Если вовремя не внедрить систему безопасности, можно столкнуться с тремя критическими последствиями: утечкой пользовательских данных, техногенной катастрофой или остановкой обеспечения услуг компании. После этого бизнес рискует столкнуться с куда более опасными проблемами, чем кибератаки.

Чтобы защитить себя в этой области, организациям уже сейчас стоит подумать, какие средства выбрать для защиты и каких атак стоит опасаться больше всего. Об этом рассказал Андрей Голов, генеральный директор «Кода Безопасности».

Содержание:

- Что такое «информационная безопасность предприятия»?

- Как осуществить контроль информационной безопасности?

- Виды угроз информационной безопасности

- Средства защиты информации

- Обеспечение информационной безопасности предприятий

- Этапы внедрения системы безопасности

- Организационные меры

- Режим коммерческой тайны

- Технические меры

- Итог: как выбрать комплекс мер по информационной безопасности в организации?

Что такое «информационная безопасность предприятия»?

Если говорить просто, то это комплекс мер, которые закрывают три ключевых уровня:

- Работоспособность некритичных для бизнеса сервисов — например, сайта компании. Компания должна быть готова к банальным DDoS-атакам и прочим киберсредствам нападения.

- Защита критической информации, к которой относятся персональные данные и коммерческие тайны. Задача ИБ-специалистов защитить ИТ-узлы, чтобы организация могла функционировать и при этом не нести репутационные или финансовые потери.

- Требования регуляторов. Часто, увидев смету на решения информационной безопасности, руководство компании пытается на них «забить». Государство понимает нежелание организаций тратить деньги на вещи, которые могут не случиться, но, с другой стороны, есть критические процессы, и их необходимо предупреждать, поэтому власти заставляют делать это законодательно.

Три уровня — это минимум, под которым понимается система информационной безопасности организации. Более глобальный вопрос звучит так: кто атакует?

Это могут быть:

- малоквалифицированные студенты,

- спецслужбы или военизированные группировки, для которых нанести критический урон — прямая задача.

От того, в чьей руке «меч», зависит обеспечение информационной безопасности предприятия.

То, что эффективно против студентов, вряд ли остановит хакеров на службе у государства. Это мы увидели в феврале-марте 2022 года: уровень систем информационной безопасности организаций РФ оказался ниже необходимого из-за выросшего качества атак.

Компании это поняли, поэтому за последний год затраты на ИБ существенно выросли.

Как осуществить контроль информационной безопасности?

Есть несколько способов в организации защиты информационной безопасности:

- Неправильный — когда равномерно тратятся на защиту всей ИТ-инфраструктуры. Чаще всего компании используют именно его.

- Половинчатый — заключается в следовании нормативам регуляторов, когда компания обеспечивает безопасность тех узлов ИТ-инфраструктуры, которые требует государство.

- Правильный — когда компания оценила уровень воздействия событий безопасности на бизнес и понимает, какой компонент ИТ-системы нужно защищать в первую очередь. Для этого необходима серьезная зрелость, но зато такой подход дает бизнесу наибольшую устойчивость.

Виды угроз информационной безопасности

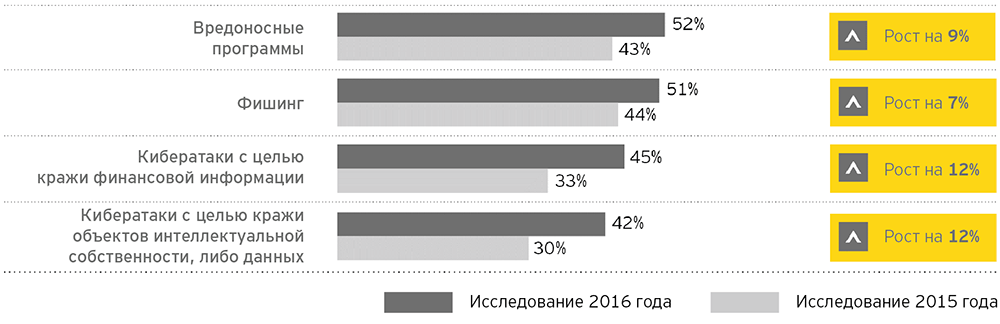

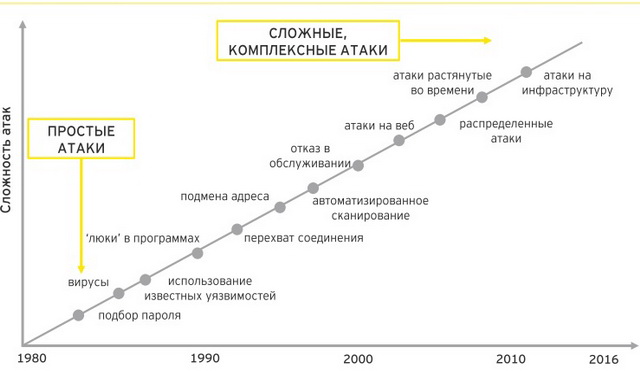

Хотя ландшафт угроз информационной безопасности организации постоянно расширяется за счет новых уязвимостей, основные виды атак остаются примерно одинаковыми.

Среди них можно выделить:

- вредоносное ПО (шифровальщики, вирусы, троянцы);

- SQL-инъекции (фишинг, DoS, перехват данных).

Опасность атаки определяют по специальной модели угроз, которая состоит из нескольких параметров-вопросов:

- Какими ресурсами располагают злоумышленники?

- Сколько времени они готовы потратить на атаку?

Проблема в том, что продвинутый хакер, имея время и ресурсы, попадет в любую систему. Конечно, такое «внимание» уделяют не всем компаниям, и большинство организаций могут подготовиться к возможным проникновениям.

К сожалению, пока что эта «игра» напоминает «Тетрис» — в нее невозможно выиграть.

Средства защиты информации

На сегодня отечественные разработчики создали десятки решений информационной безопасности, которые закрывают все сегменты ИТ-инфраструктуры.

Они относятся:

- к контролю доступа,

- защите данных и приложений,

- обнаружению и реагированию на инциденты.

Как правило, многие инструменты идут в связке — это позволяет проводить грамотную политику информационной безопасности организации и обеспечивать комплексную защиту.

Сейчас особенно актуальными считаются межсетевые экраны следующего поколения (Next Generation Firewall, NGFW), которые сочетают несколько решений с единой панелью управления. Это особенно полезно для крупных ИТ-инфраструктур.

Обеспечение информационной безопасности предприятий

В построении системы информационной безопасности организации средства защиты не занимают ведущую роль.

Можно выбрать самое навороченное решение, но бизнес все равно встанет.

Почему? Потому что сначала необходимо разобраться: а какие последствия в принципе критичны.

Об этом необходимо договориться с теми, кто принимает решения, то есть с топ-менеджментом, иначе защита не будет эффективной. Люди, управляющие рисками компании, не воспринимают ИБ-события как неизбежность — это скорее что-то эфемерное, что не случится вовсе, а значит, можно и не вкладываться.

Этапы внедрения системы безопасности

Итак, первым делом необходимо определить критические процессы и договориться об этом с руководством.

Затем анализ продолжается:

- нужно обозначить те бизнес-процессы, в которых нарушения повлекут недопустимые последствия,

- понять, какие ИТ-системы их поддерживают.

Финальный этап — определение возможных инструментов защиты.

К недопустимым последствиям относятся:

- Утечка данных пользователей;

- Техногенные катастрофы;

- Остановка обеспечения услуг компании.

Организационные меры

Такие меры порой позволяют избежать громадных инвестиций и при этом сильно облегчить жизнь. Это банальное введение регламентов, которые бы структурировали работу с ИТ-системами.

Скажем, инструкция по работе с интернетом и жесткое требование:

- не кликать по ссылкам в почте и мессенджерах;

- менять пароль каждые полгода;

- не использовать один и тот же пароль для разных сервисов.

Сотрудникам кажется, что эти мелочи отравляют им жизнь, но на деле — помогают избежать больших проблем. К сожалению, такие регламенты чаще всего вводят зрелые компании, у которых система информационной безопасности предприятия и так выстроена на отлично.

Режим коммерческой тайны

Это отдельная область права позволяет легитимно наказывать людей, раскрывших конфиденциальные данные.

В основном она касается случаев, которые относятся к краже информации, но есть и второй момент. Как известно, слабое место ИБ — это человек, поэтому хакеры часто прибегают к социальному инжинирингу, и «точкой входа» может стать сотрудник компании, который даже не подозревает, что его используют.

В этом случае режим коммерческой тайны действует, как окрик родителя, — предупреждающе, и человек поостережется раскрывать даже незначительную информацию.

Технические меры

ИТ-инфраструктура предприятия в идеале напоминает подводную лодку — отсеки разделены переборками, которые задраиваются в случае проблемы и сохраняют судно на плаву.

На практике это реализуется так: у компании есть ИБ-средства для сегментации доступа, при этом большинство пользователей обладают минимальными правами. Если сотрудник имеет доступ к ограниченному числу сервисов, то и злоумышленнику будет сложнее войти в систему.

Итог: как выбрать комплекс мер по информационной безопасности в организации?

Информационная безопасность предприятия — это масштабная задача, успешность которой зависит от множества факторов.

Компания должна понимать:

- Какие ИБ-события она не может допустить;

- Удар по каким бизнес-процессам станет критическим;

- Какие ИТ-системы поддерживают эти процессы.

Затем нужно обеспечить их защиту. И лишь когда прикрыты критические узлы, можно подумать о полноценной безопасности других компонентов.

При этом нельзя забывать о требованиях регуляторов, которые у каждой отрасли свои. В составлении таких требований участвуют ведущие компании сектора, поэтому их можно считать эталонными.

Фото на обложке сгенерировано с помощью нейросети Midjourney

Подписывайтесь на наш Telegram-канал, чтобы быть в курсе последних новостей и событий!

Что такое угроза ИБ?

Угроза информационной безопасности — это любая подозрительная активность, потенциально направленная на нарушение конфиденциальности, доступности, целостности ключевых информационных ресурсов.

Последствиями успешной атаки могут быть:

- прекращение работы организации;

- сбой систем управления;

- уничтожение данных.

Источником опасности могут быть как искусственные, так и естественные угрозы. Искусственные угрозы представляют собой умышленное причинение вреда, а естественные возникают в результате обстоятельств непреодолимой силы, при отсутствии умышленного мотива человека.

К искусственным источникам опасности традиционно относят две группы.

К первой относятся:

- хакерские группировки;

- конкуренты;

- криминальные организации;

- инсайдеры (внутренние пользователи с преступным мотивом).

Ко второй группе относят:

- ошибки в процессе обработки информации;

- ошибки пользователей;

- нелицензированное ПО;

- отключение системы защиты данных.

Естественные источники опасности классифицировать намного проще. К ним можно отнести любые действия, на которые не может повлиять человек. Например, стихийные природные явления.

Анализ информационной безопасности организации

Анализ состояния информационной безопасности (или оценка защищенности информационных систем) представляет собой структурированный повторяемый процесс, который помогает компаниям вовремя находить и устранять возникающие опасности. По результатам анализа формируются рекомендации, направленные на изменение внутренних процессов компании. Также анализ необходим для определения вероятности возникновения опасности и масштаба возможного ущерба.

Анализ информационной безопасности помогает понять, какой должна быть система защиты для дальнейшего ее проектирования, модернизации, внедрения необходимых средств защиты, что, в свою очередь, позволит обеспечить требуемый уровень защиты данных предприятия от неправомерного доступа. Существует несколько различных методологий, которые можно использовать при анализе защищенности. Давайте рассмотрим их подробнее.

1. Экспертная оценка.

Экспертная комиссия определяет те объекты, , которые будут включены в исследование, а также их параметры и характеристики.

Для полноценной оценки эффективности информационной безопасности предприятия специалисты собирают следующие данные:

- общие сведения об объекте автоматизаци;

- описание процессов обработки конфиденциальной информации;

- описание корпоративной информационной системы;

- описание информационной инфраструктуры;

- описание системы обеспечения безопасности информации (документация, организационные и технические меры, средства защиты).

На основе собранной информации специалисты оценивают потенциальные источники риска. Для каждого выявленного источника определяется вероятность возникновения угрозы и коэффициент важности.

2. Статистический анализ рисков.

Этот метод позволяет определить, в каких местах система наиболее уязвима. Однако для такого анализа необходимо иметь достаточно большой объем данных о ранее совершенных атаках.

3. Факторный анализ.

ИТ-специалисты выделяют основные факторы, которые качественно влияют на возникновение той или иной угрозы. Задача эксперта заключается в том, чтобы проанализировать системы предприятия и определить, какие уязвимости будут устранены, а какие можно будет пренебречь.

Читайте также: Узнайте, как выбрать подрядчика по ИБ

В рамках анализа состояния информационной безопасности специалист также определяет векторы атак или средства, с помощью которых потенциальный злоумышленник может нанести вред системе.

Примеры некоторых угроз:

- неготовность пользователей к фишинговым атакам;

- использование незащищенных беспроводных сетей;

- открытые USB-порты и возможность бесконтрольного использования съемных носителей;

- наличие устаревших версий компонентов

Важно понимать, что оценка информационной безопасности предприятия должна стать постоянным постоянным, периодически проводимым мероприятием. С каждым днем хакеры придумывают новые способы и методы кражи информации, появляются новые уязвимости.

Анализ безопасности систем будет особенно актуален при:

- критических ситуациях;

- слиянии, поглощении, присоединении, расширении компании;

- смене курса или концепции бизнеса;

- изменении в законодательстве;

- крупных изменениях в информационной структуре.

Оценка информационной безопасности

Процесс оценки системы обеспечения информационной безопасности может отличаться в зависимости от предприятия. Однако, ключевые этапы оценки должны быть воспроизводимыми, основанными на передовых отраслевых практиках и структурированными, чтобы обеспечить оценку всего масштаба систем и ее потенциальных уязвимостей.

Ниже приведены несколько существующих методов, используемые для оценки возможных угроз.

Моделирование информационных потоков

Процесс оценивания информационной безопасности с помощью моделирования информационных потоков позволит выявить:

- тенденции в поведении системы;

- возникновение потенциальных ошибок;

- масштаб уязвимостей;

- масштабы последствий от вероятной угрозы.

Предварительная оценка всей системы и выявление потенциальных рисков дает возможность эффективно принимать решения о мерах безопасности.

Моделирование угроз

При моделировании угроз обычно используют сочетание экспертного и факторного анализа. Специалисты тестируют все жизненно важные системы предприятия на наличие уязвимости. Такой анализ позволяет оценить вероятность возникновение угрозы и масштабы последствий. Кроме этого, моделирование угроз включает в себя поиск потенциальных источников опасности и способы их устранения.

Читайте также: Пентест VS Аудит ИБ: что эффективнее.

Поиск уязвимых зон

Для успешного анализа и оценки информационной безопасности, компании необходимо не только знать о потенциальных угрозах, но и оценивать степень их влияния на работу предприятия. Существует множество методов и способов поиска уязвимых зон. Ниже представлены две популярные методики, которые позволяют классифицировать атаки на всех этапах их возникновения.

Матрица угроз

Матрица угроз представляет собой сводную таблицу вероятности возникновения угроз и степени их влияния. Такая характеристика позволяет специалистам описывать все уязвимые места системы, типы угроз и возможные последствия, уменьшая при этом субъективный фактор. Другими словами, матрица угроз наглядно показывает количество потенциальных угроз. По результатам работ с матрицей организация сможет эффективно распределить свои ресурсы для защиты информационной безопасности от наиболее вероятных атак.

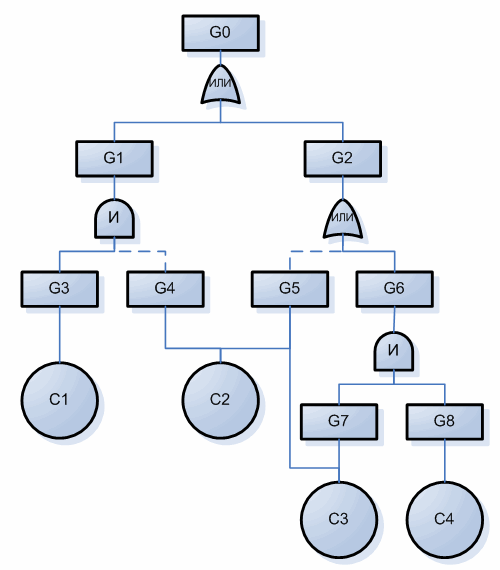

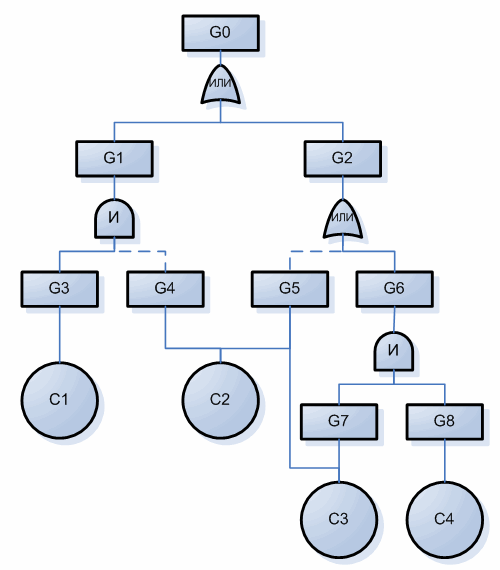

Деревья атак

Деревья атак или деревья ошибок — это структурированный и иерархический способ сбора возможных угроз. Дерево описывает возможную атаку и ее цель, связывая с целью атаки задачи злоумышленников, а также возможные способы реализации. Деревья атак могут использоваться либо в совокупности с другими инструментами анализа, либо как самостоятельный инструмент исследования.

Особенность деревьев атак заключается в том, что под каждый программный продукт компании эксперт выстраивает отдельное дерево атак. Таким образом, получается целая цепочка угроз, по которой хакеры могут “подниматься” для достижения свой цели.

Вероятность реализации угроз и масштаб ущерба

После анализа и оценки информационной безопасности компании специалисты смогут предвидеть вероятность реализации угрозы и масштаб возможного ущерба. Как правило, эксперты ссылаются на следующие данные:

- проведенные исследования;

- результаты анализа ИБ;

- данные по ранее проведенным атакам.

Специалисты определяют два основных вектора работы:

- Устранение последствий атаки, если она будет успешной.

- Принятие и проработка рисков.

Опираясь на статистические данные компаний, эксперты определяют уровень затрат производства на устранение последствий. Как правило, статистика собирается за несколько отчетных периодов. В них отражена реальные инциденты по утечкам данных, репутационные риски, эффективность систем защиты. С помощью собранной информации компания принимает решение по тем действиям, которые необходимо предпринять, чтобы обеспечить надлежащий уровень защиты.

При просчете рисков эксперты также обращают внимание на стоимость их устранения. В случае, если устранение риска превосходит предполагаемые потери, то некоторые компании предпочитают минимизировать возможные потери, а не полностью исключить подобный риск. Такой анализ помогает грамотно распределить бюджеты компании на защиту своих данных и избежать незапланированных расходов

Анализ и оценка информационной безопасности способствуют повышению осведомленности о степени защиты в компании. Работа по изучению потенциальных рисков и уязвимостей, а также действия по их минимизации позволяют повысить безопасность данных организации, ее сетей и серверов.

ОЦЕНКА УГРОЗ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Автор раздела:

Павел Евгеньевич Голосов

В УСЛОВИЯХ МАССОВОГО ПЕРЕХОДА НА УДАЛЕННУЮ РАБОТУ*

ОЦЕНКА УГРОЗ ИНФОРМАЦИ-ОННОЙ БЕЗОПАСНОСТИ

*В разделе были использованы материалы компании «АйТи Бастион», компании «Инфосистемы Джет», института экономики математики и информационных технологий (ЭМИТ) РАНХиГС, Центра подготовки руководителей цифровой трансформации ВШГУ РАНХиГС.

Массовый и быстрый переход в режим самоизоляции вынудил организации оперативно предоставить сотрудникам удаленный доступ к информационным системам и взаимодействовать с ними в режиме веб-конференций гораздо чаще, чем раньше. Обнаружилось, что организационные и технические меры информационной безопасности отстают по времени. В разделе собран обобщенный анализ возникающих угроз, приведены рекомендации, как их нейтрализовать.

Основные сценарии удаленной работы требуют доступа пользователя, работающего из дома, к ресурсам корпоративной сети, облака, видеоконференциям. В каждом случае необходимо конкретное программное обеспечение для удаленной работы.

В ряде организаций давно налажена удаленная работа, действует политика информационной безопасности, сформированы регламенты обучения, предоставления сотрудникам технических, программных средств, позволяющих обеспечивать приемлемый уровень безопасности данных.

В условиях удаленного доступа к ресурсам организации возможно следующее типовое решение:

- VPN-клиент на рабочее место;

- шлюз удаленного доступа в периметр компании;

- многофакторная аутентификация для пользователей;

- доступ в режиме терминала к ресурсам в рамках защищенных подключений;

- контроль поведения пользователей и ведение журнала их действий;

- антивирусная защита рабочих мест;

- специальный контроль трафика от пользователей;

- дополнительная защита почты от фишинговых сообщений.

Типичными угрозами являются взлом и заражение сети. Они возможны, если имеют место следующие обстоятельства:

- ошибки настройки устройств доступа (компьютеров), в результате которых они оказываются незащищенными полностью или частично;

- использование концепции Bring Your Own Device, когда пользователи либо подключаются со своих не-доверенных устройств к корпоративным ресурсам, либо используют корпоративные компьютеры, но в домашних условиях;

- недостаточная защита конечных устройств пользователей, в том числе случаи их утраты, хищения;

- ошибки настройки шлюза, который используется для доступа в корпоративную сеть, некорректные решения, связанные с публикацией корпоративных сервисов, пользование облачными сервисами, находящимися вне доверенной среды;

- отсутствие контроля доступа к ресурсам организации, когда нет доверия только к идентификатору и аутентификатору (паролю) пользователя и нет возможности различить, кто именно работает; нужен второй фактор и дополнительное профилирование поведения пользователей по вторичным признакам — например, по поведению (концепция User Behavior Analytics);

- недостаточно строгие политики информационной безопасности для контроля трафика пользователей, в том числе при работе с конфиденциальными данными, ненадежные пароли для удаленного доступа;

- недостаточный контроль за трафиком, который передается с условно «домашних» устройств обратно в корпоративную среду, поскольку существует возможность проникновения с помощью программных средств и несанкционированного воздействия (ПСНВ);

- отсутствие системы контроля утечек при несанкционированном копировании информации по злому умыслу или случайно с корпоративных ресурсов; передача информации злоумышленникам.

Доверенной средой считается ИТ-периметр организации, охваченный системами и средствами безопасности. Доверенные устройства — устройства, зарегистрированные в доверенной среде.

7.1 Удаленный доступ: угрозы и противодействие

Любой удаленный доступ, на практике — это расширение периметра, так как в инфраструктуре компании появляются новые подключения извне. Личные станции, на которых работают пользователи и с которых обращаются к корпоративной системе, могут быть недостаточно защищены, могут быть заранее скомпрометированы, физически утеряны или целенаправленно украдены.

К типичным угрозам непосредственно на домашнем рабочем месте пользователя, можно отнести следующие:

- проникновение вирусов из дома в офисную сеть, сетевая или вирусная атака на системы в периметре, например атака вируса-шифровальщика.

- заражение документов, обрабатываемых на рабочих местах пользователей;

- заражение компьютеров пользователей из-за недостаточных СЗИ, установленных у них на местах, и работы с потенциально открытой или потенциально зараженной информацией;

- утечка данных из организации через рабочие места пользователей даже при контроле копирования на внешние носители, например, можно сфотографировать информацию на экране;

- недостаточно строгая аутентификация пользователей на рабочих местах (например, доступ без пароля или с очень простым паролем);

- утеря/воровство конечного оборудования либо данных;

- проникновение в периметр; например, ребенок делает уроки на компьютере, случайно сохраняет или удаляет документы на сервере организации;

- проблемы связи: для удаленной работы необходима связность, много соединений могут исчерпать полосу канала или возможности оборудования (dos, denial of service — отказ в обслуживании);

- распространение личной информации сотрудников: где они расположены, их график работы, присутствия, возможностей, — информация становится доступной для наблюдения и использования лицами, для которых она не предназначена.

Как информация организации становится доступна на конечных устройствах, так и наоборот, возможен удаленный доступ к личной информации с удаленных рабочих мест. Это может представлять личные риски для здоровья и качества жизни сотрудников и их близких.

Например, если школьники занимаются удаленно, они массово регистрируются на всевозможных сервисах для конференцсвязи и регулярно ими пользуются. Это вызывает заметные риски утечек персональных данных в контексте ФЗ-152 «О персональных данных». Даже просто по объему использования сервисы дистантного обучения становятся ГИС (государственными информационными системами). Кроме того, активное использование видеосвязи приводит к раскрытию достатка и сбору информации о присутствии родителей. Таким образом, нынешний формат дистанционного обучения чреват не только рисками утечек информации, но и вполне реальными угрозами потери имущества.

Пользователь имеет полный физический доступ к устройству, установленному у него дома, может получить доступ к файловой системе устройства и скопировать туда/оттуда информацию. Также к устройству будет иметь доступ и его окружение (члены его семьи, например). В силу указанных рисков рекомендуется выдавать пользователям права на удаленный доступ вместе с оборудованием, которое предварительно настроено с соблюдением необходимых стандартов и практик безопасности. Установка обновлений, средств защиты, отсутствие у оператора административных прав, пломбы, препятствующие вскрытию, — это все хорошие практики для повышения безопасности.

Если выдача спецоборудования для доступа в периметр нецелесообразна или такой возможности просто нет, стоит применять средства доступа со встроенным контролем защищенности со стороны пользователя или требовать, чтобы пользователь обзавелся актуальными средствами защиты.

В связи с экстренным режимом перехода в режим изоляции будут оправданы дополнительные меры контроля активности пользователя:

- заблаговременное ограничение доступа к межсетевому экрану;

- введение средств документирования действий (например, при удаленном доступе администраторов) или онлайн-мониторинга;

- ограничение доступа к данным только узкими «текущими рамками» (до абсолютно необходимого минимума);

- использование средств, базой для которых является инфраструктура организации, а не на открытые облачные системы; популярные облачные решения, как правило, могут размещаться за границей, что приводит к потере контроля за накапливаемыми там данными.

- проведение инспекции всей номенклатуры используемых сотрудниками гаджетов — от персональных компьютеров до мобильных устройств, от почтовых программ до мессенджеров и удобных «браузерных» программ (приложений и сервисов, запускаемых через веб-браузер) всех видов;

- сокращение времени, которое сотрудники проводят в соцсетях во время выполнения должностных обязанностей;

- встречный контроль, получение согласований на изменения или доступ.

В любом случае предоставлять удаленному сотруднику доступ «везде» по умолчанию — плохая идея.

Регулятор — Федеральная служба по техническому и экспортному контролю, Центральный Банк, Национальный координационный центр по компьютерным инцидентам предлагают подходы, призванные обеспечить надежный режим удаленного пользования инфраструктурой и данными организаций.

Информационное письмо о мерах по обеспечению киберустойчивости и информационной безопасности в условиях распространения новой коронавирусной инфекции (COVID-19) // Банк России.

Центральный Банк рекомендует финансовым организациям обеспечить применение технологий виртуальных частных сетей, многофакторной аутентификации, терминального доступа (по возможности), а также мониторинг и контроль действий пользователей удаленного мобильного доступа.

ФСТЭК России рекомендует не допускать использование сотрудниками личных средств вычислительной техники, в том числе портативных мобильных средств вычислительной техники (ноутбуков, компьютеров, телефонов). Кроме того, регулятор рекомендует определить перечень информационных ресурсов, к которым будет предоставляться удаленный доступ, назначить минимально необходимые права пользователям, исключить возможность эксплуатации удаленных рабочих мест посторонними лицами, обеспечить двухфакторную аутентификацию работников, а также организовать защищенный доступ к серверам с помощью VPN-клиентов в комбинации с антивирусной защитой.

В таблице 1 представлены в общих чертах представлены угрозы, связанные с переходом в режим удаленной работы, далее они будут рассмотрены более подробно.

Таблица 1

Оценка возникающих угроз, рекомендации по минимизации последствий

7.2 Экспертные мнения о вопросах удаленного доступа

Стандартным архитектурным решением для организации удаленного доступа является организация одного или нескольких узлов удаленного доступа с использованием сертифицированных средств защиты: криптографической защиты сетевых потоков (VPN), межсетевого экрана, средства систем обнаружения вторжений (IDS, intrusion detection system, система обнаружения вторжений). На внешние станции, которым дается право на удаленный доступ, как правило, также устанавливаются средства защиты: антивирусные средства, средства контроля возможных вторжений. Имеет смысл принять меры по контролю известных уязвимостей, выстроить процессы обеспечения информационной безопасности, в данном случае объектами пристального внимания должны стать жизненный цикл учетных записей, паролей, ключей доступа к VPN, обновление программного обеспечения, проверка на уязвимости.

Сотрудники службы безопасности выполняют необходимые организационные меры по управлению и учету подобных доступов, проверку работы и необходимых настроек на средствах защиты, устанавливают и контролируют порядок действий при тех или иных инцидентах, угрожающих безопасности. В системе есть привилегированные исполнители (администраторы, разработчики), которые участвуют в управлении конфигурацией. Как правило, для слежения за их действиями применяются специальные средства контроля. Для охраны информации применяются дополнительные средства предотвращения утечек (DLP), расположенные как в инфраструктуре, так и на рабочих станциях сотрудников, в том числе работающих удаленно. Реализация мероприятий в полном соответствии с требованиями регулятора требует затрат, тем более если к системе подключено много пользователей извне.

Существует несколько вариантов аппаратных и программных решений. Это может быть доступ через web-access, через удаленный рабочий стол, защита протоколов удаленного доступа.

7.3 Резюме

Итак, в данном разделе представлен сложный комплекс мероприятий, которые целесообразно проводить заранее, часть из них подразумевают регулярное исполнение. Рекомендуем использовать VPN-подключения. Производители коммерческих продуктов предлагают VPN-решения для доступа. Лучше выбирать продукты, которые сертифицированы и одобрены регуляторами. Если такой возможности нет, допустимо установить коммерческие решения, но только те, которые хорошо известны ответственному специалисту по ИБ в организации. Если в компании есть профильные специалисты, отвечающие за инфраструктуру и безопасность, возможно применять бесплатные решения для организации VPN-подключений, например OpenVPN или его аналоги. Специалисты должны будут обеспечить их грамотное развертывание, эксплуатацию и необходимые организационные мероприятия по управлению доступом и ключами.

Если в организации налажен процессный подход к моделированию угроз, реализации и модернизации используемых моделей, ситуация неопределенности просто не возникает, и организация в целом легко перестраивается с учетом нового формата взаимодействия как с контрагентами, так и подрядчиками, а также и своими сотрудниками, внедряет новые методы защиты (VPN, антивирус, DLP, аутентификацию, инспекцию потоков, мониторинг, контроль), ориентируясь на изменившуюся модель угроз.

Соответственно, недостаточно принять собственно меры, перечисленные в данном разделе, рекомендуется обратить внимание на системный подход к стандартизации и популяризации моделей защиты крупных и малых организаций и внедрить указанные модели на уровне отраслевых стандартов, назначить персональных ответственных за систему организации защиты. Также важно наладить образовательный процесс, с тем чтобы все сотрудники понимали, что такое системный подход к защите информации.

Это поможет справиться с новыми задачами, возникшими сейчас, в условиях кризиса, но и с любыми изменениями, которые возникнут в будущем.

Информационная безопасность (ИБ) – ключевой фактор, обеспечивающий качество бизнес-процессов организации. Реализованные угрозы ИБ способны остановить деятельность и причинить существенный ущерб. Непреднамеренные угрозы информационной безопасности, возникшие при отсутствии выраженной воли на причинение вреда, иногда оказываются наиболее опасными.

Типология угроз

Под угрозой информационной безопасности понимается преднамеренное или непреднамеренное действие, которое негативно влияет на информационную систему или хранящиеся в ней данные и от которого требуется профессионально организованная защита. Основным критерием, позволяющим отнести угрозу к категории случайных, не основанных на корыстных целях, становится случайность ее возникновения. За таким действием нет умысла причинить вред охраняемой информации, организовать ее утечку или уничтожение.

Выделяют следующие группы угроз информации, от которых требуется обеспечивать защиту:

- стихийные бедствия;

- аварии;

- сбои и отказы технических средств;

- программные ошибки;

- ошибки обслуживающего персонала.

Каждая группа угроз информации и ее отдельным свойствам имеет свою степень вероятности реализации и размер ущерба. Оценка этих параметров позволяет выработать оптимальный механизм защиты информации.

Стихийные бедствия и аварии – угрозы природного происхождения

Наводнения, землетрясения, пожары способны полностью уничтожить оборудование и носители информации. Хранение данных на удаленном сервере и их резервное копирование позволяют частично минимизировать угрозы и обеспечить защиту данных.

При выстраивании системы защиты от этого типа угроз информационной безопасности стоит учитывать, что ущерб от стихийных бедствий не всегда покрывается страховыми компаниями. Известен случай, когда компании было отказано в возмещении стоимости оборудования и информации, уничтоженных ливневыми дождями, которые были признаны не стихийным бедствием, а чрезвычайным природным событием.

Аварии и аналогичные техногенные угрозы ИБ могут привести к гибели оборудования и информации с тем же успехом, что и стихийные бедствия, защита от них становится задачей служб безопасности инженерных служб. Пожары от загоревшейся проводки и подтопление оборудования из-за аварии водопровода становятся частыми причинами утраты информации. При размещении информации на сторонних облачных серверах и невозможности личного контроля за состоянием помещения, в котором расположены серверы, хранящие информацию, необходимо требовать от провайдера гарантии защищенности оборудования от техногенных угроз.

Сбои и отказы технических средств

Эта группа угроз информационной безопасности может причинить существенный ущерб, но редко становится причиной полной гибели информации. Чаще страдает такое ее свойство, как доступность. Защита от угроз требует высокой компетентности технических служб.

Сбои и отказы могут происходить:

- на серверах и рабочих станциях;

- в системах электропитания;

- в периферийных устройствах;

- на линиях связи.

Своевременная профилактика состояния оборудования, программный мониторинг работоспособности элементов системы помогут избежать реализации этого риска утраты информации.

Программные ошибки

Ошибки при написании программного кода или при разработке средств автоматизации могут привести к тому, что информация окажется утраченной или какое-то время будет недоступной. Эти ошибки относятся к уязвимостям, под ними понимается неудачные характеристики программы или информационной системы, существование которых делает возможным возникновение угрозы утраты информации.

Хакеры, реализуя внешние угрозы ИБ, нередко используют уязвимости для проникновения в информационную систему, не обладающую должной степенью защиты информации.

Программные ошибки делятся на группы:

- системные, возникшие из-за неправильного составления или выполнения ТЗ на разработку ПО;

- алгоритмические, когда разработчики неверно истолковали и реализовали алгоритмы, на которых основано ПО;

- программные, возникающие при написании кода программного обеспечения;

- технологические, возникающие в процессе подготовки программной документации или ее перевода, если программное обеспечение имеет зарубежное происхождение.

Возникновение таких ошибок, приводящих к утрате информации, часто связано с использованием нового программного обеспечения, не прошедшего апробацию на практике и не сертифицированного ФСТЭК РФ.

Ошибки пользователей и системных администраторов – угрозы субъективного характера

Это наиболее распространенный тип угроз информационной безопасности. Такие ошибки возникают более чем в 50% случаев.

Причины появления угроз сохранности информации:

- психофизические. Из-за усталости, болезни, нервного возбуждения, снижения работоспособности пользователи могут неверно использовать ПО;

- объективные. Их вызывают несовершенные модели представления данных, отсутствие регламентов, нормативной базы, инструкций, низкая квалификация персонала, устаревание или низкое качество аппаратно-программных средств, неудобство их эксплуатации;

- субъективные. Ошибки, вызванные невнимательностью, ленью, безответственностью сотрудников;

- системные. К этой категории относится выбор неверной архитектуры информационной системы, установка ненужных, конфликтующих между собой программ, которые затрудняют работу ИС.

Примеры субъективных ошибок, чаще всего генерируемых пользователями:

- случайная порча оборудования;

- случайное удаление файлов или папок, содержащих рабочую информацию или системных;

- случайное изменение режима работы программ или приложений;

- случайная порча носителей информации;

- случайное форматирование дисков;

- отказ от выключения рабочей станции из сети, приведший к ее выходу из строя;

- заражение компьютера или системы вирусами;

- случайное отключение антивируса;

- ввод ошибочных данных;

- использование зараженных вирусом носителей информации для сохранения сведений из системы;

- использование личных мобильных устройств для рабочих целей;

- отправка конфиденциальной информации по ошибочному адресу;

- установка и использование программ, не предусмотренных регламентами работы;

- утрата или необдуманная передача средств обеспечения дифференцированного доступа (паролей, электронных устройств – токенов);

- игнорирование требований рабочих регламентов.

Работа с такими ошибками должна сопровождаться обязательным резервным хранением информации, так как они могут привести к ее модификации, искажению, полному уничтожению.

Среди мер реагирования:

- установка программных продуктов, обеспечивающих «защиту от дурака»;

- установка систем мониторинга инцидентов информационной безопасности (SIEM- и DLP-системы);

- реализация модели дифференцированного доступа;

- максимальное ограничение привилегий;

- обучение пользователей и повышение квалификации персонала;

- создание нормативно-правовой базы, регламентирующей действия пользователей;

- использование только лицензионного ПО и своевременное его обновление;

- ведение журналов учета действий пользователей.

Выполнение этих условий обеспечит защиту от угроз утраты данных, сохранность информации и улучшит общее состояние защищенности информационной системы.

Случайность нарушения не позволит привлечь виновного сотрудника к материальной или уголовной ответственности за разглашение коммерческой тайны, но неосторожность или халатность станет основанием для дисциплинарного взыскания. Настройка системы контроля за действиями персонала со стороны службы безопасности и кадрового подразделения снизит риски реализации непреднамеренных угроз информационной безопасности.

11.06.2020

Что такое угроза ИБ?

Угроза информационной безопасности — это любая подозрительная активность, потенциально направленная на нарушение конфиденциальности, доступности, целостности ключевых информационных ресурсов.

Последствиями успешной атаки могут быть:

- прекращение работы организации;

- сбой систем управления;

- уничтожение данных.

Источником опасности могут быть как искусственные, так и естественные угрозы. Искусственные угрозы представляют собой умышленное причинение вреда, а естественные возникают в результате обстоятельств непреодолимой силы, при отсутствии умышленного мотива человека.

К искусственным источникам опасности традиционно относят две группы.

К первой относятся:

- хакерские группировки;

- конкуренты;

- криминальные организации;

- инсайдеры (внутренние пользователи с преступным мотивом).

Ко второй группе относят:

- ошибки в процессе обработки информации;

- ошибки пользователей;

- нелицензированное ПО;

- отключение системы защиты данных.

Естественные источники опасности классифицировать намного проще. К ним можно отнести любые действия, на которые не может повлиять человек. Например, стихийные природные явления.

Анализ информационной безопасности организации

Анализ состояния информационной безопасности (или оценка защищенности информационных систем) представляет собой структурированный повторяемый процесс, который помогает компаниям вовремя находить и устранять возникающие опасности. По результатам анализа формируются рекомендации, направленные на изменение внутренних процессов компании. Также анализ необходим для определения вероятности возникновения опасности и масштаба возможного ущерба.

Анализ информационной безопасности помогает понять, какой должна быть система защиты для дальнейшего ее проектирования, модернизации, внедрения необходимых средств защиты, что, в свою очередь, позволит обеспечить требуемый уровень защиты данных предприятия от неправомерного доступа. Существует несколько различных методологий, которые можно использовать при анализе защищенности. Давайте рассмотрим их подробнее.

1. Экспертная оценка.

Экспертная комиссия определяет те объекты, , которые будут включены в исследование, а также их параметры и характеристики.

Для полноценной оценки эффективности информационной безопасности предприятия специалисты собирают следующие данные:

- общие сведения об объекте автоматизаци;

- описание процессов обработки конфиденциальной информации;

- описание корпоративной информационной системы;

- описание информационной инфраструктуры;

- описание системы обеспечения безопасности информации (документация, организационные и технические меры, средства защиты).

На основе собранной информации специалисты оценивают потенциальные источники риска. Для каждого выявленного источника определяется вероятность возникновения угрозы и коэффициент важности.

2. Статистический анализ рисков.

Этот метод позволяет определить, в каких местах система наиболее уязвима. Однако для такого анализа необходимо иметь достаточно большой объем данных о ранее совершенных атаках.

3. Факторный анализ.

ИТ-специалисты выделяют основные факторы, которые качественно влияют на возникновение той или иной угрозы. Задача эксперта заключается в том, чтобы проанализировать системы предприятия и определить, какие уязвимости будут устранены, а какие можно будет пренебречь.

Читайте также: Узнайте, как выбрать подрядчика по ИБ

В рамках анализа состояния информационной безопасности специалист также определяет векторы атак или средства, с помощью которых потенциальный злоумышленник может нанести вред системе.

Примеры некоторых угроз:

- неготовность пользователей к фишинговым атакам;

- использование незащищенных беспроводных сетей;

- открытые USB-порты и возможность бесконтрольного использования съемных носителей;

- наличие устаревших версий компонентов

Важно понимать, что оценка информационной безопасности предприятия должна стать постоянным постоянным, периодически проводимым мероприятием. С каждым днем хакеры придумывают новые способы и методы кражи информации, появляются новые уязвимости.

Анализ безопасности систем будет особенно актуален при:

- критических ситуациях;

- слиянии, поглощении, присоединении, расширении компании;

- смене курса или концепции бизнеса;

- изменении в законодательстве;

- крупных изменениях в информационной структуре.

Оценка информационной безопасности

Процесс оценки системы обеспечения информационной безопасности может отличаться в зависимости от предприятия. Однако, ключевые этапы оценки должны быть воспроизводимыми, основанными на передовых отраслевых практиках и структурированными, чтобы обеспечить оценку всего масштаба систем и ее потенциальных уязвимостей.

Ниже приведены несколько существующих методов, используемые для оценки возможных угроз.

Моделирование информационных потоков

Процесс оценивания информационной безопасности с помощью моделирования информационных потоков позволит выявить:

- тенденции в поведении системы;

- возникновение потенциальных ошибок;

- масштаб уязвимостей;

- масштабы последствий от вероятной угрозы.

Предварительная оценка всей системы и выявление потенциальных рисков дает возможность эффективно принимать решения о мерах безопасности.

Моделирование угроз

При моделировании угроз обычно используют сочетание экспертного и факторного анализа. Специалисты тестируют все жизненно важные системы предприятия на наличие уязвимости. Такой анализ позволяет оценить вероятность возникновение угрозы и масштабы последствий. Кроме этого, моделирование угроз включает в себя поиск потенциальных источников опасности и способы их устранения.

Читайте также: Пентест VS Аудит ИБ: что эффективнее.

Поиск уязвимых зон

Для успешного анализа и оценки информационной безопасности, компании необходимо не только знать о потенциальных угрозах, но и оценивать степень их влияния на работу предприятия. Существует множество методов и способов поиска уязвимых зон. Ниже представлены две популярные методики, которые позволяют классифицировать атаки на всех этапах их возникновения.

Матрица угроз

Матрица угроз представляет собой сводную таблицу вероятности возникновения угроз и степени их влияния. Такая характеристика позволяет специалистам описывать все уязвимые места системы, типы угроз и возможные последствия, уменьшая при этом субъективный фактор. Другими словами, матрица угроз наглядно показывает количество потенциальных угроз. По результатам работ с матрицей организация сможет эффективно распределить свои ресурсы для защиты информационной безопасности от наиболее вероятных атак.

Деревья атак

Деревья атак или деревья ошибок — это структурированный и иерархический способ сбора возможных угроз. Дерево описывает возможную атаку и ее цель, связывая с целью атаки задачи злоумышленников, а также возможные способы реализации. Деревья атак могут использоваться либо в совокупности с другими инструментами анализа, либо как самостоятельный инструмент исследования.

Особенность деревьев атак заключается в том, что под каждый программный продукт компании эксперт выстраивает отдельное дерево атак. Таким образом, получается целая цепочка угроз, по которой хакеры могут “подниматься” для достижения свой цели.

Вероятность реализации угроз и масштаб ущерба

После анализа и оценки информационной безопасности компании специалисты смогут предвидеть вероятность реализации угрозы и масштаб возможного ущерба. Как правило, эксперты ссылаются на следующие данные:

- проведенные исследования;

- результаты анализа ИБ;

- данные по ранее проведенным атакам.

Специалисты определяют два основных вектора работы:

- Устранение последствий атаки, если она будет успешной.

- Принятие и проработка рисков.

Опираясь на статистические данные компаний, эксперты определяют уровень затрат производства на устранение последствий. Как правило, статистика собирается за несколько отчетных периодов. В них отражена реальные инциденты по утечкам данных, репутационные риски, эффективность систем защиты. С помощью собранной информации компания принимает решение по тем действиям, которые необходимо предпринять, чтобы обеспечить надлежащий уровень защиты.

При просчете рисков эксперты также обращают внимание на стоимость их устранения. В случае, если устранение риска превосходит предполагаемые потери, то некоторые компании предпочитают минимизировать возможные потери, а не полностью исключить подобный риск. Такой анализ помогает грамотно распределить бюджеты компании на защиту своих данных и избежать незапланированных расходов

Анализ и оценка информационной безопасности способствуют повышению осведомленности о степени защиты в компании. Работа по изучению потенциальных рисков и уязвимостей, а также действия по их минимизации позволяют повысить безопасность данных организации, ее сетей и серверов.

Вопросы:

1. Непреднамеренные угрозы безопасности информации

2. Преднамеренные угрозы безопасности информации

Эффективность

любой информационной системы в

значительной степени определяется

состоянием защищенности (безопасностью)

перерабатываемой в ней информации.

Безопасность

информации — состояние защищенности

информации при ее получении, обработке,

хранении, передаче и использовании от

различного вида угроз.

Источниками

угроз информации являются люди, аппаратные

и программные средства, используемые

при разработке и эксплуатации

автоматизированных систем (АС), факторы

внешней среды. Порождаемое

данными источниками множество угроз

безопасности информации можно разделить

на два класса: непреднамеренные и

преднамеренные.

Непреднамеренные

угрозы связаны главным образом со

стихийными бедствиями, сбоями и отказами

технических средств, а также с ошибками

в работе персонала и аппаратно-программных

средств. Реализация этого класса угроз

приводит, как правило, к нарушению

достоверности и сохранности информации

в АС, реже — к нарушению конфиденциальности,

однако при этом могут создаваться

предпосылки для злоумышленного

воздействия на информацию.

Угрозы второго

класса носят преднамеренный характер

и связаны с незаконными действиями

посторонних лиц и персонала АС. В общем

случае в зависимости от статуса по

отношению к АС злоумышленником может

быть: разработчик АС, пользователь,

постороннее лицо или специалисты,

обслуживающие эти системы.

Большие возможности

оказания вредительских воздействий на

информацию АС имеют специалисты,

обслуживающие эти системы.

Реализация угроз

безопасности информации приводит к

нарушению основных свойств информации:

достоверности, сохранности и

конфиденциальности

При этом объектами

воздействия угроз являются аппаратные

и программные средства, носители

информации (материальные носители,

носители-сигналы) и персонал АС.

Непреднамеренные

угрозы

Основными видами

непреднамеренных угроз являются:

стихийные бедствия и аварии, сбои и

отказы технических средств, ошибки в

комплексах алгоритмов и программ, ошибки

при разработке АС, ошибки пользователей

и обслуживающего персонала.

Стихийные

бедствия и аварии.

Примерами угроз этой группы могут

служить пожар, наводнение, землетрясение

и т. д. При их реализации АС, как правило,

подвергаются физическому разрушению,

при этом информация утрачивается, или

доступ к ней становится невозможен.

Сбои

и отказы технических средств.

К угрозам этой группы относятся сбои и

отказы аппаратных средств ЭВМ, сбои

систем электропитания, сбои кабельной

системы и т. д. В результате сбоев и

отказов нарушается работоспособность

технических средств, уничтожаются и

искажаются данные и программы, нарушается

алгоритм работы устройств. Нарушения

алгоритмов работы отдельных узлов и

устройств могут также привести к

нарушению конфиденциальности информации.

Вероятность сбоев и отказов технических

средств изменяется на этапах жизненного

цикла АС

Ошибки

при разработке АС и ошибки в комплексах

алгоритмов и программ

приводят к последствиям, аналогичным

последствиям сбоев и отказов технических

средств. Кроме того, такие ошибки могут

быть использованы злоумышленниками

для воздействия на ресурсы АС.

Ошибки в комплексах

алгоритмов и программ обычно классифицируют

на:

-

системные,

обусловленные неправильным пониманием

требований автоматизируемой задачи

АС и условий ее реализации; -

алгоритмические,

связанные с некорректной формулировкой

и программной реализацией алгоритмов; -

программные,

возникающие вследствие описок при

программировании на ЭВМ, ошибок при

кодировании информационных символов,

ошибок в логике машинной программы и

др.; -

технологические,

возникающие в процессе подготовки

программной документации и перевода

её во внутримашинную информационную

базу АС.

Вероятность данных

ошибок изменяется на этапах жизненного

цикла АС

Ошибки

пользователей и обслуживающего персонала.

По статистике на долю этой группы угроз

приходится более половины всех случаев

нарушения безопасности информации.

Ошибки

пользователей и обслуживающего персонала

определяются:

-

психофизическими

характеристиками человека (усталостью

и снижением работоспособности после

определенного времени работы, неправильной

интерпретацией используемых информационных

массивов); -

объективными

причинами (несовершенством моделей

представления информации, отсутствием

должностных инструкций и нормативов,

квалификацией персонала, несовершенством

комплекса аппаратно-программных

средств, неудачным расположением или

неудобной конструкцией их с точки

зрения эксплуатации); -

субъективными

причинами (небрежностью, безразличием,

несознательностью, безответственностью,

плохой организацией труда и др.).

Ошибки данной

группы приводят, как правило, к уничтожению,

нарушению целостности и конфиденциальности

информации.

Преднамеренные

угрозы

Угрозы этого класса

в соответствии с их физической сущностью

и механизмами реализации могут быть

распределены по пяти группам:

-

шпионаж и диверсии;

-

несанкционированный

доступ к информации; -

съем электромагнитных

излучений и наводок; -

несанкционированная

модификация структур; -

вредительские

программы.

Шпионаж

и диверсии.

Традиционные методы и средства шпионажа

и диверсий чаще всего используются для

получения сведений о системе защиты с

целью проникновения в АС, а также для

хищения и уничтожения информационных

ресурсов.

К таким методам

относятся:

-

подслушивание;

-

наблюдение;

-

хищение документов

и машинных носителей информации; -

хищение программ

и атрибутов системы защиты; -

подкуп и шантаж

сотрудников; -

сбор и анализ

отходов машинных носителей информации; -

поджоги;

-

взрывы.

Подслушивание

— один из наиболее древних методов

добывания информации. Подслушивание

бывает непосредственное и с помощью

технических средств. Непосредственное

подслушивание использует только слуховой

аппарат человека. В силу малой мощности

речевых сигналов разговаривающих людей

и значительного затухания акустической

волны в среде распространения

непосредственное подслушивание возможно

на небольшом расстоянии (единицы или в

лучшем случае при отсутствии посторонних

звуков — десятки метров). Поэтому для

подслушивания применяются различные

технические средства, позволяющие

получать информацию по техническим

каналам утечки акустической (речевой)

информации.

Технический

канал, утечки информации — совокупность

объекта, технического средства, с помощью

которого добывается информация об этом

объекте, и физической среды, в которой

распространяется информационный сигнал.

В зависимости от

физической природы возникновения

информационных сигналов, среды

распространения акустических колебаний

и способов их перехвата технические

каналы утечки акустической (речевой)

информации можно разделить на:

1) воздушные

2) вибрационные

3) электроакустические

4)

оптико-электронные

В

воздушных технических каналах утечки

информации средой распространения

акустических сигналов является воздух,

и для их перехвата используются

миниатюрные высокочувствительные

микрофоны и специальные направленные

микрофоны. Автономные устройства,

конструктивно объединяющие миниатюрные

микрофоны и передатчики, называют

закладными устройствами перехвата

речевой информации, или просто

акустическими закладками. Закладные

устройства делятся на проводные и

излучающие.

Проводные закладные устройства требуют

значительного времени на установку и

имеют существенный демаскирующий

признак — провода. Излучающие «закладки»

(«радиозакладки») быстро устанавливаются,

но также имеют демаскирующий признак

— излучение в радио или оптическом

диапазоне. «Радиозакладки» могут

использовать в качестве источника

электрические сигналы или акустические

сигналы. Примером

использования электрических сигналов

в качестве источника является применение

сигналов внутренней телефонной,

громкоговорящей связи. Наибольшее

распространение получили акустические

«радиозакладки». Они воспринимают

акустический сигнал, преобразуют его

в электрический и передают в виде

радиосигнала на определенные расстояния.

Из применяемых на практике «радиозакладок»

подавляющее большинство рассчитаны на

работу в диапазоне расстояний 50—800

метров.

В

вибрационных технических каналах утечки

информации средой распространения

акустических сигналов являются

конструкции зданий, сооружений (стены,

потолки, полы), трубы водоснабжения,

отопления, канализации и другие твердые

тела.

Для перехвата акустических колебаний

в этом случае используются контактные

микрофоны (стетоскопы). Контактные

микрофоны, соединенные с электронным

усилителем называют электронными

стетоскопами. Такие микрофоны, например,

позволяют прослушивать разговоры при

толщине стен до 50—100 см.

Электроакустические

технические каналы утечки информации

включают перехват акустических колебаний

через элементы, обладающие микрофонным

эффектом, а также путем высокочастотного

навязывания.

Под микрофонным

эффектом понимают эффект электроакустического

преобразования акустических колебаний

в электрические, характеризуемый

свойством элемента изменять свои

параметры (емкость, индуктивность,

сопротивление) под действием акустического

поля, создаваемого источником акустических

колебаний. Изменение параметров приводит

либо к появлению на данных элементах

электродвижущей силы, изменяющейся по

закону воздействующего информационного

акустического поля, либо к модуляции

токов, протекающих по этим элементам.

С этой точки зрения наибольшую

чувствительность к акустическому полю

имеют абонентские громкоговорители и

датчики пожарной сигнализации. Перехват

акустических колебаний в данном канале

утечки информации осуществляется путем

непосредственного подключения к

соединительным линиям специальных

высокочувствительных низкочастотных

усилителей. Например, подключая такие

средства к соединительным линиям

телефонных аппаратов с электромеханическими

вызывными звонками, можно прослушивать

разговоры, ведущиеся в помещениях, где

установлены эти аппараты.

Технический канал

утечки информации путем высокочастотного

навязывания может быть осуществлен с

помощью несанкционированного контактного

введения токов высокой частоты от

соответствующего генератора в линии

(цепи), имеющие функциональные связи с

нелинейными или параметрическими

элементами, на которых происходит

модуляция высокочастотного сигнала

информационным. В силу того, что нелинейные

или параметрические элементы для

высокочастотного сигнала, как правило,

представляют собой несогласованную

нагрузку, промодулированный высокочастотный

сигнал будет отражаться от нее и

распространяться в обратном направлении

по линии или излучаться. Для приема

излученных или отраженных высокочастотных

сигналов используются специальные

приемники с достаточно высокой

чувствительностью. Наиболее часто такой

канал утечки информации используется

для перехвата разговоров, ведущихся в

помещении, через телефонный аппарат,

имеющий выход за пределы контролируемой

зоны.

Оптико-электронный

(лазерный) канал утечки акустической

информации образуется при облучении

лазерным лучом вибрирующих в акустическом

поле тонких отражающих поверхностей

(стекол окон, картин, зеркал и т. д.).

Отраженное лазерное излучение (диффузное

или зеркальное) модулируется по амплитуде

и фазе (по закону вибрации поверхности)

и принимается приемником оптического

(лазерного) излучения, при демодуляции

которого выделяется речевая информация.

Причем лазер и приемник оптического

излучения могут быть установлены в

одном или разных местах (помещениях).

Для перехвата речевой информации по

данному каналу используются сложные

лазерные акустические локационные

системы, иногда называемые лазерными

микрофонами. Работают эти устройства,

как правило, в ближнем инфракрасном

диапазоне волн.

При

передаче информации по каналам связи

возможен ее перехват. В настоящее время

для передачи информации используют в

основном KB,

УКВ, радиорелейные, тропосферные и

космические каналы связи, а также

кабельные и волоконно-оптические линии

связи.

В

зависимости от вида каналов связи

технические каналы перехвата информации

можно разделить на:

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

#Информационная безопасность

Риски ИБ

Риск информационной безопасности — это вероятность возникновения негативного события, которое нанесет ущерб организации или физическому лицу. Применительно к сфере информационной безопасности (ИБ) выделяют следующие последствия:

- Утечка конфиденциальных данных в организации

- Внешние атаки на информационные системы компании

- Действия неблагонадежных сотрудников (человеческий фактор)

- Доступ к потенциально опасным объектам во внешней сети

- Получение информации при помощи технических средств

- Вредоносное ПО (трояны, бэкдоры, блокировщики, шифраторы и т. д.)

- Использование нелицензионных программных решений, зачастую содержащие не декларируемые возможности

Аудит информационной безопасности

Утечка данных в большинстве случаев связана с непониманием сотрудников возможных последствий при нарушении правил ИБ. Пример: рассылка коммерческой информации через незащищенный канал связи.

Сетевые атаки, как правило, проводятся с целью воровства коммерческой тайны, шпионажа за конкурентами, вывода из строя критически важных для жертвы ресурсов и пр.

Человеческий фактор включает в себя не только ошибки сотрудников, но и умышленные действия, которые приводят к распространению конфиденциальной информации.

К опасным объектам относятся сайты, содержащие фишинговые скрипты, зловредное ПО или другие средства, которые нарушают информационную безопасность физического или юридического лица. К примеру, сотрудник зашел на веб-ресурс, созданный мошенниками, и оставил аутентификационные данные, которые в дальнейшем будут использоваться для шантажа.

Один из самых опасных типов вирусного ПО — шифровальщики. Они, например, могут зашифровать все важные служебные данные на компьютерах сотрудников. За дешифровку злоумышленники обычно требуют выкуп. Далеко не все антивирусные продукты способны обнаружить шифровальщика и тем более расшифровать зараженный файлы.

Инциденты ИБ могут сильно повредить бюджету и репутации компании, вплоть до банкротства. Для того, чтобы минимизировать вероятность инцидентов, проводится комплекс превентивных мероприятий, направленных на снижение рисков — аудит ИБ.

Аудит подразумевает анализ текущей ситуации в компании и выявление уязвимостей в ИТ-инфраструктуре. Разрабатывается концепция информационной безопасности объекта. Она включает в себя нормативные документы, политику информационной безопасности, а также приоритезацию рисков. Для повышения уровня ИБ применяют организационные и технические средства.

ОЦЕНКА УГРОЗ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Автор раздела:

Павел Евгеньевич Голосов

В УСЛОВИЯХ МАССОВОГО ПЕРЕХОДА НА УДАЛЕННУЮ РАБОТУ*

ОЦЕНКА УГРОЗ ИНФОРМАЦИ-ОННОЙ БЕЗОПАСНОСТИ

*В разделе были использованы материалы компании «АйТи Бастион», компании «Инфосистемы Джет», института экономики математики и информационных технологий (ЭМИТ) РАНХиГС, Центра подготовки руководителей цифровой трансформации ВШГУ РАНХиГС.

Массовый и быстрый переход в режим самоизоляции вынудил организации оперативно предоставить сотрудникам удаленный доступ к информационным системам и взаимодействовать с ними в режиме веб-конференций гораздо чаще, чем раньше. Обнаружилось, что организационные и технические меры информационной безопасности отстают по времени. В разделе собран обобщенный анализ возникающих угроз, приведены рекомендации, как их нейтрализовать.

Основные сценарии удаленной работы требуют доступа пользователя, работающего из дома, к ресурсам корпоративной сети, облака, видеоконференциям. В каждом случае необходимо конкретное программное обеспечение для удаленной работы.

В ряде организаций давно налажена удаленная работа, действует политика информационной безопасности, сформированы регламенты обучения, предоставления сотрудникам технических, программных средств, позволяющих обеспечивать приемлемый уровень безопасности данных.

В условиях удаленного доступа к ресурсам организации возможно следующее типовое решение:

- VPN-клиент на рабочее место;

- шлюз удаленного доступа в периметр компании;

- многофакторная аутентификация для пользователей;

- доступ в режиме терминала к ресурсам в рамках защищенных подключений;

- контроль поведения пользователей и ведение журнала их действий;

- антивирусная защита рабочих мест;

- специальный контроль трафика от пользователей;

- дополнительная защита почты от фишинговых сообщений.

Типичными угрозами являются взлом и заражение сети. Они возможны, если имеют место следующие обстоятельства:

- ошибки настройки устройств доступа (компьютеров), в результате которых они оказываются незащищенными полностью или частично;

- использование концепции Bring Your Own Device, когда пользователи либо подключаются со своих не-доверенных устройств к корпоративным ресурсам, либо используют корпоративные компьютеры, но в домашних условиях;

- недостаточная защита конечных устройств пользователей, в том числе случаи их утраты, хищения;

- ошибки настройки шлюза, который используется для доступа в корпоративную сеть, некорректные решения, связанные с публикацией корпоративных сервисов, пользование облачными сервисами, находящимися вне доверенной среды;

- отсутствие контроля доступа к ресурсам организации, когда нет доверия только к идентификатору и аутентификатору (паролю) пользователя и нет возможности различить, кто именно работает; нужен второй фактор и дополнительное профилирование поведения пользователей по вторичным признакам — например, по поведению (концепция User Behavior Analytics);

- недостаточно строгие политики информационной безопасности для контроля трафика пользователей, в том числе при работе с конфиденциальными данными, ненадежные пароли для удаленного доступа;

- недостаточный контроль за трафиком, который передается с условно «домашних» устройств обратно в корпоративную среду, поскольку существует возможность проникновения с помощью программных средств и несанкционированного воздействия (ПСНВ);

- отсутствие системы контроля утечек при несанкционированном копировании информации по злому умыслу или случайно с корпоративных ресурсов; передача информации злоумышленникам.

Доверенной средой считается ИТ-периметр организации, охваченный системами и средствами безопасности. Доверенные устройства — устройства, зарегистрированные в доверенной среде.

7.1 Удаленный доступ: угрозы и противодействие

Любой удаленный доступ, на практике — это расширение периметра, так как в инфраструктуре компании появляются новые подключения извне. Личные станции, на которых работают пользователи и с которых обращаются к корпоративной системе, могут быть недостаточно защищены, могут быть заранее скомпрометированы, физически утеряны или целенаправленно украдены.

К типичным угрозам непосредственно на домашнем рабочем месте пользователя, можно отнести следующие:

- проникновение вирусов из дома в офисную сеть, сетевая или вирусная атака на системы в периметре, например атака вируса-шифровальщика.

- заражение документов, обрабатываемых на рабочих местах пользователей;

- заражение компьютеров пользователей из-за недостаточных СЗИ, установленных у них на местах, и работы с потенциально открытой или потенциально зараженной информацией;

- утечка данных из организации через рабочие места пользователей даже при контроле копирования на внешние носители, например, можно сфотографировать информацию на экране;

- недостаточно строгая аутентификация пользователей на рабочих местах (например, доступ без пароля или с очень простым паролем);

- утеря/воровство конечного оборудования либо данных;

- проникновение в периметр; например, ребенок делает уроки на компьютере, случайно сохраняет или удаляет документы на сервере организации;

- проблемы связи: для удаленной работы необходима связность, много соединений могут исчерпать полосу канала или возможности оборудования (dos, denial of service — отказ в обслуживании);

- распространение личной информации сотрудников: где они расположены, их график работы, присутствия, возможностей, — информация становится доступной для наблюдения и использования лицами, для которых она не предназначена.

Как информация организации становится доступна на конечных устройствах, так и наоборот, возможен удаленный доступ к личной информации с удаленных рабочих мест. Это может представлять личные риски для здоровья и качества жизни сотрудников и их близких.

Например, если школьники занимаются удаленно, они массово регистрируются на всевозможных сервисах для конференцсвязи и регулярно ими пользуются. Это вызывает заметные риски утечек персональных данных в контексте ФЗ-152 «О персональных данных». Даже просто по объему использования сервисы дистантного обучения становятся ГИС (государственными информационными системами). Кроме того, активное использование видеосвязи приводит к раскрытию достатка и сбору информации о присутствии родителей. Таким образом, нынешний формат дистанционного обучения чреват не только рисками утечек информации, но и вполне реальными угрозами потери имущества.

Пользователь имеет полный физический доступ к устройству, установленному у него дома, может получить доступ к файловой системе устройства и скопировать туда/оттуда информацию. Также к устройству будет иметь доступ и его окружение (члены его семьи, например). В силу указанных рисков рекомендуется выдавать пользователям права на удаленный доступ вместе с оборудованием, которое предварительно настроено с соблюдением необходимых стандартов и практик безопасности. Установка обновлений, средств защиты, отсутствие у оператора административных прав, пломбы, препятствующие вскрытию, — это все хорошие практики для повышения безопасности.

Если выдача спецоборудования для доступа в периметр нецелесообразна или такой возможности просто нет, стоит применять средства доступа со встроенным контролем защищенности со стороны пользователя или требовать, чтобы пользователь обзавелся актуальными средствами защиты.

В связи с экстренным режимом перехода в режим изоляции будут оправданы дополнительные меры контроля активности пользователя:

- заблаговременное ограничение доступа к межсетевому экрану;

- введение средств документирования действий (например, при удаленном доступе администраторов) или онлайн-мониторинга;

- ограничение доступа к данным только узкими «текущими рамками» (до абсолютно необходимого минимума);

- использование средств, базой для которых является инфраструктура организации, а не на открытые облачные системы; популярные облачные решения, как правило, могут размещаться за границей, что приводит к потере контроля за накапливаемыми там данными.

- проведение инспекции всей номенклатуры используемых сотрудниками гаджетов — от персональных компьютеров до мобильных устройств, от почтовых программ до мессенджеров и удобных «браузерных» программ (приложений и сервисов, запускаемых через веб-браузер) всех видов;

- сокращение времени, которое сотрудники проводят в соцсетях во время выполнения должностных обязанностей;

- встречный контроль, получение согласований на изменения или доступ.

В любом случае предоставлять удаленному сотруднику доступ «везде» по умолчанию — плохая идея.

Регулятор — Федеральная служба по техническому и экспортному контролю, Центральный Банк, Национальный координационный центр по компьютерным инцидентам предлагают подходы, призванные обеспечить надежный режим удаленного пользования инфраструктурой и данными организаций.

Информационное письмо о мерах по обеспечению киберустойчивости и информационной безопасности в условиях распространения новой коронавирусной инфекции (COVID-19) // Банк России.

Центральный Банк рекомендует финансовым организациям обеспечить применение технологий виртуальных частных сетей, многофакторной аутентификации, терминального доступа (по возможности), а также мониторинг и контроль действий пользователей удаленного мобильного доступа.

ФСТЭК России рекомендует не допускать использование сотрудниками личных средств вычислительной техники, в том числе портативных мобильных средств вычислительной техники (ноутбуков, компьютеров, телефонов). Кроме того, регулятор рекомендует определить перечень информационных ресурсов, к которым будет предоставляться удаленный доступ, назначить минимально необходимые права пользователям, исключить возможность эксплуатации удаленных рабочих мест посторонними лицами, обеспечить двухфакторную аутентификацию работников, а также организовать защищенный доступ к серверам с помощью VPN-клиентов в комбинации с антивирусной защитой.

В таблице 1 представлены в общих чертах представлены угрозы, связанные с переходом в режим удаленной работы, далее они будут рассмотрены более подробно.

Таблица 1

Оценка возникающих угроз, рекомендации по минимизации последствий

7.2 Экспертные мнения о вопросах удаленного доступа

Стандартным архитектурным решением для организации удаленного доступа является организация одного или нескольких узлов удаленного доступа с использованием сертифицированных средств защиты: криптографической защиты сетевых потоков (VPN), межсетевого экрана, средства систем обнаружения вторжений (IDS, intrusion detection system, система обнаружения вторжений). На внешние станции, которым дается право на удаленный доступ, как правило, также устанавливаются средства защиты: антивирусные средства, средства контроля возможных вторжений. Имеет смысл принять меры по контролю известных уязвимостей, выстроить процессы обеспечения информационной безопасности, в данном случае объектами пристального внимания должны стать жизненный цикл учетных записей, паролей, ключей доступа к VPN, обновление программного обеспечения, проверка на уязвимости.

Сотрудники службы безопасности выполняют необходимые организационные меры по управлению и учету подобных доступов, проверку работы и необходимых настроек на средствах защиты, устанавливают и контролируют порядок действий при тех или иных инцидентах, угрожающих безопасности. В системе есть привилегированные исполнители (администраторы, разработчики), которые участвуют в управлении конфигурацией. Как правило, для слежения за их действиями применяются специальные средства контроля. Для охраны информации применяются дополнительные средства предотвращения утечек (DLP), расположенные как в инфраструктуре, так и на рабочих станциях сотрудников, в том числе работающих удаленно. Реализация мероприятий в полном соответствии с требованиями регулятора требует затрат, тем более если к системе подключено много пользователей извне.

Существует несколько вариантов аппаратных и программных решений. Это может быть доступ через web-access, через удаленный рабочий стол, защита протоколов удаленного доступа.

7.3 Резюме

Итак, в данном разделе представлен сложный комплекс мероприятий, которые целесообразно проводить заранее, часть из них подразумевают регулярное исполнение. Рекомендуем использовать VPN-подключения. Производители коммерческих продуктов предлагают VPN-решения для доступа. Лучше выбирать продукты, которые сертифицированы и одобрены регуляторами. Если такой возможности нет, допустимо установить коммерческие решения, но только те, которые хорошо известны ответственному специалисту по ИБ в организации. Если в компании есть профильные специалисты, отвечающие за инфраструктуру и безопасность, возможно применять бесплатные решения для организации VPN-подключений, например OpenVPN или его аналоги. Специалисты должны будут обеспечить их грамотное развертывание, эксплуатацию и необходимые организационные мероприятия по управлению доступом и ключами.

Если в организации налажен процессный подход к моделированию угроз, реализации и модернизации используемых моделей, ситуация неопределенности просто не возникает, и организация в целом легко перестраивается с учетом нового формата взаимодействия как с контрагентами, так и подрядчиками, а также и своими сотрудниками, внедряет новые методы защиты (VPN, антивирус, DLP, аутентификацию, инспекцию потоков, мониторинг, контроль), ориентируясь на изменившуюся модель угроз.