ЛАБОРАТОРНАЯ РАБОТА №5

АДМИНИСТРИРОВАНИЕ WINDOWS 10

Цель работы:

Целью работы является освоение средств администрирования учётных записей

пользователей и групп пользователей в ОС Windows 10, изучение основных

параметров, определяющих взаимодействие пользователей с операционной системой,

консолью управления и групповой политикой.

Ход работы

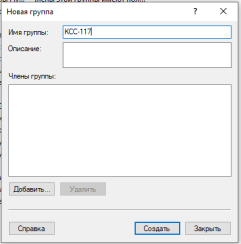

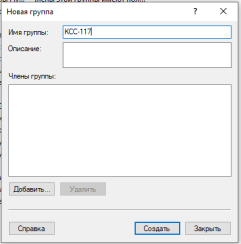

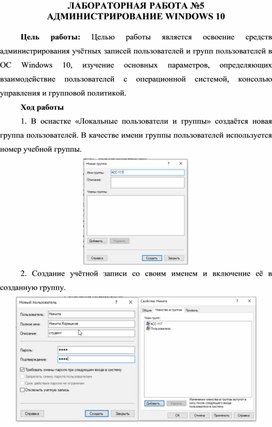

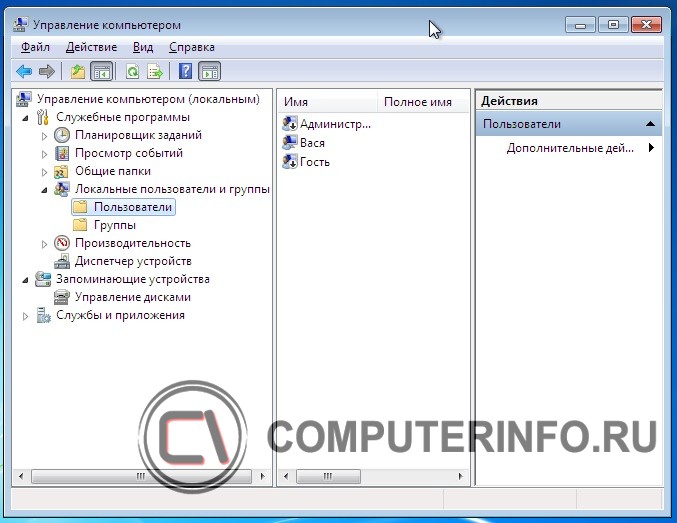

1. В оснастке «Локальные

пользователи и группы» создаётся новая группа пользователей. В качестве имени

группы пользователей используется номер учебной группы.

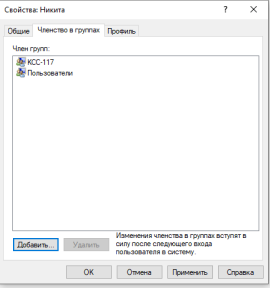

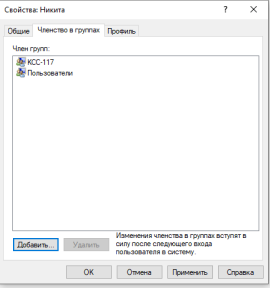

2. Создание учётной записи

со своим именем и включение её в созданную группу.

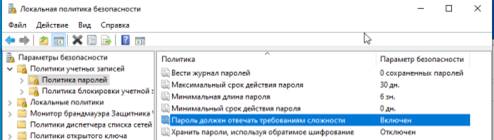

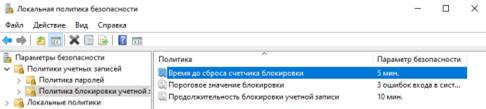

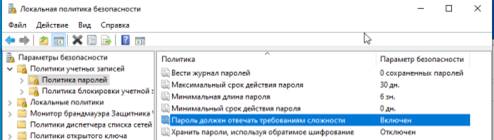

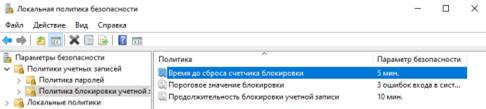

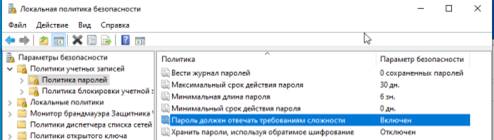

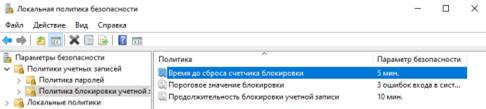

3. Применение к созданной

учётной записи настройек: максимальный срок действия пароля 30, минимальная

длина пароля 6, требовать не повторяемость паролей 6, отвечать требованиям

сложности +, пороговое значение блокировки 3, блокировка учётной записи на 10,

сброс счётчика блокировки через 5, завершение работы системы +, локальный вход

в систему +, изменение системного времени +.

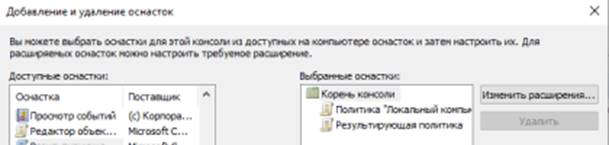

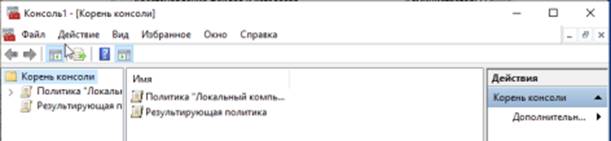

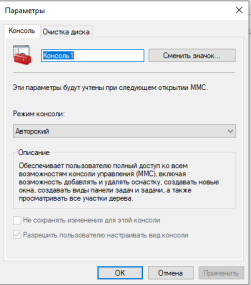

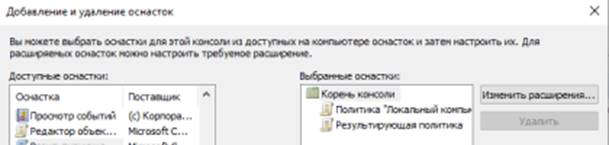

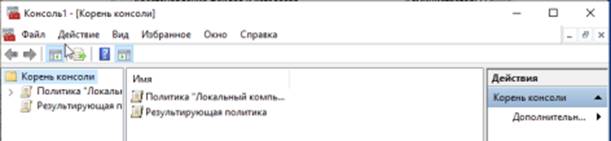

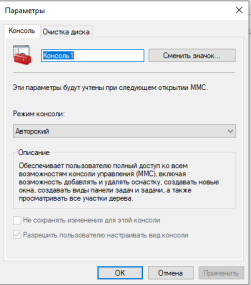

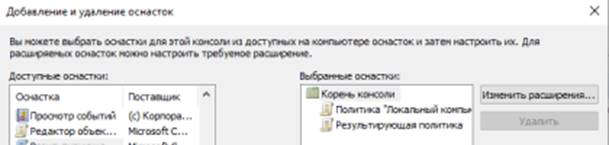

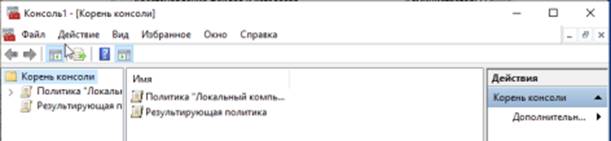

4. Создайте новую

консоль. Добавьте в корень консоли оснастки «Редактор объекта групповой

политики» и «Результирующая политика». Сохраните консоль в режиме, указанном в

Вашем варианте. Вариант 1. Авторский – запретить редактирование реестра.

Контрольные вопросы

1. Поясните параметр

«Пароль должен отвечать требованиям сложности» и перечислите минимальные

требования, которым должны удовлетворять пароли, если параметр включен.

Если данный параметр

включён, то пароль должен соответствовать следующим требованиям: не может

соответствовать имени пользователя, должен состоять из символов юникода.

2. Какие параметры входят

в политику блокировки учётной записи?

В политику блокировки

учётной записи входят: блокировка при многоразовом несоответствии введённого

пароля, ограничение времени доступа учётной записи, срок действия учётной

записи и другие указанные параметры при несоблюдении которых учётная запись

блокируется.

3. Возможно ли, что

учётная запись не будет блокирована при количестве ошибок большем, чем

установленное пороговое значение?

Возможно, что учётная

запись не будет заблокирована при количестве ошибок большем, чем установленное

пороговое значение если в параметрах указанно что время блокировки равно нулю.

4. Что такое и для чего

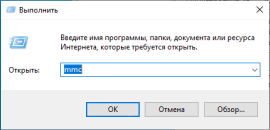

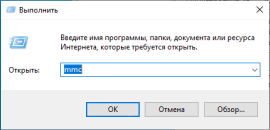

применяется MMC?

MMC –

консоль управления. С её помощью можно создавать, сохранять и открывать

средства администрирования, которые называются консолями, которые управляют

оборудованием, программным обеспечением и сетевыми компонентами операционной

системы Microsoft Windows.

5. Что такое оснастка?

MSC

в Windows расшифровывается как Microsoft System Console, еще проще это окна или

как их еще называют оснастки, для управления теми или иными функциями

операционной системы.

6. В чём состоит отличие

конфигурации компьютера от конфигурации пользователя в групповой политике?

Конфигурация компьютера

относится ко всем пользователям, включая системных пользователей. Конфигурация

пользователя — для конкретного пользователя.

7. Каким образом можно

включить автозапуск программ через групповую политику?

Открывается оснастка

«Групповая политика» (gpedit.msc), переход на вкладку

«Конфигурация компьютера — Административные шаблоны — Система». В

правой части оснастки переход на пункт «Запускать указанные программы при

входе в систему». По умолчанию эта политика не задана, но можно добавить

туда программу: включить политику, нажать кнопку «Показать —

Добавить», указать путь к программе, при этом если запускаемая программа

находится в папке.

8. При помощи какой

команды можно получить список пользователей операционной системы?

Полный список

пользователей ОС выдаётся командой в CMD:

net user.

9. При помощи какой

команды можно получить список групп пользователей операционной системы?

Полный список локальных

групп ОС выдаётся командой в CMD:

net localgroup.

10. При помощи какой

команды можно создать нового пользователя?

Создать нового

пользователя можно при помощи команды: net

user ИМЯ

ПАРОЛЬ /add.

Вывод: в

ходе проделанной работы я освоил средства администрирования учётных записей

пользователей и групп пользователей в ОС Windows 10, изучил основные параметры,

определяющие взаимодействие пользователей с операционной системой, консолью

управления и групповой политикой.

ЛАБОРАТОРНАЯ РАБОТА №5

АДМИНИСТРИРОВАНИЕ WINDOWS 10

Цель работы:

Целью работы является освоение средств администрирования учётных записей

пользователей и групп пользователей в ОС Windows 10, изучение основных

параметров, определяющих взаимодействие пользователей с операционной системой,

консолью управления и групповой политикой.

Ход работы

1. В оснастке «Локальные

пользователи и группы» создаётся новая группа пользователей. В качестве имени

группы пользователей используется номер учебной группы.

2. Создание учётной записи

со своим именем и включение её в созданную группу.

3. Применение к созданной

учётной записи настройек: максимальный срок действия пароля 30, минимальная

длина пароля 6, требовать не повторяемость паролей 6, отвечать требованиям

сложности +, пороговое значение блокировки 3, блокировка учётной записи на 10,

сброс счётчика блокировки через 5, завершение работы системы +, локальный вход

в систему +, изменение системного времени +.

4. Создайте новую

консоль. Добавьте в корень консоли оснастки «Редактор объекта групповой

политики» и «Результирующая политика». Сохраните консоль в режиме, указанном в

Вашем варианте. Вариант 1. Авторский – запретить редактирование реестра.

Контрольные вопросы

1. Поясните параметр

«Пароль должен отвечать требованиям сложности» и перечислите минимальные

требования, которым должны удовлетворять пароли, если параметр включен.

Если данный параметр

включён, то пароль должен соответствовать следующим требованиям: не может

соответствовать имени пользователя, должен состоять из символов юникода.

2. Какие параметры входят

в политику блокировки учётной записи?

В политику блокировки

учётной записи входят: блокировка при многоразовом несоответствии введённого

пароля, ограничение времени доступа учётной записи, срок действия учётной

записи и другие указанные параметры при несоблюдении которых учётная запись

блокируется.

3. Возможно ли, что

учётная запись не будет блокирована при количестве ошибок большем, чем

установленное пороговое значение?

Возможно, что учётная

запись не будет заблокирована при количестве ошибок большем, чем установленное

пороговое значение если в параметрах указанно что время блокировки равно нулю.

4. Что такое и для чего

применяется MMC?

MMC –

консоль управления. С её помощью можно создавать, сохранять и открывать

средства администрирования, которые называются консолями, которые управляют

оборудованием, программным обеспечением и сетевыми компонентами операционной

системы Microsoft Windows.

5. Что такое оснастка?

MSC

в Windows расшифровывается как Microsoft System Console, еще проще это окна или

как их еще называют оснастки, для управления теми или иными функциями

операционной системы.

6. В чём состоит отличие

конфигурации компьютера от конфигурации пользователя в групповой политике?

Конфигурация компьютера

относится ко всем пользователям, включая системных пользователей. Конфигурация

пользователя — для конкретного пользователя.

7. Каким образом можно

включить автозапуск программ через групповую политику?

Открывается оснастка

«Групповая политика» (gpedit.msc), переход на вкладку

«Конфигурация компьютера — Административные шаблоны — Система». В

правой части оснастки переход на пункт «Запускать указанные программы при

входе в систему». По умолчанию эта политика не задана, но можно добавить

туда программу: включить политику, нажать кнопку «Показать —

Добавить», указать путь к программе, при этом если запускаемая программа

находится в папке.

8. При помощи какой

команды можно получить список пользователей операционной системы?

Полный список

пользователей ОС выдаётся командой в CMD:

net user.

9. При помощи какой

команды можно получить список групп пользователей операционной системы?

Полный список локальных

групп ОС выдаётся командой в CMD:

net localgroup.

10. При помощи какой

команды можно создать нового пользователя?

Создать нового

пользователя можно при помощи команды: net

user ИМЯ

ПАРОЛЬ /add.

Вывод: в

ходе проделанной работы я освоил средства администрирования учётных записей

пользователей и групп пользователей в ОС Windows 10, изучил основные параметры,

определяющие взаимодействие пользователей с операционной системой, консолью

управления и групповой политикой.

Иллюстрированный самоучитель по администрированию Windows 2000/2003

Настройка политик учетных записей

Настройка политик блокировки учетных записей

Политики блокировки учетных записей контролируют, как и когда учетные записи блокируются доменом или локальной системой.

Пороговое значение блокировки

Политика «Пороговое значение блокировки» устанавливает количество попыток входа в систему, после которого учетная запись будет заблокирована. Если Вы решили использовать блокировку учетных записей, нужно установить в этом поле значение, предотвращающее несанкционированное проникновение, но оставляющее достаточное количество попыток пользователям, испытывающим трудности при доступе к своим учетным записям.

Основной причиной, по которой пользователи не могут получить доступ к своей учетной записи с первого раза, является то, что они забыли свой пароль. В этом случае им может понадобиться несколько попыток, чтобы войти в систему. У пользователей рабочей группы также могут быть проблемы с доступом к удаленной системе, в которой их текущий пароль не совпадает с ожидаемым удаленной системой.

Если это произойдет, несколько неправильных попыток входа могут быть записаны удаленной системой до того, как пользователь получит возможность ввести верный пароль. Причиной является то, что Windows 2000 может попытаться автоматически войти на удаленную систему. В доменном окружении этого не произойдет, благодаря функции «Один вход».

Вы можете установить для порога блокировки любое значение от 0 до 999. Значение порога блокировки по умолчанию установлено равным 0, это значит, что учетная запись не будет блокироваться из-за неправильных попыток входа. Любое другое значение устанавливает определенный порог блокировки. Помните, что чем выше значение порога блокировки, тем выше риск, что хакер сможет получить доступ к вашей системе. Приемлемые значения для этого порога находятся между 7 и 15. Это достаточно много, чтобы исключить ошибку пользователя и достаточно мало, чтобы отпугнуть хакеров.

Длительность блокировки учетной записи

При превышении порога блокировки, политика «Блокировка учетной записи» устанавливает ее длительность. Вы можете установить соответствующее значение, используя величину от 1 до 99.999 минут, или на неограниченное время, путем установки этого параметра равным 0.

Наиболее безопасной политикой является установка неограниченного времени блокировки. В этом случае только администратор может разблокировать учетную запись. Это помешает хакерам повторить попытку получения доступа к системе и вынудит пользователей, чьи учетные записи заблокированы, прибегнуть к помощи администратора, что само по себе является хорошей идеей. Поговорив с пользователем, Вы можете выяснить, что он делает неправильно и помочь ему избежать проблем.

Совет

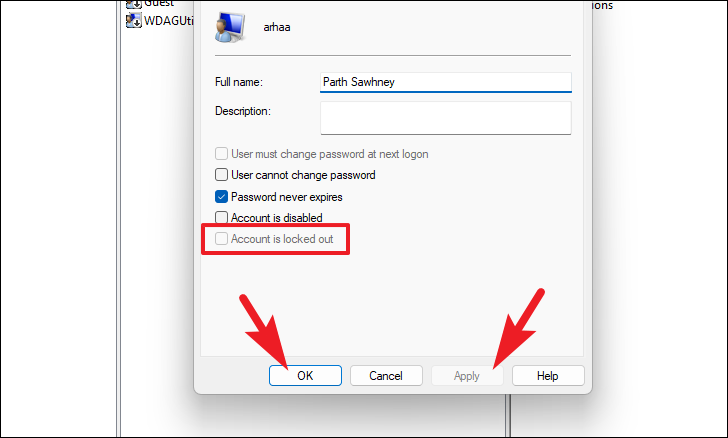

Если учетная запись заблокирована, обратитесь к диалоговому окну Свойства для данной учетной записи в оснастке Active Directory – Пользователи и компьютеры. Щелкните по вкладке Учетная запись и снимите флажок «Учетная запись заблокирована». Это разблокирует учетную запись.

Сброс счетчика блокировки через

Каждый раз при неудавшейся попытке входа в систему Windows 2000 увеличивает значение порога, который отслеживает число неправильных попыток входа. Политика «Сброс счетчика блокировки через» определяет, как долго сохраняется значение порога блокировки. Счетчик порога блокировки учетной записи сбрасывается одним из двух способов. Если пользователь входит в систему успешно, счетчик порога сбрасывается. Если период ожидания для политики «Сброс счетчика блокировки через» после последней неудачной попытки входа истек, счетчик также сбрасывается.

По умолчанию, установлено сохранение порога в течение одной минуты, но Вы можете установить любое значение от 1 до 99.999 минут. Как и с Порогом блокировки учетной записи, необходимо выбрать значение, которое находится в равновесии между нуждами безопасности и нуждами пользователей. Подходящее значение находится в диапазоне от одного до двух часов. Этот период ожидания должен быть достаточно большим, чтобы заставить взломщиков ждать дольше, чем им хотелось бы, перед новой попыткой получить доступ к учетной записи.

Примечание

Неудачные попытки входа на рабочую станцию через заставку защищенную паролем не увеличивают значение порога блокировки. Также, если Вы блокируете сервер или рабочую станцию используя CTRL + ALT + Delete, неудачные попытки входа через окно Снятие блокировки компьютера не будут учитываться.

Источник

Продолжительность блокировки учетной записи

Относится к:

Описывает лучшие практики, расположение, значения и соображения безопасности **** для параметра политики безопасности длительности блокировки учетной записи.

Справочники

Параметр политики длительности блокировки учетной записи определяет количество минут, которые заблокированная учетная запись остается заблокированной до автоматического разблокирования. Доступный диапазон составляет от 1 до 99 999 минут. Значение 0 указывает, что учетная запись будет заблокирована до тех пор, пока администратор не разблокирует ее. Если порог блокировки учетной записи установлен на число больше нуля, продолжительность блокировки учетной записи должна быть больше или равна значению счетчика блокировки учетной записи сброса после. Этот параметр политики зависит **** от заданного параметра порогового значения блокировки учетной записи, и оно должно быть больше или равно значению, указанному для счетчика блокировки учетной записи сброса после параметра политики.

Возможные значения

Если порог блокировки учетной записи настроен, после указанного количества неудачных попыток учетная запись будет заблокирована. Если продолжительность блокировки учетной записи установлена до 0, учетная запись будет заблокирована до тех пор, пока администратор не разблокирует ее вручную.

Рекомендуется установить продолжительность блокировки учетной записи примерно до 15 минут. Чтобы указать, что учетная запись никогда **** не будет заблокирована, установите пороговое значение блокировки учетной записи до 0.

Местонахождение

Конфигурация компьютераWindows Параметрыбезопасность ПараметрыПолитики учетной записиПолитика паролей

Значения по умолчанию

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики (GPO) | Значение по умолчанию |

|---|---|

| Политика домена по умолчанию | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию отдельного сервера | Неприменимо |

| Эффективные параметры контроллера домена по умолчанию | Не определено |

| Параметры сервера-участника по умолчанию | Не определено |

| Параметры клиентского компьютера по умолчанию | Неприменимо |

Вопросы безопасности

Несколько неудачных представлений паролей при попытке войти на компьютер могут представлять попытки злоумышленника определить пароль учетной записи путем проб и ошибок. Операционные системы Windows и Windows Server могут отслеживать попытки логоса, и можно настроить операционную систему, чтобы отключить учетную запись в течение заданного периода времени после указанного количества неудачных попыток. Параметры политики блокировки учетной записи контролируют пороговое значение для этого ответа и действия, которые необходимо принять после того, как пороговое значение будет достигнуто.

Уязвимость

Условие отказа в обслуживании (DoS) может быть создано, если злоумышленник злоупотребляет параметром порогового значения блокировки учетной записи и неоднократно пытается войти в систему с определенной учетной записью. После настройки параметра порогового значения блокировки учетной записи учетная запись будет заблокирована после указанного количества неудачных попыток. Если настроить параметр политики длительности блокировки учетной записи до 0, учетная запись будет заблокирована до тех пор, пока вы не разблокируете ее вручную.

Противодействие

Настройка параметра политики длительности блокировки учетной записи до соответствующего значения для среды. Чтобы указать, что учетная запись будет заблокирована до тех пор, пока ее не разблокировать вручную, настройте значение до 0. При настройке параметра длительности блокировки учетной записи до значения nonzero автоматические попытки угадать пароли учетных записей задерживаются для этого интервала перед повторной попыткой повторного действия определенной учетной записи. Использование этого параметра в сочетании с параметром порогового значения блокировки учетной записи затрудняет попытки автоматического угадать пароль.

Возможное влияние

Настройка параметра длительности блокировки учетной записи до 0 таким образом, чтобы учетные записи не были разблокированы автоматически, может увеличить количество запросов, получаемых службой поддержки организации для разблокировки учетных записей, заблокированных по ошибке. ****

Источник

Блокировка учетных записей Active Directory: руководство по инструментам и диагностике

Блокировка учетных записей доставляет системным администраторам много хлопот, в Active Directory (AD) это частое явление. Согласно рeзультатам исследований, блокировка учетных записей является наиболее распространенной причиной звонков в службу ИТ-поддержки.

А основной причиной блокировки учетных записей Active Directory (помимо случаев, когда пользователи забывают свой пароль) является работающее приложение или фоновая служба на устройстве, которое аутентифицируется с устаревшими учетными данными. Поскольку пользователям требуется использовать больше устройств, эта проблема усугубляется. Для решения этой проблемы системным администраторам нужно найти приложение, которое работает с устаревшими учетными данными, а затем либо остановить его, либо попросить пользователя обновить учетные данные.

Способ обработки блокировок учетных записей в Active Directory не адаптирован к современным условиям. Раньше, когда большинство пользователей Office входили в систему с одного устройства, им было легко отслеживать свои учетные данные. Но теперь ситуация изменилась.

В этой статье мы более подробно объясним, как происходят блокировки учетных записей Active Directory, как их устранять и как создать политику, которая сократит время и ресурсы, затрачиваемые на разблокировку учетных записей.

Краткий обзор: наиболее распространенные причины блокировки Active Directory

Большинство блокировок учетных записей Active Directory происходят по одной из двух причин: либо пользователи забывают свои пароли, либо они обновляют свои учетные данные не на всех устройствах.

В первом случае, когда пользователь забывает пароль, администратору нужно просто сбросить учетные данные пользователя, напомнить ему, что важно создать надежный пароль, или даже посоветовать использовать диспетчер паролей, чтобы сократить количество паролей, которые необходимо помнить. Во втором же случае, когда какое-то устройство или служба пытается выполнить вход со старыми данными, эта проблема требует более сложного решения, и именно этот вопрос мы рассмотрим в нашей статье.

Базовая механика этого вида блокировки учетной записи заключается в следующем. По умолчанию Active Directory блокирует пользователя после трех неудачных попыток входа в систему. В большинстве случаев, когда пользователю предлагается обновить учетные данные своей учетной записи Active Directory, он делает это на наиболее часто используемом устройстве. На любых других устройствах этого пользователя могут быть сохранены старые учетные данные, и программы или службы будут автоматически продолжать попытки доступа к Active Directory с их помощью. Поскольку учетные данные на этих устройствах уже не действительны, они не смогут войти, и Active Directory очень быстро заблокирует учетную запись, чтобы предотвратить действия, выглядящие как попытка взлома методом перебора.

В большинстве случаев системные администраторы будут вынуждены идентифицировать источник этих незаконных попыток входа в систему и либо заблокировать их, либо попросить пользователя обновить свои учетные данные. В современных условиях, когда пользователям может понадобиться входить из десятков различных источников, поиск причины может оказаться весьма непростой задачей, равно как и разработка соответствующей политики блокировок, способной сократить частоту возникновения подобных проблем. Далее в статье мы покажем вам, как справиться и с тем, и с другим.

Распространенные причины блокировки в Active Directory

Прежде чем мы поговорим о решениях, помогающих с проблемой блокировки учетных записей, стоит отметить, что кроме двух вышеупомянутых наиболее распространенных причин блокировки учетных записей существует множество других.

У Microsoft есть целая статья в TechNet по решению проблем с блокировкой, и их список включает:

Разобравшись в этих темах, вы отлично будете понимать, как происходит блокировка учетных записей.

Решение проблемы блокировки учетных записей

В связи с большим количеством потенциальных причин блокировки учетной записи Active Directory системным администраторам часто приходится затрачивать серьезные усилия, чтобы решить эту проблему. Системным администраторам следует настроить систему для отслеживания количества пользователей с включенной блокировкой в доменном лесу, чтобы иметь возможность устранять проблемы с блокировками прежде, чем они окажутся завалены звонками пользователей.

Первые шаги

Когда вы впервые идентифицируете заблокированную учетную запись, первая и самая важная задача — определить, вызвана ли блокировка кибератакой.

Чтобы убедиться, что у вас достаточно информации для расследования, вам следует предпринять несколько ключевых шагов:

Факторы, которые следует учитывать в политике блокировки

Если вы постоянно сталкиваетесь с несколькими видами блокировки учетной записи Active Directory, это можно исправить, пересмотрев свою политику блокировки.

Многие администраторы скажут вам, что большинство, если не все, блокировки учетных записей могут быть устранены с помощью внедрения более интеллектуальной политики блокировки учетных записей Active Directory. Сторонники этого подхода рекомендуют администратору зайти в объект групповой политики, установленный по умолчанию для домена, и изменить соответствующие параметры блокировки на более подходящие.

Параметр «Порог блокировки учетной записи» (account lockout threshold) должен быть изменен на гораздо большее число, чем 3 — возможно, 20 или 30 — так, чтобы блокировка вызывалась только действиями хакера по перебору паролей, (в этом случае такие попытки исчисляются сотнями).

Для параметра «Продолжительность блокировки учетной записи» (account lockout duration) — время ожидания перед автоматической разблокировкой учетной записи — следует установить значение в 10 минут (вместо, скажем, 12 часов), или значения по умолчанию, равного нулю (что означает постоянную блокировку).

И, наконец, хитрый параметр «Сброс политики блокировки учетной записи через» (reset account lockout policy after) по умолчанию установлен на 1 минуту. Подробнее об этом подходе можно прочитать тут.

Получив профессиональные советы от нескольких инженеров Varonis, я узнал, что также может помочь изменение параметров блокировки Active Directory по умолчанию. Но с этим нужно быть осторожными, так как сначала необходимо проверить общую надежность паролей сотрудников. Если ваша политика в отношении паролей надежна, то увеличение «порога блокировки учетной записи» может иметь смысл, иначе это может не сработать. Кроме того, есть хороший аргумент в пользу того, что этот пороговый параметр всегда должен быть равен нулю. В итоге пользователи будут вынуждены обращаться в службу поддержки, чтобы разблокировать свои учетные записи.

В конечном итоге выбранный вами подход будет зависеть от вашей среды и количества случаев блокировки, с которыми вы ежедневно сталкиваетесь. Вы должны стремиться внедрить политику блокировки, которая позволит управлять количеством попыток сброса учетной записи, при этом сохраняя возможность отлавливать попытки злоумышленников проникнуть в вашу сеть.

Три инструмента для работы с блокировками учетных записей Active Directory

Блокировка учетных записей Active Directory — это настолько распространенное явление и такой источник фрустрации для сетевых администраторов, что для решения этой проблемы были специально созданы несколько инструментов. Некоторые из них предоставляются Microsoft, а другие являются предложениями сторонних разработчиков. Вот список лучших из них:

Программные средства Account Lockout Status

Это стандартный набор инструментов, который Microsoft предоставляет для управления блокировкой учетных записей Active Directory. Он состоит из ряда отдельных компонентов.

Каждый из них поможет вам исследовать различные аспекты вашей сети:

ADLockouts

Это простая программа, которая пытается отследить источник попыток ввода неверного пароля, приведший к блокировке Active Directory.

Этот инструмент отлично подходит для небольших сетей, но в более обширной среде не так эффективен. Приложение ищет в каждом домене и контроллере домена неудачный вход в систему, а затем анализирует все связанные с ним события. Его целью является определение причины блокировки. После этого программа анализирует каждую машину и выводит все типичные случаи блокировок учетных записей по ряду объектов: подключенные диски, старые сеансы удаленной работы, запланированные задания и другое.

PowerShell

Конечно, вы можете использовать самый прямой подход к расследованию причин блокировки учетных записей Active Directory и использовать PowerShell. Этот процесс может длиться чуть дольше и быть более сложным по сравнению с вышеперечисленными инструментами, но он также даст вам более подробную информацию о том, что именно происходит в ваших системах.

Используя PowerShell, вы можете легко отфильтровать журнал событий на предмет событий, связанных с определенной учетной записью, чтобы определить источник блокировки учетной записи:

Заключение

Если вы сетевой администратор, то вам наверняка не нужно объяснять, сколько хлопот доставляет блокировка учетных записей Active Directory. Учитывая это, возникает соблазн просто рассматривать блокировку учетных записей как неотъемлемую функцию Active Directory и автоматически разблокировать учетные записи пользователей, как только вы получите запрос в службу поддержки.

Однако это неправильный подход. Потратив время на расследование истинных причин блокировок учетных записей, вы можете предотвратить их частое появление. Кроме того, изменение политик блокировки может стать эффективным способом определения случаев, когда блокировка вызвана пользовательской ошибкой, а когда — атакой киберпреступников на вашу сеть.

В конечном итоге от вашего понимания Active Directory будет зависеть, насколько эффективно вы сможете предотвращать блокировки учетных записей и управлять ими. Если вас часто расстраивает невозможность отследить источник этих проблем, вы можете использовать предоставленные нами ресурсы. В частности, ознакомьтесь с нашим руководством о пользователях и компьютерах в Active Directory, а также руководством по маркировке конфиденциальных данных — с их помощью вы сможете еще более эффективно защитить свою сеть от кибератак.

Источник

Порог блокировки учетной записи

Относится к:

Описывает лучшие практики, расположение, значения и соображения безопасности **** для параметра политики безопасности порогового уровня блокировки учетной записи.

Справочники

Параметр порогового значения блокировки учетной записи определяет количество неудачных попыток входа, из-за чего учетная запись пользователя будет заблокирована. Заблокированная учетная запись не может использоваться до сброса или до истечения срока действия указанного параметром политики блокировки учетной записи. Можно задать значение от 1 до 999 неудачных попыток регистрации или указать, что учетная запись никогда не будет заблокирована, установив значение 0. Если порог блокировки учетной записи установлен на число больше нуля, продолжительность блокировки учетной записи должна быть больше или равна значению счетчика блокировки учетной записи сброса после.

Атаки паролей brute force можно автоматизировать, чтобы попробовать тысячи или даже миллионы комбинаций паролей для любых или всех учетных записей пользователей. Ограничение количества неудачных входов, которые можно выполнить, практически исключает эффективность таких атак. Однако важно отметить, что атака с отказом в обслуживании (DoS) может быть выполнена на домене с настроенным порогом блокировки учетной записи. Вредоносный пользователь может программным образом предпринять серию атак паролей на всех пользователей в организации. Если количество попыток превышает значение порогового значения блокировки учетной записи, злоумышленник потенциально может заблокировать каждую учетную запись.

Неудачные попытки разблокировать рабочие станции могут привести к блокировке учетной записи, даже если отключена проверка подлинности контроллера домена для разблокирования параметра безопасности рабочей станции. Windows вам не нужно обращаться к контроллеру домена для разблокировки, если вы вводите тот же пароль, который вошел в систему, но если вы вводите другой пароль, Windows обратитесь к контроллеру домена в случае, если вы изменили пароль с другого компьютера.

Возможные значения

Можно настроить следующие значения для параметра порогового значения блокировки учетной записи:

Поскольку уязвимости могут существовать, когда это значение настроено, а когда оно отсутствует, организации должны взвешивать выявленные угрозы и риски, которые они пытаются смягчить. Сведения об этих параметрах см. в статье Countermeasure.

Рекомендации

Выбранный порог — это баланс между оперативной эффективностью и безопасностью и зависит от уровня риска организации. Чтобы разрешить ошибки пользователей и предотвратить грубые силовые атаки, Windows базовые показатели безопасности рекомендуют значение 10 может быть приемлемой отправной точкой для вашей организации.

Как и в случае с другими настройками блокировки учетных записей, это значение является скорее ориентиром, чем правилом или рекомендациями, так как «один размер не подходит всем». Дополнительные сведения см. в перенастройке блокировки учетной записи.

Реализация этого параметра политики зависит от операционной среды; векторы угроз, развернутые операционные системы и развернутые приложения. Дополнительные сведения см. в статье Implementation considerations in this article.

Местонахождение

Конфигурация компьютераWindows ПараметрыSecurity ПараметрыAccount PoliciesAccount Lockout Policy

Значения по умолчанию

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также перечислены на странице свойств для параметра политики.

| Тип сервера или объект групповой политики (GPO) | Значение по умолчанию |

|---|---|

| Политика домена по умолчанию | 0 недействительных попыток регистрации |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию отдельного сервера | 0 недействительных попыток регистрации |

| Эффективные параметры контроллера домена по умолчанию | 0 недействительных попыток регистрации |

| Параметры сервера-участника по умолчанию | 0 недействительных попыток регистрации |

| Эффективные параметры по умолчанию GPO на клиентских компьютерах | 0 недействительных попыток регистрации |

Управление политикой

В этом разделе описываются функции и средства, доступные для управления этим параметром политики.

Требования к перезапуску

Нет. Изменения в этом параметре политики становятся эффективными без перезапуска компьютера при локальном сбережении или распространении через групповую политику.

Соображения реализации

Реализация этого параметра политики зависит от операционной среды. Рассмотрим векторы угроз, развернутые операционные системы и развернутые приложения. Пример:

Вероятность кражи учетной записи или атаки doS основана на разработке безопасности для систем и среды. Установите порог блокировки учетной записи с учетом известного и предполагаемого риска этих угроз.

При согласовании типов шифрования между клиентами, серверами и контроллерами домена протокол Kerberos может автоматически повторить попытки входа учетной записи, которые учитываются в пределах пороговых значений, установленных в этом параметре политики. В средах, где развернуты различные версии операционной системы, увеличивается число переговоров по типу шифрования.

Не все приложения, используемые в вашей среде, эффективно управляют количеством попыток пользователя войти. Например, если подключение многократно падает при запуске приложения пользователем, все последующие неудачные попытки входа засчитываются в порог блокировки учетной записи.

Дополнительные сведения о базовых рекомендациях Windows безопасности для блокировки учетных записей см. в дополнительных сведениях о настройке блокировки учетной записи.

Вопросы безопасности

В этом разделе описывается, каким образом злоумышленник может использовать компонент или его конфигурацию, как реализовать меры противодействия, а также рассматриваются возможные отрицательные последствия их реализации.

Политика порогового уровня блокировки будет применяться как к локальным пользователям компьютеров-членов, так и к пользователям домена, чтобы разрешить смягчение проблем, описанных в статье «Уязвимость». Встроенная учетная запись администратора, в то время как учетная запись с высокой привилегией, имеет другой профиль риска и исключена из этой политики. Это гарантирует отсутствие сценария, в котором администратор не может войти для устранения проблемы. В качестве администратора доступны дополнительные стратегии смягчения, например надежный пароль. См. также приложение D. Защита Built-In учетных записей администратора в Active Directory.

Уязвимость

Атаки паролей грубой силы могут использовать автоматизированные методы, чтобы попробовать миллионы комбинаций паролей для любой учетной записи пользователя. Эффективность таких атак может быть практически устранена, если ограничить количество неудачных попыток войти, которые могут быть выполнены. Однако doS-атака может выполняться на домене с порогом блокировки учетной записи. Злоумышленник может программным образом предпринять серию атак паролей на всех пользователей организации. Если количество попыток превышает порог блокировки учетной записи, злоумышленник может заблокировать каждую учетную запись без особых привилегий или проверки подлинности в сети.

Автономные атаки паролей не противодействовать этому параметру политики.

Противодействие

Так как уязвимости могут существовать, когда это значение настроено, а не настроено, определяются два различных контрмеры. Организации должны взвешивать выбор между ними, исходя из выявленных угроз и рисков, которые они хотят смягчить. Два варианта противодействия:

Настройка порогового значения блокировки учетной записи до 0. Эта конфигурация гарантирует, что учетные записи не будут заблокированы, и предотвратит doS-атаку, которая намеренно пытается заблокировать учетные записи. Эта конфигурация также помогает уменьшить количество вызовов службы поддержки, так как пользователи не могут случайно заблокировать свои учетные записи. Поскольку это не предотвращает грубую силовую атаку, эту конфигурацию следует выбирать только в том случае, если оба следующих критерия явно выполнены:

Настройте **** параметр пороговой политики блокировки учетной записи на достаточно высокое значение, чтобы предоставить пользователям возможность случайно неправильно вводить пароль несколько раз до блокировки учетной записи, но убедитесь, что грубая атака пароля по-прежнему блокирует учетную запись.

Windows безопасности рекомендуется настроить пороговое значение в 10 недействительных попыток входа, что предотвращает случайные блокировки учетных записей и уменьшает число вызовов службы поддержки, но не предотвращает doS-атаку.

Использование такого типа политики должно сопровождаться процессом разблокирования заблокированных учетных записей. Эта политика должна быть реализована при необходимости, чтобы уменьшить массовые блокировки, вызванные атакой на системы.

Возможное влияние

Если этот параметр политики включен, заблокированная учетная запись не может быть сброшена администратором или до истечения срока блокировки учетной записи. Включение этого параметра, скорее всего, создает ряд дополнительных вызовов службы поддержки.

Если настроить параметр **** пороговой политики блокировки учетной записи до 0, существует вероятность того, что попытка злоумышленника обнаружить пароли с помощью грубой атаки принудительного пароля может не быть обнаружена, если не установлен надежный механизм аудита.

Если настроить этот параметр политики на число больше 0, злоумышленник может легко заблокировать любые учетные записи, для которых известно имя учетной записи. Эта ситуация особенно опасна, учитывая, что для блокировки учетных записей не требуется никаких учетных данных, кроме доступа к сети.

Источник

нажмите кнопку «Добавить пользователя или группу»;

нажмите кнопку «Типы объектов» и добавьте в параметры поиска тип «Группы»;

выберите созданную группу (рис. 21).

Рисунок 21 – Выбор пользователя или группы пользователей

Таким образом, пользователи, входящие в выбранную группу, в дополнение к правам групп «Пользователи» и «Опытные пользователи» получают право на завершение работы системы.

Войдите в систему под созданной учётной записью. Проверьте возможность завершения работы системы этим пользователем. Под учётной записью «Администратор» исключите созданную учётную запись из созданной группы. Повторно проверьте возможность завершения работы системы этим пользователем.

Проверьте возможность изменения системного времени под созданной учётной записью. Под учётной записью «Администратор» выберите параметр «Изменение системного времени» в разделе «Назначение прав пользователя» и в свойствах этого параметра удалите группу «Опытные пользователи». Повторно проверьте возможность изменения системного времени под созданной учётной записью.

4. Настройка параметров безопасности операционной системы

Раздел «Параметры безопасности» позволяет изменять настройки операционной системы, каким-либо образом влияющие на безопасность: возможности учётной записи «Гость», параметры работы модуля входа в систему и т. д.

Выберите раздел «Параметры безопасности» («Параметры безопасности – Локальные политики – Параметры безопасности», рис.

22).

Рисунок 22 – Раздел «Параметры безопасности»

Измените следующие настройки:

применительно к группе настроек «Завершение работы» – отключите параметр «разрешить завершение работы системы без выполнения входа в систему» (рис. 23);

Рисунок 23 – Параметр «Разрешить завершение работы без выполнения входа в систему»

применительно к группе настроек «Интерактивный вход в систему» – включите параметр «не отображать последнего имени пользователя» (рис. 24) и установите значение параметра «напоминать пользователям об истечении срока действия пароля заранее», равным 3 дням;

Рисунок 24 – Параметр «Напоминать пользователям об истечении срока действия пароля заранее»

применительно к группе настроек «Интерактивный вход в систему», отключите параметр «не требовать нажатия CTRL+ALT+DEL». Если эта настройка включена, то пользователь не должен для входа в систему нажимать CTRL+ALT+DEL. В таком случае система становится уязвимой для атак, основанных на перехвате паролей пользователей. Если потребовать нажатия клавиш CTRL+ALT+DEL перед входом в систему, то пользователям будет гарантирован надёжно защищенный канал передачи паролей;

применительно к группе настроек «Устройства» – включите параметр «запретить пользователю установку драйверов принтера». Чтобы локальный компьютер мог выполнять печать на сетевом принтере, необходимо установить на компьютере драйвер этого принтера. Данный параметр безопасности определяет, кому при добавлении сетевого принтера разрешается устанавливать драйвер принтера. Если параметр включен, то устанавливать драйвер при

добавлении сетевого принтера разрешается только группам

«Администраторы» и «Опытные пользователи». Если параметр отключен, то устанавливать драйвер при добавлении сетевого принтера может любой пользователь;

применительно к группе настроек «Устройства» – параметр «разрешено форматировать и извлекать съёмные носители» разрешите группам пользователей «Администраторы», «Опытные пользователи» (рис. 25). Этот параметр безопасности определяет, каким пользователям разрешается форматировать съёмные носители NTFS и извлекать их из устройств;

Рисунок 25 – Параметр «Разрешено форматировать и извлекать съёмные носители»

измените параметр «Переименование учётной записи администратора» (рис. 26), переименование учётной записи усложнит пользователям, не имеющим доступа в систему, процесс угадывания имени пароля пользователя с правами администратора.

Проверьте применение настроек, изменённых в данном разделе: возможность завершения работы без входа в систему, напоминание пользователю об истечении срока действия пароля, необходимость нажатия CTRL+ALT+DEL и отсутствие имени предыдущего пользователя при входе в систему, переименование учётной записи администратора.

Рисунок 26 – Параметр «Переименование учётной записи администратора»

Задание

1.Создайте новую группу пользователей. В качестве имени группы пользователей используйте номер Вашей учебной группы.

2.Создайте учётную запись с именем Вашей учётной записи в кафедральной сети и включите её в созданную группу.

3.Примените к созданной учётной записи настройки, указанные в Вашем варианте (табл. 1).

Таблица 1 – Варианты заданий

|

Вариант |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

|

|

Параметр |

|||||||||||

|

Максимальный |

|||||||||||

|

срок действия |

30 |

90 |

60 |

30 |

90 |

60 |

30 |

90 |

60 |

30 |

|

|

пароля |

|||||||||||

|

Минимальная |

6 |

7 |

8 |

9 |

10 |

6 |

7 |

8 |

9 |

10 |

|

|

длина пароля |

|||||||||||

|

Требовать |

|||||||||||

|

неповторяемости |

6 |

5 |

4 |

3 |

2 |

6 |

5 |

4 |

3 |

2 |

|

|

паролей |

|||||||||||

|

Пароль должен |

|||||||||||

|

отвечать |

+ |

— |

— |

+ |

— |

— |

+ |

— |

+ |

+ |

|

|

требованиям |

|||||||||||

|

сложности |

|||||||||||

|

Пороговое значение |

3 |

4 |

5 |

6 |

7 |

3 |

4 |

5 |

6 |

7 |

|

|

блокировки |

|||||||||||

|

Блокировка учётной |

10 |

20 |

30 |

45 |

60 |

10 |

20 |

30 |

45 |

60 |

|

|

записи на… |

|||||||||||

|

Сброс счётчика |

5 |

10 |

15 |

20 |

30 |

10 |

20 |

30 |

45 |

60 |

|

|

блокировки через… |

|||||||||||

|

Завершение работы |

+ |

+ |

+ |

+ |

+ |

||||||

|

системы |

|||||||||||

|

Локальный вход в |

+ |

+ |

+ |

+ |

+ |

+ |

+ |

+ |

+ |

+ |

|

|

систему |

|||||||||||

|

Изменение |

+ |

+ |

+ |

+ |

+ |

||||||

|

системного времени |

|||||||||||

Контрольные вопросы

1.Поясните параметр «Потребовать смену пароля при следующем входе в систему».

2.Включение какого параметра разрешает пользователю не изменять пароль по окончании его действия?

3.Какая функция позволяет сбросить забытый пароль пользователя, и кто может воспользоваться этой функцией?

4.Какой параметр задаёт периодичность смены пароля?

5.Поясните параметр «Требовать неповторяемости паролей».

6.Поясните параметр «Пароль должен отвечать требованиям сложности» и перечислите минимальные требования, которым должны удовлетворять пароли, если параметр включен.

7.Какие параметры входят в политику блокировки учётной записи?

8.Возможно ли, что учётная запись не будет блокирована при количестве ошибок большем, чем установленное пороговое значение?

9.В каком разделе предоставляется возможность назначать пользователям права, связанные с информационной безопасностью?

10.В каком разделе предоставляется возможность устанавливать параметры операционной системы, связанные с информационной безопасностью?

Соседние файлы в папке Лаб.работы

- #

- #

- #

- #

- #

- #

Если настроен порог блокировки учетной записи, после указанного количества неудачных попыток учетная запись будет заблокирована. Если для длительности блокировки учетной записи установлено значение 0, учетная запись будет оставаться заблокированной до тех пор, пока администратор не разблокирует ее вручную. Рекомендуется установить продолжительность блокировки учетной записи примерно на 15 минут.

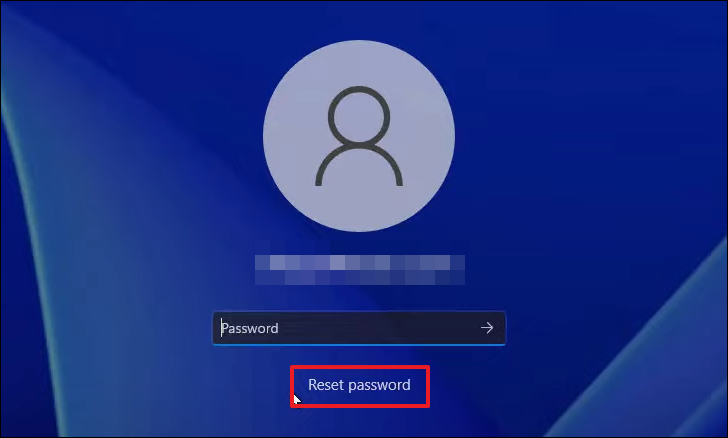

По-прежнему можно получить доступ к Windows 10 через другие учетные записи, если вы забыли данные для входа в одну учетную запись. Однако у многих пользователей есть только один учетная запись создана, поэтому потеря данных для входа в учетную запись фактически полностью блокирует доступ пользователя к ПК с Windows 10.

Сколько попыток входа позволяет Windows 10?

Если пользователь вводит неверный пароль для всех пять попыток, ваша учетная запись будет заблокирована на пять минут, а затем автоматически разблокируется. В зависимости от того, на какой срок вы хотите, чтобы ваша учетная запись была заблокирована, вы можете выбрать значение от 99,999 до XNUMX XNUMX минут.

На какой срок заблокирована учетная запись Windows?

Значение продолжительности блокировки учетной записи будет установлено на 30 минут по умолчанию после установки значения длительности блокировки учетной записи. Вы можете изменить значение длительности блокировки учетной записи в диапазоне от 0 до 99999 минут. Если значение равно 0, учетная запись останется заблокированной, пока администратор не разблокирует ее вручную.

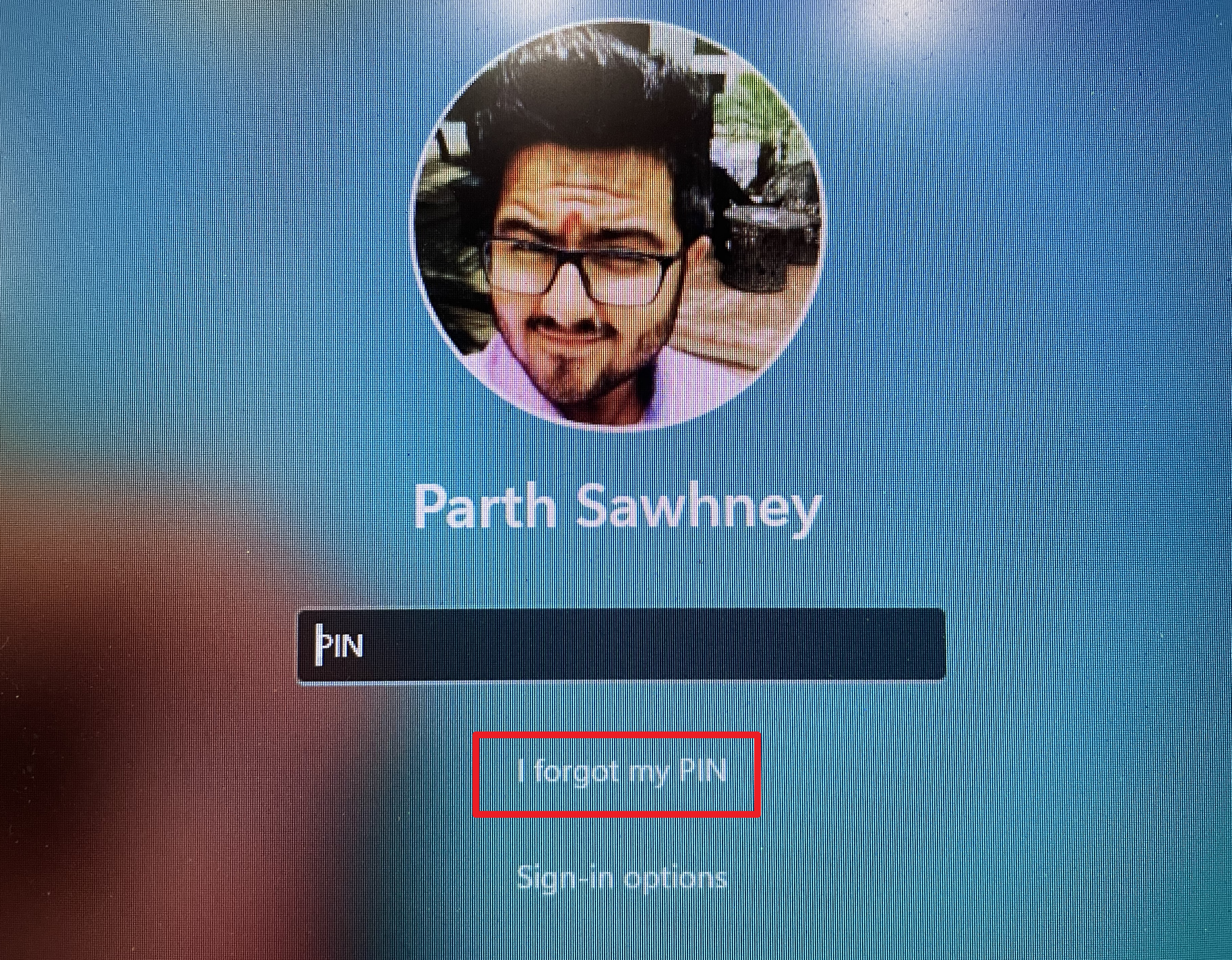

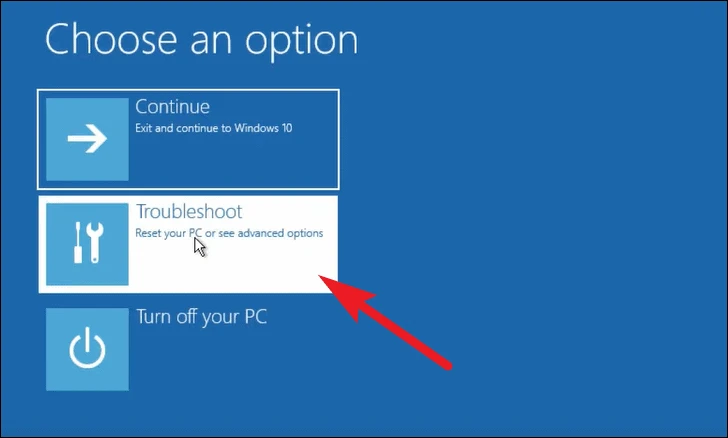

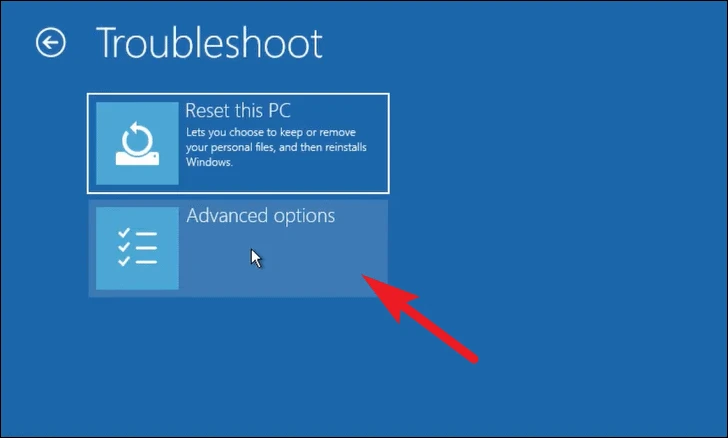

Что делать, если у вас заблокирована Windows 10?

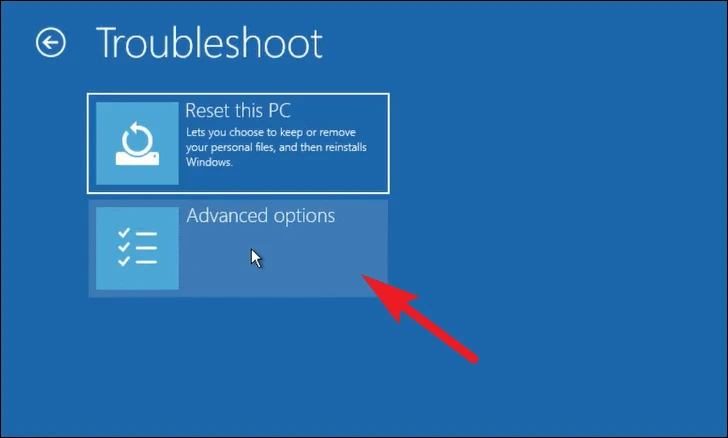

Windows 10 Как сбросить пароль компьютера, заблокирован

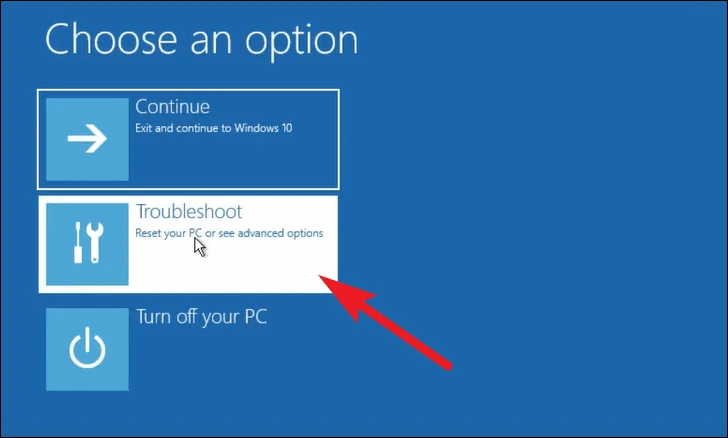

- 1) Нажмите Shift и Restart от значка питания (вместе)

- 2) Выберите Устранение неполадок.

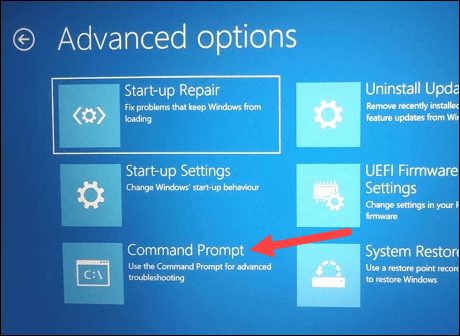

- 3) Перейдите в Дополнительные параметры.

- 4) Выберите командную строку.

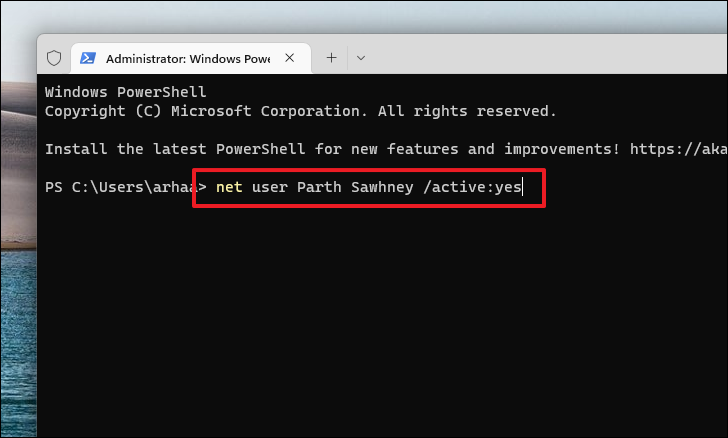

- 5) Введите «администратор сетевого пользователя / активный: да»

- 6) Нажмите Enter.

Как мне войти в Windows 10 без пароля?

Введите «netplwiz» в поле «Выполнить» и нажмите Enter.

- В диалоговом окне «Учетные записи пользователей» на вкладке «Пользователи» выберите учетную запись пользователя, которая с этого момента будет использоваться для автоматического входа в Windows 10.

- Снимите флажок с опции «Пользователи должны вводить имя пользователя и пароль для использования этого компьютера».

- Во всплывающем диалоговом окне введите выбранный пароль пользователя и нажмите OK.

Что мне делать, если мой компьютер заблокирован?

Если у учетной записи администратора по-прежнему нет пароля, вот простое решение, которое пользователь может попробовать, которое обычно работает. Дважды нажмите «CTRL + ALT + DEL» на экране входа в систему.. Выберите администратора пользователя и оставьте поле пароля пустым. Обычно это разблокирует учетную запись администратора и позволит пользователю войти в систему.

Как долго я буду заблокирован в Windows 10?

Если настроен порог блокировки учетной записи, после указанного количества неудачных попыток учетная запись будет заблокирована. Если для длительности блокировки учетной записи установлено значение 0, учетная запись будет оставаться заблокированной до тех пор, пока администратор не разблокирует ее вручную. Рекомендуется установить продолжительность блокировки учетной записи на примерно 15 минут.

Сколько раз вы можете угадывать пароль Windows?

Вместо того, чтобы иметь неограниченное количество раз, вы можете вводить свой пароль только определенное количество раз, например пять раз. После пяти неудачных попыток вы не сможете ввести пароль в установленное вами время.

Могу ли я позвонить в Microsoft, чтобы разблокировать мою учетную запись?

Чтобы разблокировать свою учетную запись, войдите в систему и получите защитный код. Советы: вы можете используйте любой номер телефона для запроса кода безопасности. Номер телефона не обязательно связывать с вашей учетной записью.

Как долго локальная учетная запись остается заблокированной?

Значение по умолчанию: 30 минут что заблокированная учетная запись остается заблокированной до автоматической разблокировки. Установка 0 минут указывает на то, что учетная запись будет заблокирована до тех пор, пока администратор явно не разблокирует ее. 5. По завершении вы можете закрыть окно локальной политики безопасности, если хотите.

Почему моя учетная запись Microsoft была заблокирована?

Ваша учетная запись Microsoft может быть заблокирована если есть проблема с безопасностью или вы слишком много раз ввели неверный пароль. … Он не может совпадать с вашим предыдущим паролем. Это необходимо, чтобы гарантировать, что сторонние субъекты заблокированы для вашей учетной записи, если блокировка была вызвана подозрительной деятельностью.

Как разблокировать заблокированную учетную запись Microsoft?

Перейдите на https://account.microsoft.com и войдите в свою заблокированную учетную запись.

- Введите номер телефона, чтобы запросить получение кода безопасности в текстовом сообщении. …

- После поступления текста введите защитный код на веб-страницу.

- Измените свой пароль, чтобы завершить процесс разблокировки.

Достигнуто допустимое количество ошибок ввода пароля

Как заблокировать Windows 10 если кто-то пытается угадать пароль

Не все знают, но Windows 10 и 8 позволяют ограничить число попыток ввода пароля, и при достижении указанного количества заблокировать последующие попытки на определенный промежуток времени. Конечно, это не защитит от читателя моего сайта (см. Как сбросить пароль Windows 10), но вполне может оказаться полезным в некоторых случаях.

Не все знают, но Windows 10 и 8 позволяют ограничить число попыток ввода пароля, и при достижении указанного количества заблокировать последующие попытки на определенный промежуток времени. Конечно, это не защитит от читателя моего сайта (см. Как сбросить пароль Windows 10), но вполне может оказаться полезным в некоторых случаях.

В этой инструкции — пошагово о двух способах установки ограничений на попытки ввода пароля для входа в Windows 10. Другие руководства, которые могут пригодиться в контексте установки ограничений: Как ограничить время использования компьютера средствами системы, Родительский контроль Windows 10, Учетная запись Гость Windows 10, Режим киоска Windows 10.

Примечание: функция работает только для локальных учетных записей. Если используется учетная запись Майкрософт, то сначала потребуется изменить ее тип на «локальная».

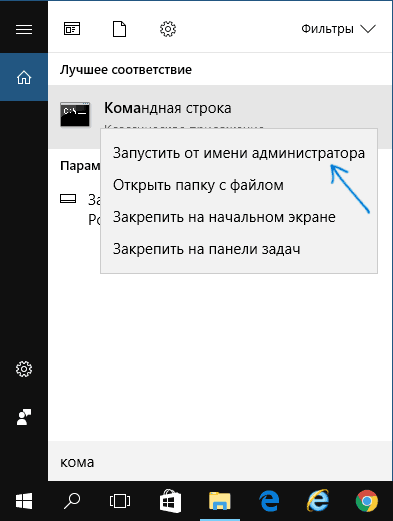

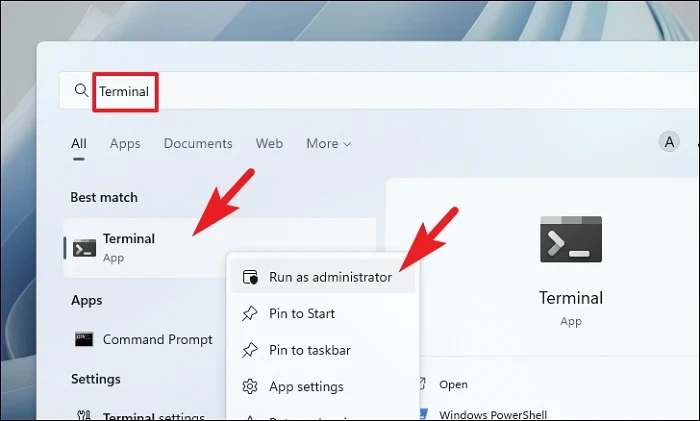

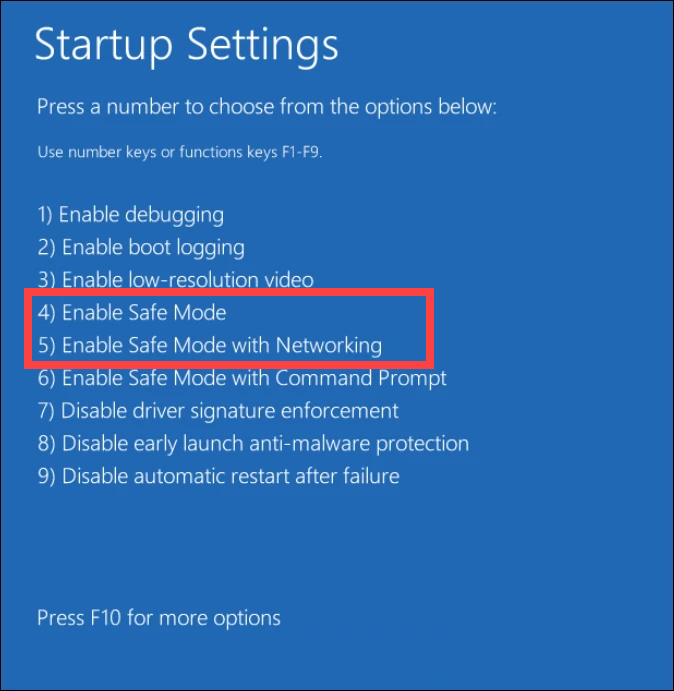

Ограничение количества попыток угадать пароль в командной строке

Первый способ подойдет для любых редакций Windows 10 (в отличие от следующего, где требуется редакция не ниже Профессиональной).

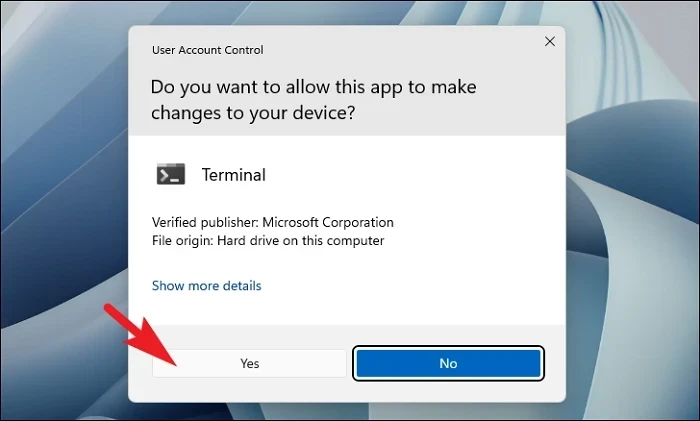

- Запустите командную строку от имени Администратора. Для этого вы можете начать вводить «Командная строка» в поиске на панели задач, затем нажать правой кнопкой мыши по найденному результату и выбрать пункт «Запустить от имени Администратора».

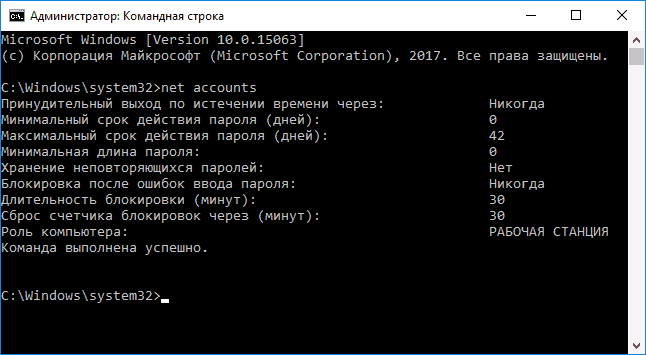

- Введите команду net accounts и нажмите Enter. Вы увидите текущий статус параметров, которые мы будем изменять в следующих шагах.

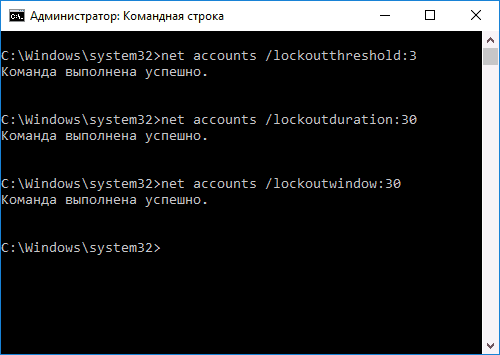

- Для установки количества попыток ввода пароля введите net accounts /lockoutthreshold:N (где N — число попыток угадать пароль до блокировки).

- Для установки времени блокировки после достижения числа из п.3, введите команду net accounts /lockoutduration:M (где M — время в минутах, причем на значениях менее 30 команда выдает ошибку, а по умолчанию уже задано 30 минут).

- Еще одна команда, где время T указывается также в минутах: net accounts /lockoutwindow:T устанавливает «окно» между сбросами счетчика неправильных вводов (по умолчанию — 30 минут). Допустим, вы установили блокировку после трех неудачных попыток ввода на 30 минут. При этом, если не установить «окно», то блокировка сработает даже если неправильный пароль ввести трижды с промежутком между вводами в несколько часов. Если же установить lockoutwindow, равным, скажем, 40 минут, два раза ввести неверный пароль, то по прошествии этого времени снова будет три попытки ввода.

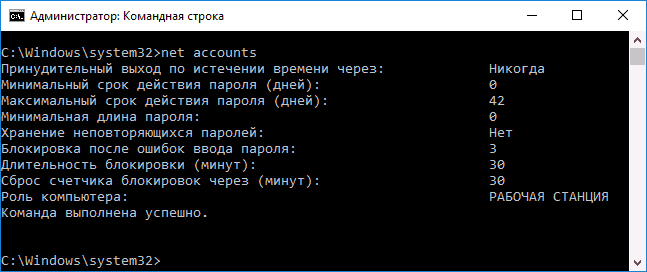

- По завершении настройки можно снова использовать команду net accounts, чтобы посмотреть текущее состояние сделанных настроек.

После этого можно закрыть командную строку и, при желании проверить, как это работает, попробовав ввести несколько раз неверный пароль Windows 10.

В дальнейшем, чтобы отключить блокировку Windows 10 при неудачных попытках ввода пароля, используйте команду net accounts /lockoutthreshold:0

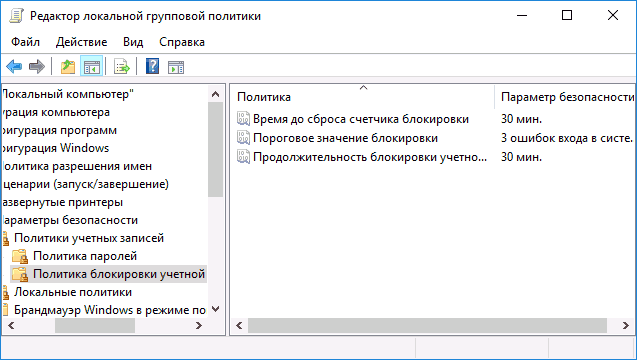

Блокировка входа после неудачного ввода пароля в редакторе локальной групповой политики

Редактор локальной групповой политики доступен только в редакциях Windows 10 Профессиональная и Корпоративная, поэтому в Домашней выполнить нижеследующих шагов не получится.

- Запустите редактор локальной групповой политики (нажмите клавиши Win+R и введите gpedit.msc).

- Перейдите к разделу Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Политики учетных записей — Политика блокировки учетных записей.

- В правой части редактора вы увидите три значения, перечисленные далее, дважды кликнув по каждому из них, вы сможете настроить параметры блокировки входа в учетную запись.

- Пороговое значение блокировки — количество допустимых попыток ввода пароля.

- Время до сброса счетчика блокировки — время, через которое все использованные попытки будут сброшены.

- Продолжительность блокировки учетной записи — время блокировки входа в учетную запись после достижения порогового значения блокировки.

По завершении настроек, закройте редактор локальной групповой политики — изменения сразу вступят в силу и количество возможных неправильных ввода пароля будет ограничено.

На этом всё. На всякий случай учтите, что такого рода блокировка может быть использована против вас — если какой-то шутник будет специально по нескольку раз вводить неверный пароль, чтобы вы затем ожидали по полчаса возможности войти в Windows 10.

А вдруг и это будет интересно:

Почему бы не подписаться?

Рассылка новых, иногда интересных и полезных, материалов сайта remontka.pro. Никакой рекламы и бесплатная компьютерная помощь подписчикам от автора. Другие способы подписки (ВК, Одноклассники, Телеграм, Facebook, Twitter, Youtube, Яндекс.Дзен)

04.12.2017 в 09:01

Здравствуйте. Dmitry помнится мне что в виндус можно было в реестре изменить количество попыток набрать код и там же поставить ограничение на это количество почему вы не рассказываете как это сделать в реестре? спасибо.

04.12.2017 в 09:31

Здравствуйте.

HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services RemoteAccess Parameters AccountLockout , параметр MaxDenials

Количество попыток ввода пароля на вход в Windows — изменяем

Если вы установили пароль на вход в операционную систему Windows с целью повышения безопасности и сохранности своих конфиденциальных данных, тогда конечно же знаете, что количество попыток ввода пароля пользователя, системой по умолчанию никак не ограничено.

Ошибаться с вводом пароля можно до бесконечности, то есть любой человек в ваше отсутствие может подойти к компьютеру и спокойно заняться перебором (угадыванием) секретного ключа вашей учётной записи пользователя или администратора.

В большинстве случаев, обычного блокирования паролем своей учётной записи вполне хватает для того, чтобы простой пользователь (!не профессионал), решивший посмотреть чем вы занимаетесь на компьютере, оставил свои неудачные попытки взлома системы.

А для тех пользователей, которые ещё больше хотят обезопасить свои файлы и данные, существуют дополнительные системные настройки Windows, которые позволят установить ограничение на количество неправильных попыток ввода Password (от 0 до 999) и время (от 0 до 99999 минут), в течении которого будет заблокирована возможность использования учётных данных.

В сегодняшней инструкции, на примере Windows 7, я расскажу вам как это можно сделать. Приступим!

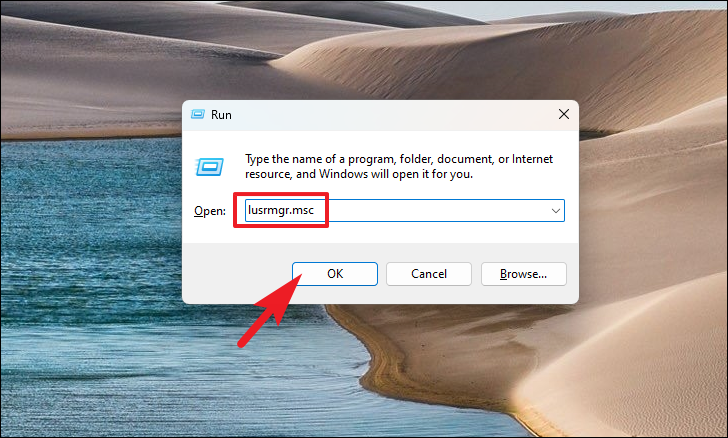

ЛОКАЛЬНАЯ ПОЛИТИКА БЕЗОПАСНОСТИ . Откройте системную утилиту «Выполнить» при помощи клавиатурного сочетания Win + R , напишите «secpol.msc» и нажмите «ОК».

КОЛИЧЕСТВО ПОПЫТОК ВВОДА ПАРОЛЯ

В левой части окна утилиты перейдите по пути «Политики учётных записей» — «Политика блокировки учётной записи» и в правой части окна дважды кликните по настройке «Пороговое значение блокировки».

Установите желаемое количество неудачных попыток входа в систему, нажмите «Применить» и «ОК».

Нажмите «ОК» в следующем окне.

Теперь станет доступна возможность изменения периода времени, по истечении которого будет произведён сброс счётчика блокирования и продолжительности блокирования вашей учётной записи. Установите желаемый период времени.

Так выглядят установленные мною настройки. После 2-х раз неудачно введённого секретного набора символов происходит блокировка возможности его ввода на 10 минут.

Спасибо за внимание! Прошу ознакомиться с множеством других полезных инструкций для вашего компьютера на нашем блоге. Весь их список отсортирован по категориях для удобства восприятия и быстрого поиска.

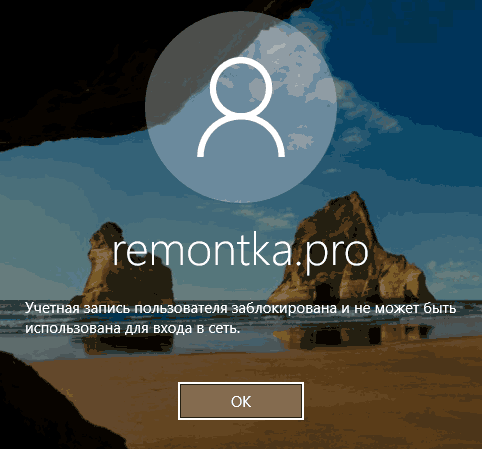

Учетная запись пользователя заблокирована, что делать?

В статье рассказано как войти в систему, если Windows выдает сообщение «Учетная запись пользователя заблокирована и не может быть использована для входа в сеть».

Как правило, учетные записи пользователей корпоративных компьютеров всегда защищены паролем. Зачем нужна такая защита, полагаем, объяснять не нужно, в конце концов, таковы могут быть правила организации.

Но представьте себе такую ситуацию. Сотрудник садится за компьютер, вводит свой пароль и получает уведомление о том, что его учетная запись заблокирована и не может быть использована для входа в сеть. Что же случилось и почему, недоумевает он?

Причины блокировки учетной записи Windows

А случилось вот что. Сам пользователь или кто-то до него по ошибке ввели несколько раз неправильный пароль, в результате чего учетная запись была заблокирована.

Хорошо, но почему подобное не происходит на других компьютерах, скажем, домашних. Всё очень просто. Скорее всего, обслуживающий компьютеры предприятия системный администратор установил ограничение на количество неудачных попыток авторизации в учетной записи. Направлена эта дополнительная мера безопасности на защиту от подбора пароля.

ПРИМЕЧАНИЕ : данный метод защиты работает только для локальных учетных записей без использования пин-кода.

Задается настройка в редакторе локальных групповых политик. Там, в разделе параметров безопасности есть политика блокировки учетных записей, для которой доступны три опции:

- пороговое значение блокировки;

- время до сброса счетчика;

- продолжительность блокировки.

По умолчанию время блокировки для включенной настройки составляет 30 минут, но что мешает администратору его увеличить?

Получается, чтобы ввести пароль повторно, вам придется ждать, пока не истечет установленный срок, кстати, время система не сообщает, либо дожидаться прихода администратора.

Решаем проблему

Впрочем, решить проблему вы можете и самостоятельно. Самый простой способ — это зайти в Windows под учетной записью администратора и снять блокировку. Возможно это, однако, только в том случае, если админ по доброте душевной доверил вам свой пароль. Предположим, что он у вас есть.

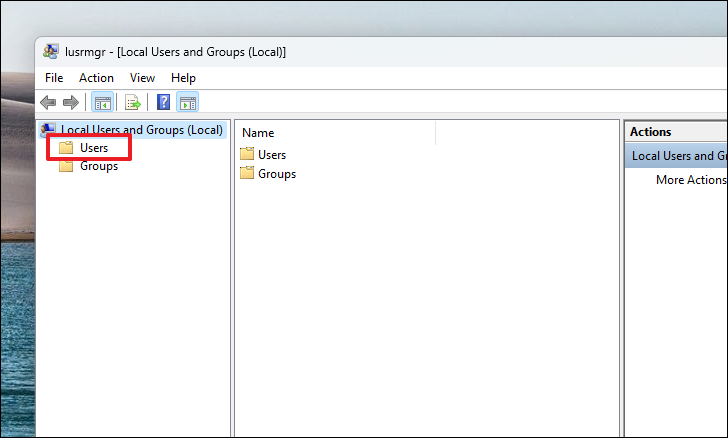

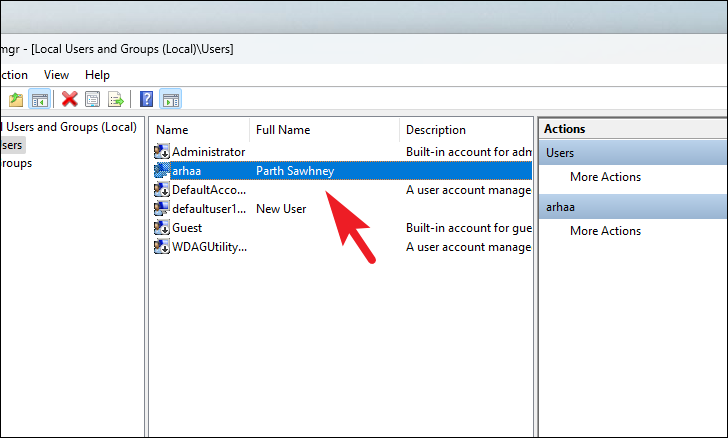

Зайдите в учетную запись, откройте командой lusrmgr.msc оснастку управления пользователями и группами, выделите слева каталог «Пользователи» и дважды кликните по названию своей учетной записи в средней колонке.

В открывшемся окошке на вкладке «Общие» снимите галочку с пункта «Заблокировать учётную запись». Примените настройки войдите свою учетную запись с правильным паролем.

Если доступа к учетной записи с правами администратора нет, придется действовать в обход. Для этого вам понадобиться обычный установочный диск с Windows.

Загрузитесь с диска, а когда на экране появится приглашение мастера, нажмите Shift + F10 и выполните в открывшейся командной строке команду regedit.

Запустится редактор реестра. Выделите в его левой колонке раздел HKEY_LOCAL_MACHINE, проследуйте в меню «Файл» и выберите пункт «Загрузить куст».

В открывшемся окне обзора зайдите в «Этот компьютер», выберите системный раздел → Windows → System32 → config.

Обратите внимание, что буква системного раздела в загрузочной среде отличается. У нас это D, у вас она может быть другой, ориентируйтесь по содержимому раздела.

В папке config у вас будет файл SAM, откройте его в окне обзора, это и есть нужный вам куст.

Редактор тут же предложит присвоить ему имя. Название может быть любым, пусть будет data. Теперь, если вы раскроете раздел HKEY_LOCAL_MACHINE, то увидите, что в нём появился новый каталог Data.

Разверните его до следующей папки:

В последнем подразделе найдите вложенную папку с именем вашей заблокированной учетной записи, кликните по ней и запишите число, отображаемое в правой части окна редактора в колонке «Тип».

Теперь перейдите на уровень выше, в подраздел Users и выделите подраздел, в качестве имени которого будет записанное вами число.

Его формат несколько иной, с нулями спереди и заглавными символами, главное, чтобы совпадали последние три символа. В этом подразделе будет двоичный параметр F.

Кликните по нему два раза, найдите в открывшемся окошке изменения значения параметра строку 0038 и замените первые два значения на 10 и 02. Сохраните результат, выделите мышкой загруженный куст (Data) и выберите в меню «Файл» опцию «Выгрузить куст».

Закройте редактор реестра, перезагрузите систему и попробуйте войти в систему с правильным паролем.

Если первый и второй способы не сработали?

Если этот способ не сработает, сбросьте пароль любым удобным вам способом, например, воспользовавшись утилитой NTPWEdit, входящей в состав загрузочного диска Live CD AOMEI PE Builder либо диском Active Password Changer — еще одной загрузочной средой, предназначенной для сброса забытых локальных паролей в Windows.

Если же оказия произошла на вашем домашнем компьютере с одной учетной записью, загрузитесь с помощью установочного диска с Windows в безопасный режим.

При этом у вас должна автоматически активироваться встроенная скрытая учетная запись администратора без пароля. Войдя в нее, разблокируйте свою учетку способом, описанным в четвертом абзаце.

Как ограничить число попыток ввода пароля в Windows 10

По умолчанию в ОС Windows 10 количество попыток ввода пароля при входе в систему не ограничено, то есть теоретически всегда существует возможность подбора пароля (особенно если он не сложный) методом перебора.

Однако в этом случае есть способ, позволяющий повысить эффективность защиты доступа к учётной записи, заключающийся в ограничении числа таких попыток в сочетании с установкой временного интервала, в течение которого все последующие попытки авторизации будут заблокированы (нижеописанный способ работает только для локальных учётных записей).

Ограничение количества попыток ввода пароля через командную строку

Если вы захотите отключить блокировку входа при неверном вводе пароля, то используйте эту команду: net accounts /lockoutthreshold:0

Ограничение количества попыток ввода пароля через редактор локальной групповой политики

Внимание: данный способ не работает в Windows 10 Домашняя, т.к. в этой операционной системе нет редактора локальной групповой политики.

Завершив настройки, редактор локальной групповой политики можно закрыть – сделанные изменения сразу вступят в силу. Для отключения блокировки таким способом достаточно установить значение параметра «Пороговое значение блокировки» на 0.

Содержание

- Продолжительность блокировки учетной записи

- Справочники

- Возможные значения

- Местонахождение

- Значения по умолчанию

- Вопросы безопасности

- Уязвимость

- Противодействие

- Возможное влияние

- Учетная запись была заблокирована

- Разблокировка учетной записи Майкрософт

- Подробнее

- Порог блокировки учетной записи

- Справочники

- Возможные значения

- Рекомендации

- Местонахождение

- Значения по умолчанию

- Управление политикой

- Требования к перезапуску

- Соображения реализации

- Вопросы безопасности

- Уязвимость

- Противодействие

- Возможное влияние

- Учётная запись пользователя заблокирована и не может быть использована для входа в сеть

- Учётная запись пользователя заблокирована и не может быть использована для входа в сеть

- Блокировка учётных записей Windows

- Как разблокировать свою учётную запись Windows, если есть доступ к администратору

- Как разблокировать свою учётную запись Windows, если нет доступа к администратору

Продолжительность блокировки учетной записи

Область применения

Описывает лучшие практики, расположение, значения и соображения безопасности **** для параметра политики безопасности длительности блокировки учетной записи.

Справочники

Параметр политики длительности блокировки учетной записи определяет количество минут, которые заблокированная учетная запись остается заблокированной до автоматического разблокирования. Доступный диапазон составляет от 1 до 99 999 минут. Значение 0 указывает, что учетная запись будет заблокирована до тех пор, пока администратор не разблокирует ее. Если порог блокировки учетной записи установлен на число больше нуля, продолжительность блокировки учетной записи должна быть больше или равна значению счетчика блокировки учетной записи сброса после. Этот параметр политики зависит **** от заданного параметра порогового значения блокировки учетной записи, и оно должно быть больше или равно значению, указанному для счетчика блокировки учетной записи сброса после параметра политики.

Возможные значения

Если порог блокировки учетной записи настроен, после указанного количества неудачных попыток учетная запись будет заблокирована. Если продолжительность блокировки учетной записи установлена до 0, учетная запись будет заблокирована до тех пор, пока администратор не разблокирует ее вручную.

Рекомендуется установить продолжительность блокировки учетной записи примерно до 15 минут. Чтобы указать, что учетная запись никогда **** не будет заблокирована, установите пороговое значение блокировки учетной записи до 0.

Местонахождение

Конфигурация компьютераWindows Параметрыбезопасность ПараметрыПолитики учетной записиПолитика паролей

Значения по умолчанию

В следующей таблице приведены фактические и действующие значения по умолчанию для этой политики. Значения по умолчанию также можно найти на странице свойств политики.

| Тип сервера или объект групповой политики (GPO) | Значение по умолчанию |

|---|---|

| Политика домена по умолчанию | Не определено |

| Политика контроллера домена по умолчанию | Не определено |

| Параметры по умолчанию отдельного сервера | Неприменимо |

| Эффективные параметры контроллера домена по умолчанию | Не определено |

| Параметры сервера-участника по умолчанию | Не определено |

| Параметры клиентского компьютера по умолчанию | Неприменимо |

Вопросы безопасности

Несколько неудачных представлений паролей при попытке войти на компьютер могут представлять попытки злоумышленника определить пароль учетной записи путем проб и ошибок. Операционные системы Windows и Windows Server могут отслеживать попытки логоса, и можно настроить операционную систему, чтобы отключить учетную запись в течение заданного периода времени после указанного количества неудачных попыток. Параметры политики блокировки учетной записи контролируют пороговое значение для этого ответа и действия, которые необходимо принять после того, как пороговое значение будет достигнуто.

Уязвимость

Условие отказа в обслуживании (DoS) может быть создано, если злоумышленник злоупотребляет параметром порогового значения блокировки учетной записи и неоднократно пытается войти в систему с определенной учетной записью. После настройки параметра порогового значения блокировки учетной записи учетная запись будет заблокирована после указанного количества неудачных попыток. Если настроить параметр политики длительности блокировки учетной записи до 0, учетная запись будет заблокирована до тех пор, пока вы не разблокируете ее вручную.

Противодействие

Настройка параметра политики длительности блокировки учетной записи до соответствующего значения для среды. Чтобы указать, что учетная запись будет заблокирована до тех пор, пока ее не разблокировать вручную, настройте значение до 0. При настройке параметра длительности блокировки учетной записи до значения nonzero автоматические попытки угадать пароли учетных записей задерживаются для этого интервала перед повторной попыткой повторного действия определенной учетной записи. Использование этого параметра в сочетании с параметром порогового значения блокировки учетной записи затрудняет попытки автоматического угадать пароль.

Возможное влияние

Настройка параметра длительности блокировки учетной записи до 0 таким образом, чтобы учетные записи не были разблокированы автоматически, может увеличить количество запросов, получаемых службой поддержки организации для разблокировки учетных записей, заблокированных по ошибке. ****

Источник

Учетная запись была заблокирована

Если при попытке входа в учетную запись вы получили сообщение о том, что она заблокирована, это значит, что с ней связаны действия, которые могут нарушать наши Условия использования.

Разблокировка учетной записи Майкрософт

Чтобы разблокировать учетную запись, войдите, чтобы получить защитный код.

Вы можете использовать любой номер телефона для запроса защитного кода.

Номер телефона не нужно обязательно связывать с учетной записью.

Телефон не должен быть смартфоном или подключенным к Интернету, он просто должен иметь возможность получать текстовые сообщения.

Возможно, вам придется создать новый пароль. Ознакомьтесь с советами о том, как создать надежный пароль.

Подробнее

Если при входе вы не видите вариант Далее, ваша учетная запись была заблокирована из-за подозрительной активности или нарушения Условий использования Майкрософт. Чтобы восстановить учетную запись, воспользуйтесь веб-формой по ссылке Восстановить учетную запись ниже.

После отправки формы агент службы поддержки службой безопасности в Интернете Майкрософт будет рассмотрит ее и свяжется с вами по электронной почте. Не отправляйте дополнительные запросы, так как это может увеличить время ответа.

В целях защиты вашей учетной записи и ее содержимого нашим агентам поддержки и специалистам можно отправлять ссылки для сброса паролей или получать доступ к учетным записям и изменять их сведения только после отправки формы восстановления учетной записи.

Вы можете использовать любой номер телефона, на который можно получать текстовые сообщения. Он не должен быть связан с вашей учетной записью.

Мы не будем использовать или сообщать номер телефона, а отправленный на него код истечет через 10 минут.

Это означает, что вы можете использовать телефон друга или коллеги, не ставя под угрозу безопасность своей учетной записи.

Самый быстрый способ разблокировать свою учетную запись — запросить и ввести защитный код в Интернете. Если вы еще не пробовали этот способ, советуем начать с него.

Совет: Если защитный код не работает, убедитесь, что вы вводите цифры из текста сообщения, а не из его заголовка.

Если отображается сообщение об ошибке «Превышено ограничение на использование» при запросе кода безопасности, это может означать, что номер телефона был использован слишком много раз в течение короткого периода времени, или что мы обнаружили что-то подозрительное о номере телефона.

Учетную запись Майкрософт обычно блокируют, если владелец учетной записи нарушает условия нашего соглашения об использовании служб Майкрософт. Далее приведены наиболее распространенные причины блокировки учетных записей, однако не всегда блокировка происходит по этим причинам.

Вредоносные программы, фишинг и другие вредоносные действия

Корпорация Майкрософт запрещает использовать свои службы для выполнения следующих действий.

Вредоносные программы — отправка намеренно нежелательного или потенциально опасного кода или программного обеспечения.

Фишинг — кража конфиденциальных данных других пользователей путем их обмана или спуфинга.

Вмешательство в работу сетей, служб и других систем Майкрософт, а также их повреждение или спуфинг.

Спам может принимать различные формы. Не используйте сети Майкрософт для отправки или публикации нежелательных сообщений электронной почты, комментариев, сообщений, фотографий, отзывов или любого другого содержимого.

Не отправляйте незапрошенное рекламное или коммерческое содержимое.

Не отправляйте содержимое пользователям, которых вы не знаете, или слишком большому числу пользователей одновременно.

Не используйте программы, сценарии и боты для создания учетных записей Майкрософт.

Не подделывайте или не используйте повторно сведения в разных учетных записях при регистрации.

Не создавайте и не используйте несколько учетных записей с целью нарушения политик Майкрософт.

Источник

Порог блокировки учетной записи

Область применения

Описывает лучшие практики, расположение, значения и соображения безопасности **** для параметра политики безопасности порогового уровня блокировки учетной записи.

Справочники

Параметр порогового значения блокировки учетной записи определяет количество неудачных попыток входа, из-за чего учетная запись пользователя будет заблокирована. Заблокированная учетная запись не может использоваться до сброса или до истечения срока действия указанного параметром политики блокировки учетной записи. Можно задать значение от 1 до 999 неудачных попыток регистрации или указать, что учетная запись никогда не будет заблокирована, установив значение 0. Если порог блокировки учетной записи установлен на число больше нуля, продолжительность блокировки учетной записи должна быть больше или равна значению счетчика блокировки учетной записи сброса после.

Атаки паролей brute force можно автоматизировать, чтобы попробовать тысячи или даже миллионы комбинаций паролей для любых или всех учетных записей пользователей. Ограничение количества неудачных входов, которые можно выполнить, практически исключает эффективность таких атак. Однако важно отметить, что атака с отказом в обслуживании (DoS) может быть выполнена на домене с настроенным порогом блокировки учетной записи. Вредоносный пользователь может программным образом предпринять серию атак паролей на всех пользователей в организации. Если количество попыток превышает значение порогового значения блокировки учетной записи, злоумышленник потенциально может заблокировать каждую учетную запись.

Неудачные попытки разблокировать рабочие станции могут привести к блокировке учетной записи, даже если отключена проверка подлинности контроллера домена для разблокирования параметра безопасности рабочей станции. Windows вам не нужно обращаться к контроллеру домена для разблокировки, если вы вводите тот же пароль, который вошел в систему, но если вы вводите другой пароль, Windows обратитесь к контроллеру домена в случае, если вы изменили пароль с другого компьютера.

Возможные значения

Можно настроить следующие значения для параметра порогового значения блокировки учетной записи:

Поскольку уязвимости могут существовать, когда это значение настроено, а когда оно отсутствует, организации должны взвешивать выявленные угрозы и риски, которые они пытаются смягчить. Сведения об этих параметрах см. в статье Countermeasure.

Рекомендации

Выбранный порог — это баланс между оперативной эффективностью и безопасностью и зависит от уровня риска организации. Чтобы разрешить ошибки пользователей и предотвратить грубые силовые атаки, Windows базовые показатели безопасности рекомендуют значение 10 может быть приемлемой отправной точкой для вашей организации.

Как и в случае с другими настройками блокировки учетных записей, это значение является скорее ориентиром, чем правилом или рекомендациями, так как «один размер не подходит всем». Дополнительные сведения см. в перенастройке блокировки учетной записи.

Реализация этого параметра политики зависит от операционной среды; векторы угроз, развернутые операционные системы и развернутые приложения. Дополнительные сведения см. в статье Implementation considerations in this article.