Форум КриптоПро

»

Средства криптографической защиты информации

»

КриптоПро PDF

»

Ошибка 0xFFFFFFFB при подписании документа в Adobe Acrobat Reader DC

|

AlexisSH |

|

|

Статус: Новичок Группы: Участники

|

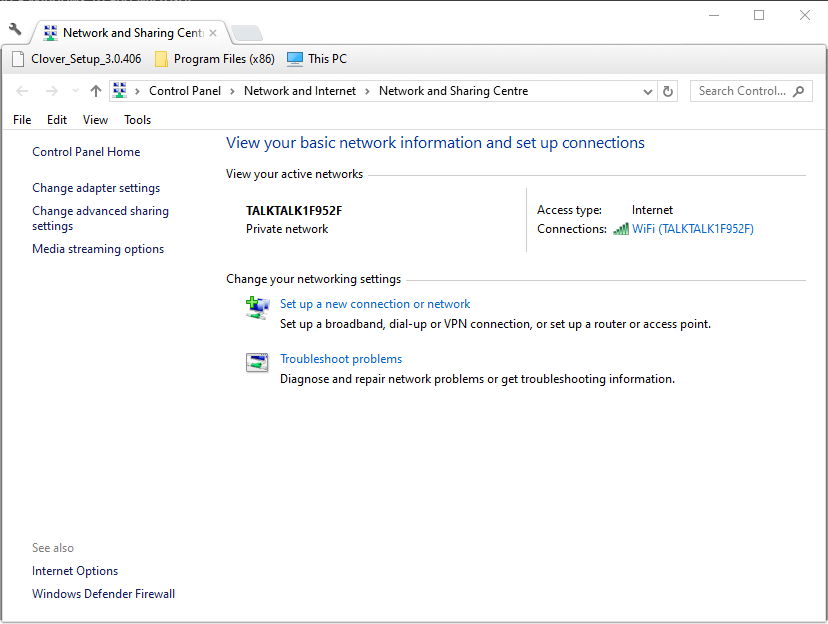

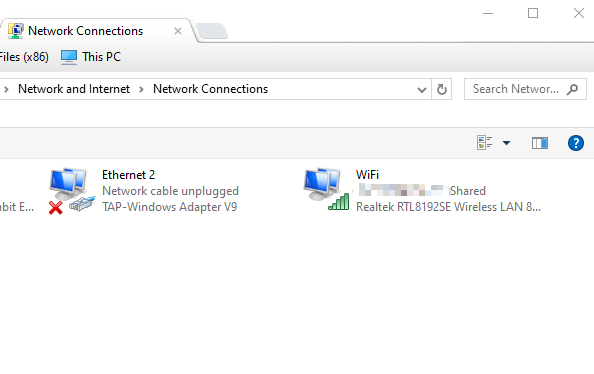

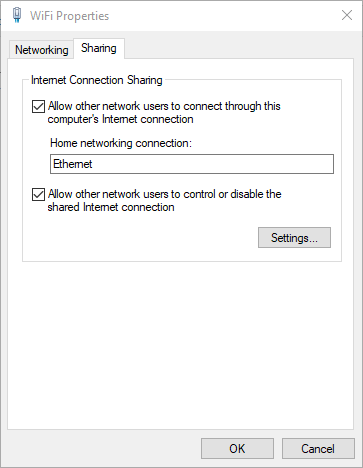

Никак не могу побороть ошибку, возникающую при подписании документа в Adobe Acrobat Reader DC на этапе записи в файл, т.е. после указания имени файла, нажатия кнопки «закрыть» и закрытия диалогового окна. Прошу совета как исправить. Ошибка 0xFFFFFFFB — «Внутренняя ошибка при межпроцессном взаимодействии». См. подробности в принт-скринах:

И в дополнение…

Отредактировано пользователем 27 мая 2020 г. 11:47:11(UTC) |

|

|

|

Михаил Селезнёв |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 3 раз |

Добрый день! |

|

|

|

AlexisSH |

|

|

Статус: Новичок Группы: Участники

|

Какие действия произошли до этого, уже не понять. Просто после длительного периода потребовалось подписать PDF документы и сначала процесс подписания зависал случайным образом после размещения прямоугольника вставки подписи в документе (затемнённое окно программы Adobe Acrobat Reader DC и отсутствие реакции на системные кнопки управления этим окном), а после переустановки Adobe Acrodat Reader DC + КриптоПРО PDF стала появляться упомянутая ошибка. Сейчас: Пока всё работает. Очевидно, была какая-то проблема в совместимости Adobe Acrodat Reader DC (версия 2020.009.20065) и КриптоПРО PDF (версия 2.0.1180). |

|

|

| Пользователи, просматривающие эту тему |

|

Guest |

Форум КриптоПро

»

Средства криптографической защиты информации

»

КриптоПро PDF

»

Ошибка 0xFFFFFFFB при подписании документа в Adobe Acrobat Reader DC

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

Последние 6 лет я работаю экспертом по информационной безопасности в Одноклассниках и отвечаю за безопасность приложений.

Мой доклад сегодня — о механизмах межпроцессного взаимодействия в Android и уязвимостях, связанных с их неверным использованием.

Но сначала пара слов о том, как появился этот доклад.

Наверное, вы уже заметили, что на каждом Heisenbug есть как минимум один доклад про безопасность, например про XSS или поиск уязвимостей в веб-приложениях. Тема мобильной безопасности осталась не охвачена, хотя мы живем в 2020 году, и аудитория мобильных приложений уже давно превысила аудиторию веба. Мне хотелось выбрать тему из мира мобильной безопасности — достаточно конкретную, чтобы выдержать формат технического доклада, но при этом достаточно распространенную.

Проблемы безопасности на мобилках

Единым местом концентрации всех знаний про безопасность приложений, и мобильных в частности, является проект OWASP (расшифровывается как Open Web Application Security Project), который раз в несколько лет публикует топ-10 самых распространенных рисков для мобильных приложений.

На картинке сверху последняя версия OWASP Mobile Top 10. Первое место в нем занимает категория «неправильное использование платформы». Это довольно общее определение, обратимся к пентест-отчетам за конкретными примерами.

Positive Technologies в прошлом году на основе статистики проводимых аудитов опубликовала отчет о состоянии дел в области безопасности мобильных приложений.

Согласно этому отчёту,

- 38% приложений на Android,

- 22% приложений на iOS

содержат те или иные уязвимости, вызванные неверной реализацией межпроцессного взаимодействия.

38% — это каждое третье приложение!

Для мотивации заглянем в публичные данные из bug bounty программ: сколько было опубликовано похожих уязвимостей и сколько за них заплатили. Точной классификации категорий багов нет, но поискав по ключевым словам на HackerOne, видим что таких багов на Android находится много и оценивают их довольно высоко.

Надеюсь, вы уже все хотите узнать про то, что такое уязвимости межпроцессного взаимодействия.

Начнем с определения!

Межпроцессное взаимодействие

Приложение на Android имеет компонентную модель и может состоять из компонентов нескольких типов.

- Activity — компонент, отвечающий за UI приложения; один экран, который видит пользователь.

- Service отвечает за выполнение операций в бэкграунде. Он может продолжать работу даже, когда приложение не отображается.

- BroadcastReceiver обеспечивает обмен сообщениями между приложениями и операционной системой.

- ContentProvider — компонент для доступа к данным, которые хранит приложение.

В одном приложении может быть больше, чем один компонент каждого типа. В контексте этого поста важно, что некоторые компоненты могут быть доступны для других приложений на этом же устройстве.

То, какие компоненты определены в приложении, доступны они или нет, какими свойствами обладают, описано в файле AndroidManifest. Это XML-файл, который поставляется вместе с приложением.

Таким образом приложения на устройстве предоставляют интерфейс, который позволяет им общаться друг с другом путем вызова компонентов, объявленных как публичные (их чаще называют экспортируемые). Это фундаментальная возможность платформы Android. Она позволяет организовать ту самую экосистему из приложений на телефоне, к которой мы так привыкли. К примеру, этой возможностью пользуется камера, когда вы отправляете фото сразу из камеры в мессенджер или в почту. На этой же функциональности построена возможность для приложения дожидаться смс и автоматически подставлять код подтверждения за вас, или возможность для одного приложения прочитать данные другого, например список телефонов с телефонной книжки.

Разработчик не может делать никаких утверждений об остальных приложениях на этом же устройстве и должен предполагать, что рядом может оказаться зловредное приложение, которое будет нарушать существующие контракты и пытаться злоупотребить возможностями платформы. Другими словами, мы всегда должны подозревать, что у пользователя установлен какой-то вирус.

Частое возражение, которое я слышу от разработчиков, что такая угроза существует теоретически, но на практике она маловероятна, поскольку приложения всегда устанавливаются из Google Play, а там они предварительно проверяются. Сложно себе представить, как вообще вирусы могут оказаться на устройстве пользователя.

Это не так.

Google, конечно, совершает феноменальные усилия, чтобы модерировать приложения и не допускать подозрительные или опасные в Стор. Но тем не менее, мы постоянно видим новости о том, что обнаружена очередная сеть приложений, которая признана вредоносной и удалена. До момента удаления такие приложения набирают миллионы установок. Быстрый поиск выдаёт нам десятки таких новостей за 2019 год, то есть проблема реальна, и вероятность того, что какой-то пользователь себе вирус установит, существует. Можно даже с уверенностью сказать, что у части из пользователей вашего приложения вирус установлен.

Механизмы безопасности IPC

Прежде чем понять, какие требования безопасности выдвигать приложениям и как правильно им следовать, нам нужно разобраться с тем, какие же механизмы безопасности Android вообще предоставляет и чем мы можем как разработчики пользоваться.

Вспомним задачу: у нас есть приложение, которое выставляет наружу какую-то часть своей функциональности. Мы предполагаем, что рядом с этим приложением установлено вредоносное приложение, которое пытается злоупотребить нашей функциональностью.

Android предоставляет приложению возможность ограничить доступ к своим компонентам.

Первый способ разграничения доступа для таких вызовов реализован в виде флага exported, который может быть указан для каждого из компонентов в манифесте.

Если exported=true, то ваш компонент доступен для остальных приложений. Если exported=false, то компонент недоступен.

<activity

android:name = ".ViewStatement"

android:exported = "true"

android:label = "@string/title_activity_view_statement" >

</activity>Проблема таится там, где этот флаг в явном виде не указан, и мы предоставляем андроиду выбрать дефолтное значение. Это значение разное для разных ситуаций, что порождает «грабли», на которые разработчики часто наступают.

Другим уровнем системы разграничения доступа для межпроцессных вызовов на Android является модель пермиссий. Приложение может определять какие другие приложения получат доступ к его функциям или данным несколькими способами:

- Signature-based основан на подписи приложения, то есть все приложения, которые подписаны одним и тем же сертификатом, могут вызывать компоненты друг друга.

- sharedUserId: два приложения могут в явном виде в манифесте указать, что они пользуются одним и тем же user ID, то они могут обращаться к данным друг друга

- Custom permissions позволяют определять собственные permission для отдельных компонентов.

Как я уже сказала, проблема для разработчиков заключается в том, что все эти слои разграничения доступа накладываются друг на друга, и при беглом взгляде на исходный код не всегда понятно, доступен ли наш компонент, и если да, то для каких приложений.

В чем же проблема? Чтобы разобраться, посмотрим, как вообще устроены эти самые вызовы между приложениями в Android.

Единицей межпроцессного взаимодействия является нечто под названием Intent.

Это некая абстракция, которая определяет намерение одного компонента вызвать другой. Intent характеризуется типом действия, который будет совершён и типом данных, с которыми эти действия будут совершаться. В Intent могут передаваться дополнительные данные и возвращаться результат исполнения.

Что вызывает путаницу? Intent-ы бывают явные (explicit) и неявные (implicit).

- Явные — однозначно задан компонент, который будет его обрабатывать.

new Intent(getApplicationContext(), SecondActivity.class);- Неявные определяют только тип действий, который мы хотим совершить. Например, мы хотим отредактировать картинку и предоставляем Android возможность самому выбрать из имеющихся редакторов. То, что получатель интента не определен, вносит некоторые риски и накладывает ограничения при разработке приложений. О них чуть позже.

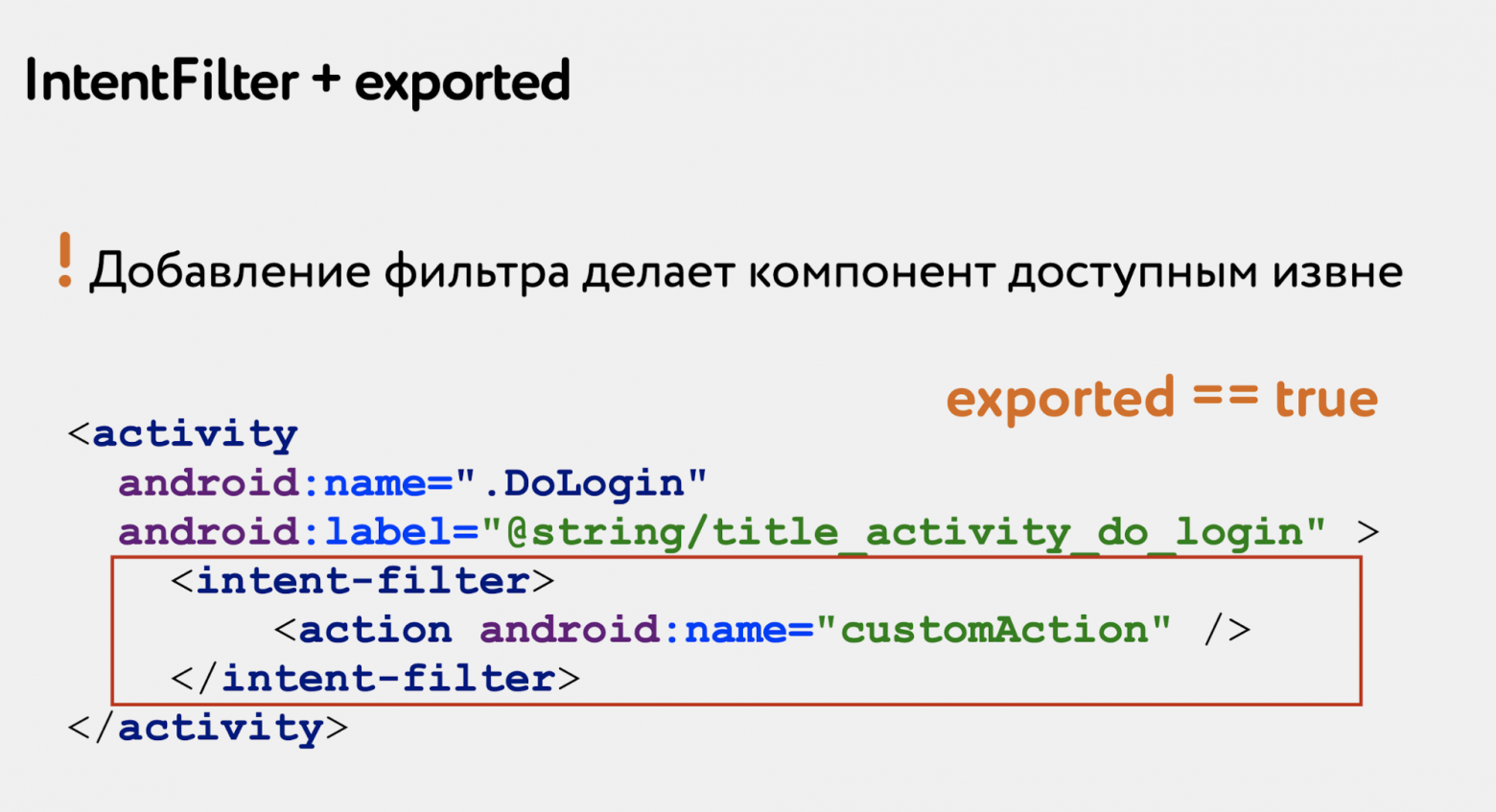

Intent i = new Intent(Intent.ACTION_VIEW, Uri.parse(“https://ok.ru/“));Intent-filter декларируется в манифесте и определяет, какие именно неявные интенты компонент может обрабатывать.

Добавление интент-фильтра автоматически делает компонент доступным другим приложениям (меняет значение по умолчанию атрибута exported на true). При этом доступным он становится для любых вызовов, в том числе и для явных интентов. Эта особенность часто становится причиной появления новых уязвимостей в приложении.

Требования безопасности для приложения

Мы выяснили, как устроены вызовы между приложениями на андроиде, и какие средства предоставляет платформа для контроля доступа к компонентам приложения. Самое время сформулировать требования безопасности для приложений. Первое, что мы узнали, — компоненты могут быть доступны извне и также они могут возвращать какие-то данные вызывающим компонентам. Из этого следует, что компоненты, возвращающие конфиденциальные данные, не должны быть экспортированы, то есть не должно быть возможности вызвать их из другого приложения.

Также мы узнали, что мы не можем гарантировать получателя неявных интентов или (если мы их обрабатываем) предсказать отправителя. Это значит, что мы не можем доверять данным, которые переданы в интент по умолчанию. Мы должны трактовать их как параметры, контролируемые атакующим, то есть возможно измененные, и предварительно проверять их.

И поскольку мы не знаем, кто получит наш неявный интент, мы не можем передавать в нем секретные данные.

Теперь обратимся к практике.

Примеры уязвимостей и их последствия

Тренироваться мы будем на специальном обучающем приложении — InsecureBankV2 — с небольшими дополнениями. Исходный код приложения и инструкции по поиску уязвимостей в нем доступны на гитхабе. Всем тем, кому будет интересно продолжить разбираться в этой теме по окончанию доклада, я советую его скачать и почитать.

Пример 1

Начнём с самого простого, а именно с того, как приложение хранит данные. Мы уже помним, что для того, чтобы обращаться к данным, приложения используют ContentProvider. Посмотрим в AndroidManifest InsecureBankV2 и попытаемся найти там определения провайдеров.

<provider

android:name =".TrackUserContentProvider"

…

android:exported = "true" >

</provider>Там объявлен провайдер с явным указанием exported=true, то есть другое приложение может обратиться к этому провайдеру и прочитать или записать данные.

Давайте сначала проверим, действительно ли это так. Я в целях тестирования буду где возможно использовать adb — так нагляднее. Надо понимать, что те же действия может совершить любое приложение на том же устройстве.

Прочитаем содержимое ContentProvider.

$adb shell

content query --uri

content://<…>/trackerusers

Всегда ли такое поведение является уязвимостью? Конечно нет, зависит от того, какие данные предоставляет провайдер.

Как сделать правильно? Правильнее было бы определить кастомные пермиссии для доступа на чтение и запись в этот провайдер, что позволило бы контролировать какие приложения получают доступ к данным. Например:

<provider

android:name =".TrackUserContentProvider"

…

android:exported = "true"

android:readPermission = “my.custom.read.permission”

android:writePermission = “my.custom.write.permission"

>

</provider>Пример 2

Давайте снова заглянем в манифест и поищем там компонент, который может быть вызван из другого приложения.

<activity

android:name = ".PostLogin"

android:label = "@string/title_activity_post_login" >

<intent-filter>

<action android:name = "customAction" />

</intent-filter>

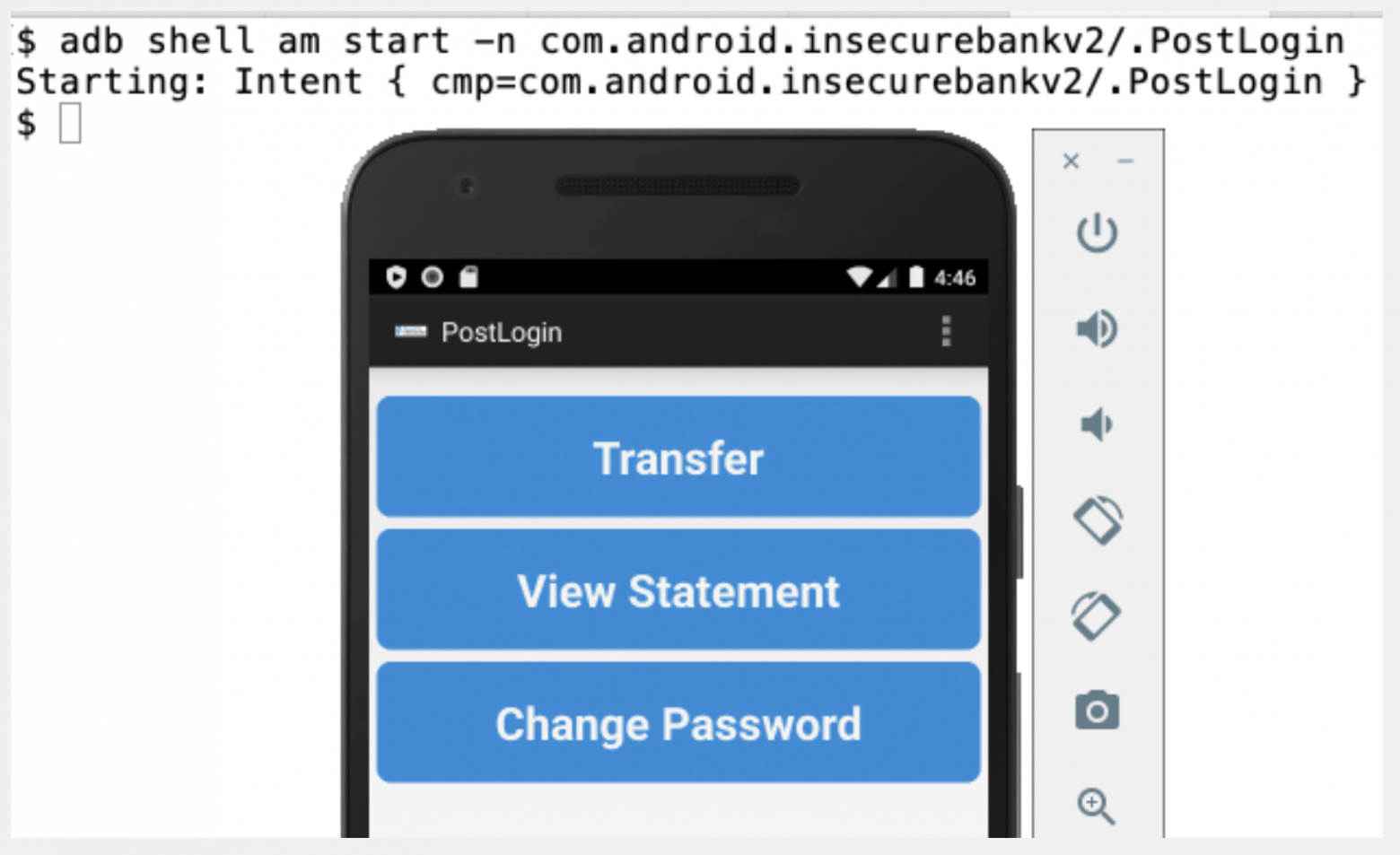

</activity>Помните, я говорила, что добавление IntentFilter-а автоматически делает активность доступной извне? Это мы видим на примере активности PostLogin, для которой объявлен фильтр.

Проверим, что эта активность действительно может быть вызвана, причём не только в ответ на интент, который матчится с этим фильтром. Снова сделаем вызов через adb — попросим application manager запустить активность по полному имени. Выполним такую команду.

$adb shell

am start -n <…>/.PostLoginДействительно видим, у нас на эмуляторе запустилась эта активность.

Возможность вызывать активность из других приложений во многих случаях нужна, но она должна отвечать требованиям безопасности, сформулированным выше.

Последствия

Если какой-то из компонентов приложения не предназначался быть доступным, но может быть вызван извне, то существует возможность обойти логику работы приложения. Типичный пример — экраны с дополнительным подтверждением. Например, мессенджеры или интернет-банки требуют дополнительный пин-код для того, чтобы войти в приложение, даже если телефон разлочен. И если активность, которая показывается после этого дополнительного подтверждения, экспортируемая, то мы можем вызвать ее напрямую и таким образом обойти запрос пин-кода.

Другим примером возможных последствий является злоупотребление привилегиями, которые выданы нашему приложению. Приложение запрашивает привилегированный доступ к данным пользователя или возможностям устройства для того, чтобы совершать полезную для пользователя работу. Зловредное приложение с меньшей вероятностью получит разрешение от пользователя на такой же доступ. Но если приложение, которое совершает какие-то потенциально опасные вызовы, экспортирует компоненты, которые эти вызовы совершают, то зловредное приложение может воспользоваться ими, чтобы повысить свои привилегии.

Частный случай такого привилегированного доступа — доступ в приватную папку приложения. Как вы знаете, приложения на Android выполняются в песочнице, и каждому приложению выделена область файловой системы, которая другим приложениям недоступна. Если путь, по которому приложение читает или пишет в файл, может быть изменен, то другое приложение на этом же устройстве получает возможность возможность доступа к приватной папке уязвимого приложения.

Типичным местом концентрации таких уязвимостей являются активности, которые реализуют возможность «поделиться» в приложении — как правило, они получают путь к тому, что надо отправить, в интенте. Занятные последствия таких ошибок связаны еще с особенностями Android NDK. Android позволяет использовать код на C/C++ при разработке приложения. Скомпилированные нативные библиотеки (.so) упаковываются в apk и после установки приложения размещаются в приватной папке рядом с данными. Это значит, если мы научились записывать произвольные файлы в приватную папку, то мы можем и переписать .so-файлы библиотек и выполнять произвольный код в контексте приложения. Фактически, это уязвимость типа RCE — Remote Code Execution, и предоставляет атакующему полный контроль над уязвимым приложением.

И еще пример. Представим себе возвращающую результат экспортируемую активность. Если доступ к ней не ограничен, то вызвать ее и следовательно получить результат может произвольное приложение из тех, что установлены на том же устройстве. Если в качестве результатов мы возвращаем данные, которые не должны быть разглашены, то наше приложение уязвимо.

Давайте рассмотрим снова пример. Вернёмся к нашей активности post_login, которая, как мы уже выяснили, может быть вызвана извне. Посмотрим в код.

Intent result = new Intent();

result.putExtra("session", sessionToken);

result.putExtra("uname", username);

setResult(RESULT_OK, result);Активность использует сохраненные в приватной папке данные для того, чтобы получить новую сессию и вернуть ее вызвавшему компоненту. В случае, если активность была вызвана сторонним приложением, оно получит доступ к аккаунту пользователя.

Пример 3

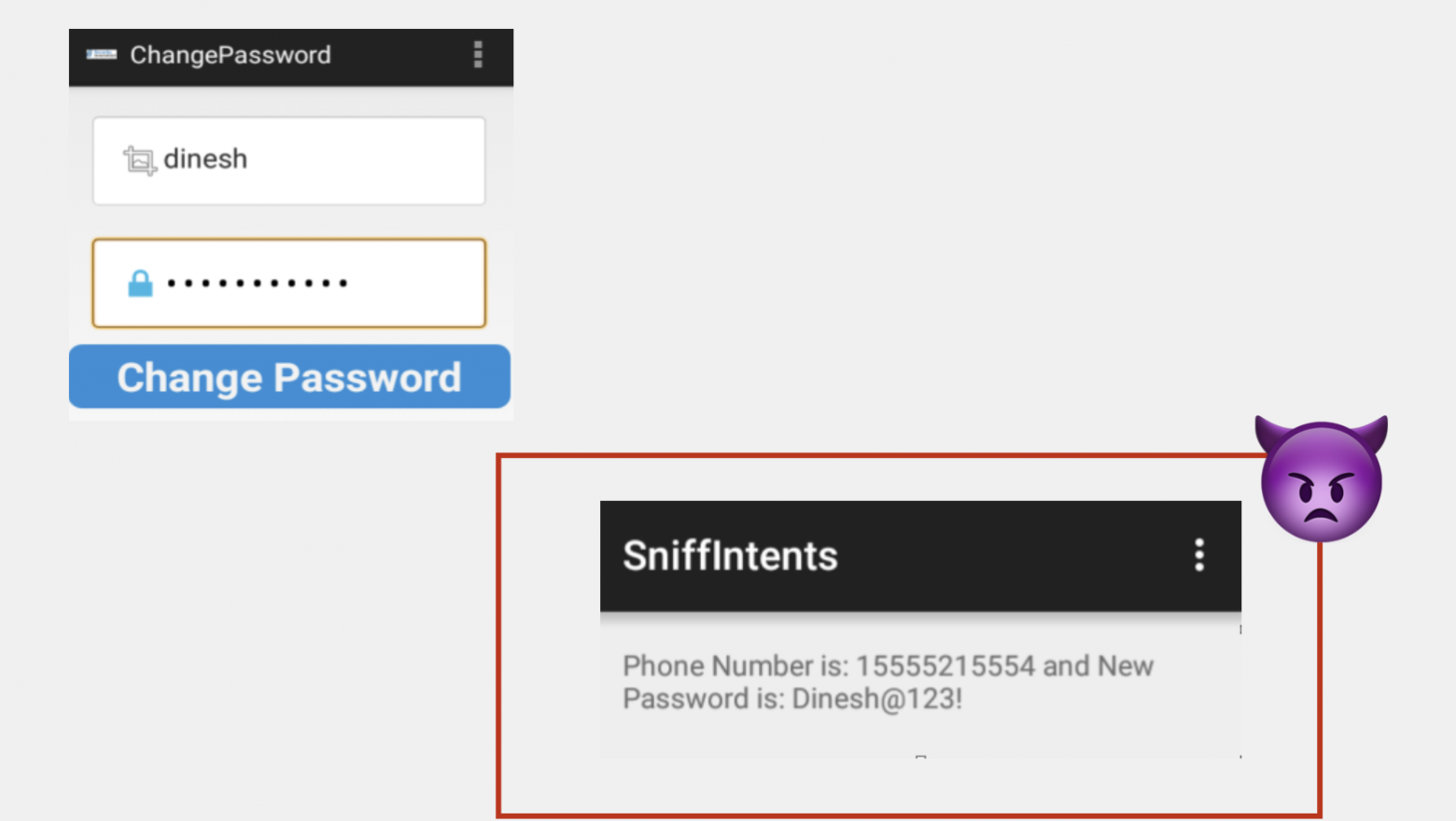

И третья разновидность уязвимостей, которые можно встретить в Android-приложениях, связана с неверным использованием широковещательных рассылок. Помните, мы говорили про неявные интенты — для них не указывается явно компонент, который будет вызван. В случае с широковещательными рассылками это тоже работает, то есть можно не указывать в явном виде получателя, а предоставить андроиду разослать эти оповещения, основываясь на зарегистрированных получателях.

Посмотрим снова на InsecureBankV2 и найдём там такой кусочек кода.

private void broadcastChangePasswordSMS (String phoneNumber, String pass) {

...

Intent smsIntent = new Intent();

smsIntent.setAction("theBroadcast");

smsIntent.putExtra("phonenumber", phoneNumber);

smsIntent.putExtra("newpass", pass);

sendBroadcast(smsIntent);

…

}Что здесь происходит? Мы видим, что создается интент, при этом не указан компонент, который этот интент будет обрабатывать, то есть он является неявным. Мы добавляем номер телефона и пароль пользователя в дополнительные параметры интента. Опасность здесь в том, что другое приложение на устройстве пользователя может зарегистрировать соответствующий BroadcastReceiver и тоже получить эти данные. Для этого нужно зарегистрировать BroadcastReceiver и соответствующий фильтр.

Посмотрим, что это работает. Запустим в левой части экрана InsecureBankV2, а в правой части экрана наше зловредное приложение, которое подслушивает данные пользователя. Как только пользователь нажмет на Change Password, отправится этот неявный интент. И поскольку зловредное приложение зарегистрировало свой BroadcastReceiver, оно перехватит данные пользователя.

Автоматизация

Итого, мы рассмотрели три класса проблем, связанных с неправильной реализацией межпроцессных взаимодействий на Android, и поняли, что тестировать это все довольно трудоемко: требуется изучать манифест приложения и каждый объявленный компонент, иногда даже заглядывать в исходники. Поэтому попытаемся разобраться, есть ли возможность автоматизировать эту задачу.

Когда говорят про автоматизацию тестирования безопасности, то обычно делят инструменты на две группы: динамические и статические сканеры.

Динамические сканеры

Динамические сканеры тестируют работающее приложение, отправляя ему тестовые запросы и ожидая определённой реакции.

Статические сканеры применяют статический анализ исходного кода для поиска заранее известных паттернов в коде, которые могут означать наличие уязвимости.

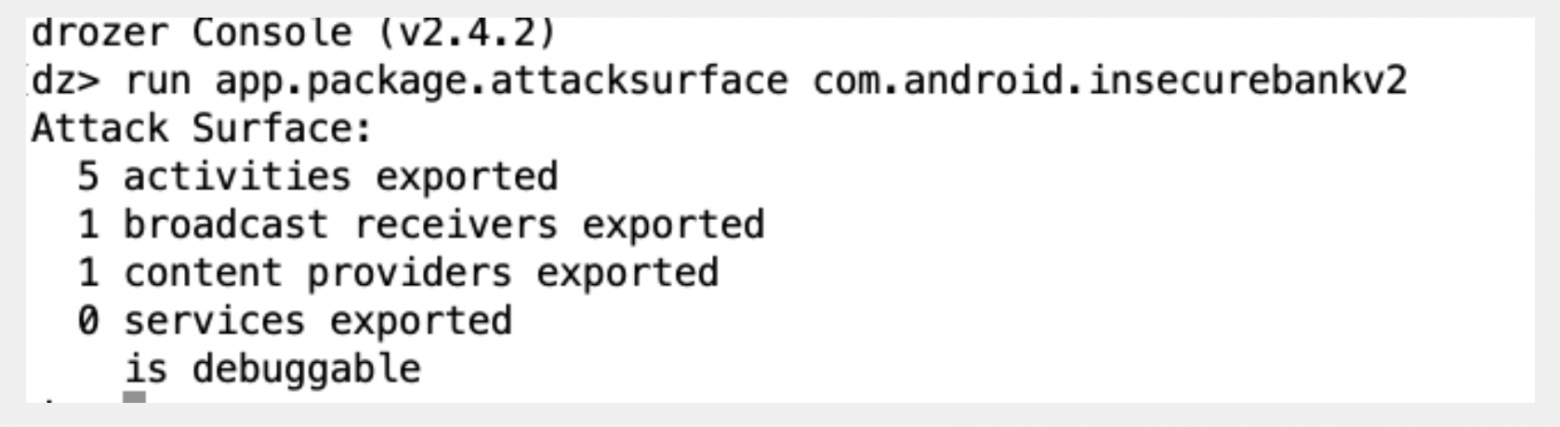

Среди всех динамических сканеров, которые вообще существуют для тестирования безопасности на Android, самым распространенным является Drozer. Drozer — проект с открытым исходным кодом, поддерживаемый F-Secure.

Сам сканер представляет собой клиент-серверное приложение. В качестве сервера выступает то, что в Drozer называется консоль — скрипт на питоне, запущенный у вас на компьютере. В качестве клиента — Drozer Agent, который устанавливается на устройство или эмулятор. Соответственно, консоль дает агенту команды, а агент эти команды передаёт тестируемому приложению и полученный ответ передаёт в консоль.

Чем нам может помочь Drozer? Drozer не позволяет написать полностью автоматические тесты для поиска обсуждаемого типа проблем, но поможет автоматизировать часть работы, которую мы выполняли, когда изучали манифест и искали объявление общедоступных компонентов в исходниках приложения.

На слайде получение информации обо всех доступных извне компонентах или о том, какие права и какой доступ предоставляется для каждой активности.

Статические сканеры

В другом углу ринга — статические анализаторы. И в этом смысле Android-разработчикам повезло. Во-первых, есть официальный Android Lint. Про Android Lint подробно написано в документации для разработчиков.

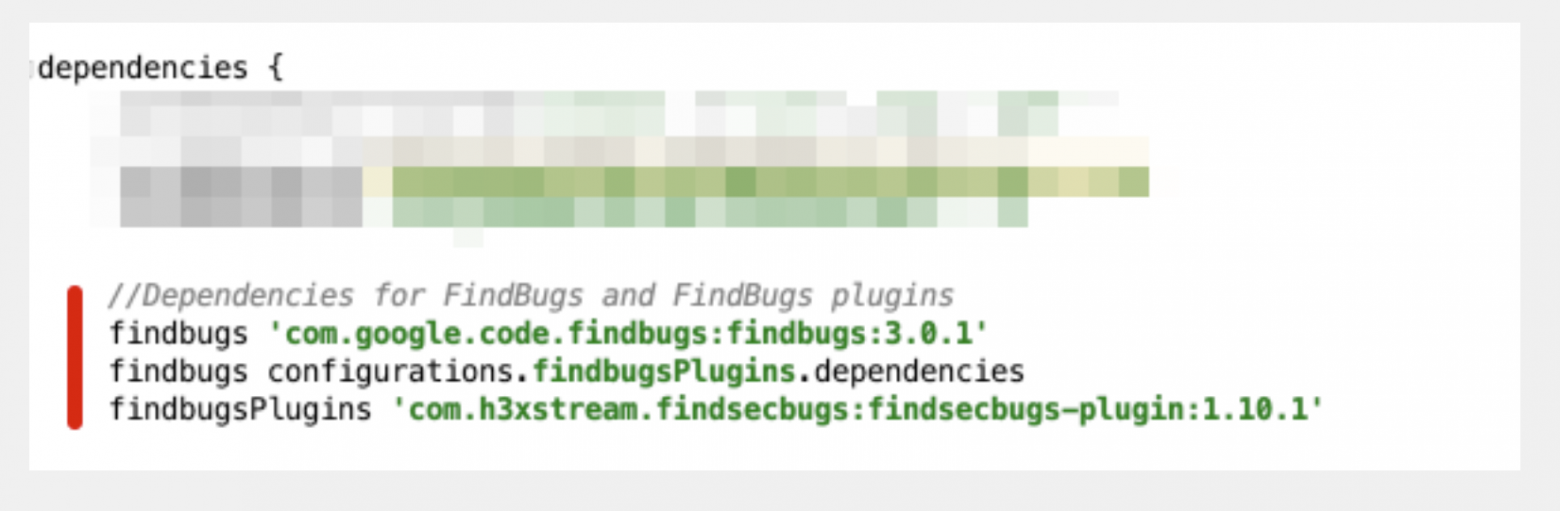

А я хотела бы подробнее рассказать про Find Security Bugs. Это проект с открытым исходным кодом, представляющий собой набор ориентированных на поиск уязвимостей правил для популярного статического анализатора SpotBugs (aka FindBugs). Find Security Bugs содержит в том числе специфичные для андроида проверки. Для того, чтобы интегрировать его в свой проект, нужно буквально добавить три строки в gradle скрипт, примерно как на слайде.

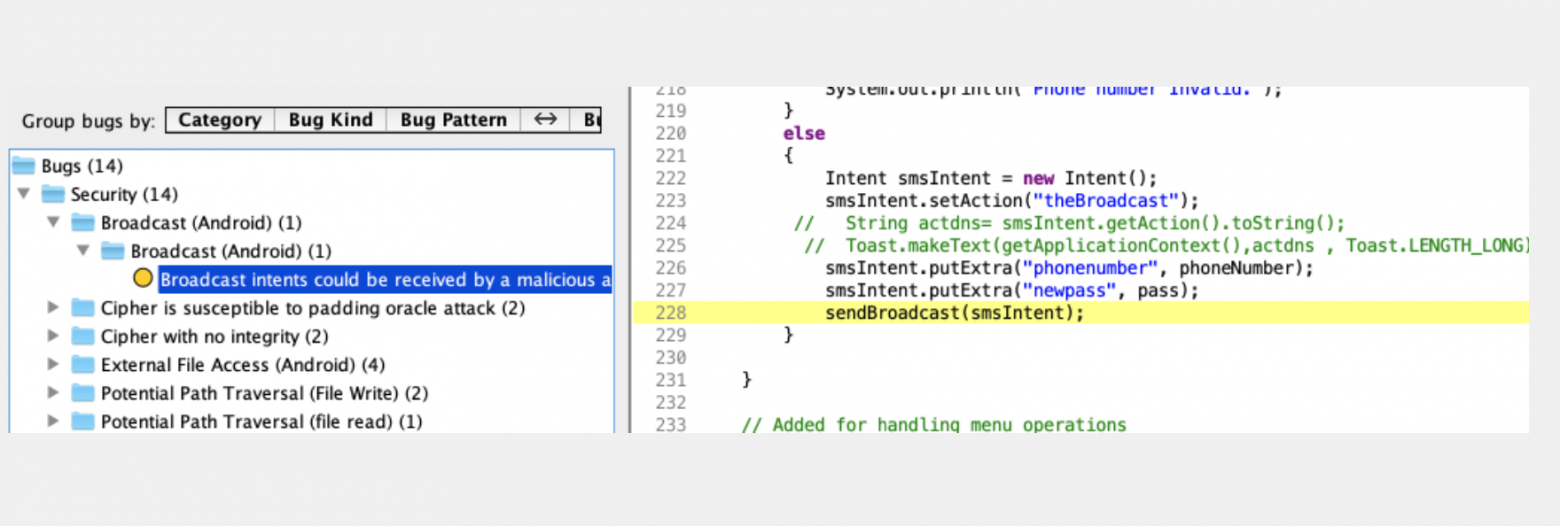

Итак, запустим Find Security Bugs на том же самом InsecureBankV2 и посмотрим, что он нашёл.

Мы видим сообщение о том, что broadcast может быть получен зловредным приложением. Смотрим код: строчка, на которую он ругается, это та же самая проблема, которую мы уже нашли в предыдущих примерах. То есть это рассылка данных пользователя с использованием неявного интента. Find Security Bugs объясняет, что пошло не так и как проблему нужно исправить.

На скриншоте GUI, который поставляется вместе с FindBugs, но, как я сказала, те же самые подсвеченные строчки с багами и рекомендациями по исправлению можно увидеть из IDE, например в Android Studio.

FindBugs позволяет также расширять набор правил, которые используются для обнаружения уязвимостей. Я рассказывала об этом на прошлом Heisenbug, доклад можно посмотреть на YouTube.

Преимущество статических анализаторов в том, что их запуск не требует дополнительных затрат на тестирование и может происходить как угодно часто, что позволяет обнаружить проблемы быстрее. Недостаток — в низкой точности и полноте.

Подведем итоги

В докладе мы рассмотрели распространенный тип уязвимостей в приложениях под андроид, связанный с неверным использованием механизмов межпроцессного взаимодействия.

Также мы сформулировали требования безопасности для приложений, продиктованные особенностями платформы:

- Не экспортировать компоненты, возвращающие конфиденциальные данные.

- Не доверять данным, переданным с интентом в экспортируемые компоненты.

- Не передавать секретные данные в неявных интентах.

Нарушение этих требований может привести к серьезным последствиям для безопасности приложения. К сожалению, особенности платформы провоцируют появление подобных уязвимостей, поэтому важно учесть их в процессе тестирования.

Mikl___

Супермодератор

Команда форума

- Публикаций:

-

14

- Регистрация:

- 25 июн 2008

- Сообщения:

- 3.465

Список кодов ошибок, которые возникают при вызове команды send:

Код ошибки hex Описание WSANOTINITIALISED 276D Перед использованием функции необходимо вызвать функцию WSAStartup WSAENETDOWN 2742 Сбой в сети WSAEACCES 271D Указанный адрес является широковещательным (broadcast), однако перед вызовом функции не был установлен соответствующий флаг WSAEINTR 2714 Работа функции была отменена при помощи функции WSACancelBlockingCall WSAEINPROGRESS 2734 Выполняется блокирующая функция интерфейса Windows Sockets WSAEFAULT 271E Параметр buf указан неправильно (он не указывает на адресное пространство, принадлежащее приложению) WSAENETRESET 2744 Необходимо сбросить соединение WSAENOBUFS 2747 Возникла блокировка буфера WSAENOTCONN 2749 Сокет не подсоединен WSAENOTSOCK 2736 Указанный в параметре дескриптор не является сокетом WSAESHUTDOWN 274A Сокет был закрыт функцией shutdown WSAEWOULDBLOCK 2733 Сокет отмечен как неблокирующий, но запрошенная операция приведет к блокировке WSAEMSGSIZE 2738 Был использован сокет типа SOCK_DGRAM (предназначенный для передачи датаграмм). При этом размер пакета данных превышает максимально допустимый для данной реализации интерфейса Windows Sockets WSAEINVAL 2726 Сокет не был подключен функцией bind WSAECONNABORTED 2745 Сбой из-за слишком большой задержки или по другой причине WSAECONNRESET 2746 Сброс соединения удаленным узлом При выполнении функции recv могут возникать следующие ошибки:

Код ошибки hex Описание WSANOTINITIALISED 276D Перед использованием функции необходимо вызвать функцию WSAStartup WSAENETDOWN 2742 Сбой в сети WSAENOTCONN 2749 Сокет не подсоединен WSAEINTR 2714 Работа функции была отменена при помощи функции WSACancelBlockingCall WSAEINPROGRESS 2734 Выполняется блокирующая функция интерфейса Windows Sockets WSAENOTSOCK 2736 Указанный в параметре дескриптор не является сокетом WSAESHUTDOWN 274A Сокет был закрыт функцией shutdown WSAEWOULDBLOCK 2733 Сокет отмечен как неблокирующий, но запрошенная операция приведет к блокировке WSAEMSGSIZE 2738 Размер пакета данных превышает размер буфера, в результате чего принятый пакет был обрезан WSAEINVAL 2726 Сокет не был подключен функцией bind WSAECONNABORTED 2745 Сбой из-за слишком большой задержки или по другой причине WSAECONNRESET 2746 Сброс соединения удаленным узлом Передача и прием данных в цикле может привести к блокировке работы приложения. Если это неприемлемо, следует воспользоваться асинхронным расширением интерфейса Windows Sockets.

Приложение демонстрирует асинхронный прием данных.

После установки канала связи оно вызывает функцию WSAAsyncSelect, указывая в качестве последнего параметра комбинацию констант FD_READ и FD_CLOSE. Функция главного окна приложения получает сообщение WSA_NETEVENT в тот момент времени, когда чтение данных не вызовет блокировки приложения:

#define WSA_NETEVENT (WM_USER + 2)

rc = WSAAsyncSelect (srv_socket, hWnd, WSA_NETEVENT, FD_READ | FD_CLOSE);

При необходимости выполнения асинхронной посылки данных нужно указать функцию WSAAsyncSelect и параметр FD_WRITE.

Если функция WSAAsyncSelect выполнилась успешно ― возвращается нулевое значение, при ошибке ― значение SOCKET_ERROR.

В зависимости от значения последнего параметра могут возникать разные коды ошибки, которые можно получить при помощи функции WSAGetLastError. Следующие ошибки могут возникнуть при любом значении параметра:

Код ошибки hex Описание WSANOTINITIALISED 276D Перед использованием функции необходимо вызвать функцию WSAStartup WSAENETDOWN 2742 Сбой в сети WSAEINVAL 2726 Сокет не был подключен функцией bind WSAEINPROGRESS 2734 Выполняется блокирующая функция интерфейса Windows Sockets Дополнительный код ошибки можно получить из параметра lParam при помощи макрокоманды WSAGETSELECTERROR.

При использовании параметра FD_CONNECT возможно появление следующих ошибок:

Код ошибки hex Описание WSAEADDRINUSE 2740 Указанный адрес уже используется WSAEADDRNOTAVAIL 2741 Указанный адрес не доступен WSAEAFNOSUPPORT 273F Для данного сокета нельзя использовать указанное семейство адресов WSAECONNREFUSED 274D Попытка установления канала связи была отвергнута WSAEDESTADDRREQ 2737 Необходимо указать адрес получателя пакета WSAEFAULT 271E Неправильно указан параметр namelen WSAEINVAL 2726 Сокет уже подключен к адресу WSAEISCONN 2748 Сокет уже подсоединен WSAEMFILE 2728 Больше нет доступных дескрипторов WSAENETUNREACH 2743 Из данного узла и в данное время невозможно получить доступ к сети WSAENOBUFS 2747 Нет места для размещения буфера WSAENOTCONN 2749 Сокет на подключен WSAENOTSOCK 2736 Указан дескриптор файла, а не сокета WSAETIMEDOUT 274C При попытке установления канала связи возникла задержка во времени Если используется параметр FD_CLOSE, может возникнуть одна из следующих ошибок:

Код ошибки hex Описание WSAENETDOWN 2742 Сбой в сети WSAECONNRESET 2746 Сброс соединения удаленным узлом WSAECONNABORTED 2745 Сбой из-за слишком большой задержки или по другой причине В том случае, когда указаны параметры FD_READ, FD_WRITE, FD_OOB, или FD_ACCEPT, может возникнуть ошибка с кодом WSAENETDOWN.

Обработчик сообщения WSA_NETEVENT должен выполнить анализ причины, по которой он был вызван, так как за один вызов функции WSAAsyncSelect можно задать несколько событий, вызывающих генерацию сообщения. Этот анализ проводится следующим образом:

void WndProc_OnWSANetEvent(HWND hWnd, UINT msg, WPARAM wParam, LPARAM lParam)

// Если на сокете выполняется передача данных,

// прием и отображение этих данных в виде текстовой строки

if(WSAGETSELECTEVENT(lParam) == FD_READ )

rc = recv ((SOCKET)wParam, szTemp, 256, 0);

MessageBox(NULL, szTemp, «Reсeived data», MB_OK);

// Если соединение завершено — вывод сообщения

else if(WSAGETSELECTEVENT(lParam) == FD_CLOSE )

MessageBox(NULL, «Connection closed», «Server», MB_OK);

Параметр wParam содержит дескриптор сокета, на котором выполняется передача данных, параметр lParam ― код события, которое произошло в сети.

Текст приложения-сервера (12s.asm)

szDescription db (WSADESCRIPTION_LEN + 1) dup(?)

szSystemStatus db (WSASYS_STATUS_LEN + 1) dup(?)

sin_family dw ?;is the same as af parameter in socket call. You must use AF_INET here.

sin_port dw ?;is the port that the socket will use to communicate with the remote socket.

;This value depends on the higher level protocol that you want to use. If you want to connect to

;the remote socket for HTTP, use port 80 (decimal). However, note that the port value MUST be in

;network byte order that is big Endian. So you cannot use the port value per se but you must call

;htons to convert the value to network byte order first. This is one of the most common error the

;newcomers to winsock programming encounter.

sin_addr in_addr <>;is the IP address of the remote host. Again, you must convert the

;IP address to network byte order before using it

sin_zero BYTE 8 dup(?);is reserved. Don’t mess with it

mov qword ptr [rbp—8],LR_DEFAULTCOLOR

invoke LoadImage,IMAGE_BASE,IDC_ICON1,IMAGE_ICON;,256,256,LR_DEFAULTCOLOR

mov r9d,offset DialogProc

mov qword ptr[rbp—10h],rax;30h-10h=+20h

invoke DialogBoxParam,IMAGE_BASE,IDC_DIALOG,HWND_DESKTOP

invoke RtlExitUserProcess,NULL

DialogProc proc hWnddlg:QWORD,uMsg:QWORD,wParam:QWORD,lParam:QWORD

wmDESTROY:invoke WSACleanup

wmSEND_WAV:mov port,12345

mov qword ptr[rsp+30h],r9

mov qword ptr[rsp+28h],FILE_ATTRIBUTE_ARCHIVE

mov qword ptr[rsp+20h],OPEN_EXISTING

invoke CreateFile,,GENERIC_READ or GENERIC_WRITE,

FILE_SHARE_READ or FILE_SHARE_WRITE

invoke GlobalAlloc,GPTR,eax

invoke ReadFile,hFile,eax,FSize

wmSEND_ICO:mov port,12344

invoke FindResource,0,,RT_ICON; find the resource

invoke SizeofResource,0,eax ; get its size

invoke LoadResource,0,hResource ; load the resource

invoke LockResource,eax;pResource

and qword ptr[rsp+30h],LR_DEFAULTCOLOR;LR_DEFAULTCOLOR=0

mov qword ptr[rsp+20h],256

mov qword ptr[rsp+28h],256

invoke CreateIconFromResourceEx,eax,FSize,TRUE,30000h;270376,TRUE,30000h

invoke SendDlgItemMessage,hWnddlg,IDC_IMG1,STM_SETIMAGE,IMAGE_ICON

wmSEND_TXT:mov port,12343

invoke GlobalAlloc,GPTR,256

invoke GetDlgItemText,hWnddlg,ID_TXT,eax,256

; Отправить данные получателю

invoke PostMessage,eax,type0,hWnddlg,FSize

invoke SendData,p,FSize,port

wmINITDIALOG:invoke GetDlgItem,,IDC_IMG1

invoke SendMessage,eax,STM_SETIMAGE,IMAGE_ICON,lParam

; активировать библиотеку сокетов

invoke WSAStartup,WINSOCK_VERSION

;An error occured if eax != null, because there’s no return value for this api, if there’s return,

wmCOMMAND:cmp r8d,BN_CLICKED shl 16 + ID_SEND_TXT

cmp r8d,BN_CLICKED shl 16 + ID_SEND_WAV

cmp r8d,BN_CLICKED shl 16 + ID_SEND_ICO

cmp r8d,BN_CLICKED shl 16 + IDCANCEL

wmCLOSE:invoke EndDialog,,0

SendData proc buf:qword,len:qword,port:qword

local saddr:SOCKADDR_IN;sizeof(saddr)) =10h

invoke socket,AF_INET, SOCK_STREAM, IPPROTO_TCP

jz exit0;if (sock != INVALID_SOCKET)

mov saddr.sin_family,AF_INET

invoke htonl,INADDR_LOOPBACK

mov saddr.sin_addr.S_un.S_addr,eax

;After the socket is created, you have two choices: wait for an incoming connection or connect

;to a remote socket. If you want to wait for incoming connection, you must call listen to listen

;for an incoming connection and call accept to establish connection with the remote socket. If you

;want to connect to a remote socket, you must call connect

mov r8d,sizeof saddr;the size of SOCKADDR_IN structure

lea edx,saddr;a pointer to a SOCKADDR_IN structure

invoke connect,sock;socket descriptor of the local socket. You can pass the socket

;descriptor returned by socket call as this parameter

jnz @0;if (connect (sock,(struct sockaddr*)&saddr,sizeof (saddr)) == 0)

@@: cmp len,0 ; while (size)

;use send to send data on a stream socket and sendto to send data on a datagram socket. I’ll

;examine send here since many popular protocols such as HTTP and FTP use stream sockets.

; запрос пришел — посылаем информацию

invoke send,sock,buf,len, 0

; #1 socket == socket descriptor

; #2 buffer == address of the data that you want to send. The data need not be NULL-terminated

;since its size is specified in len parameter.

; #3 len == the size of data to send

; #4 flags == flags specifying the behavior of the function. There are two flags you can use:

; MSG_DONTROUTE : specifies that the data should not be subject to routing. Notice

;the word «should». Some windows socket implementation may ignore this flag.

; MSG_OOB : specifies that the data is out-of-band data.

;Normally we don’t use any of these two flags, flags parameter should be 0 in this case.

;If the call is unsuccessful, the value SOCKET_ERROR is returned in eax.

;If it’s successful, the actual number of bytes sent is returned in eax. Note that this number

;may not be equal to len parameter.

jz @0;if (bytesSent <= 0) break;

sub len,rax; size -= (uint32_t)bytesSent;

add buf,rax; data = (uint8_t*)data + bytesSent;

@0: invoke shutdown,sock,SD_BOTH

;—————————————

szWin db ‘Socket Reciever’,0

wav_file db ‘..Images3.wav’,0

rc-файл (12s.rc)

IDC_ICON1 ICON «..Imagesicon1.ico»

IDC_ICON2 ICON «..Imagesicon2.ico»

IDC_DIALOG DIALOG 0, 0, 212, 140

STYLE 0x0004 | DS_CENTER | WS_CAPTION | WS_MINIMIZEBOX |

WS_SYSMENU | WS_VISIBLE | WS_OVERLAPPED | DS_MODALFRAME | DS_3DLOOK

CONTROL «»,-1,«BUTTON»,BS_GROUPBOX, 2, —1, 207, 24

CONTROL «»,IDC_IMG1,«Static»,WS_CHILDWINDOW | WS_VISIBLE | SS_ICON,5,23,128,128

CONTROL «Write something and click ‘Send Text’»,ID_TXT,«EDIT»,WS_BORDER | WS_TABSTOP |

ES_AUTOHSCROLL,5,7,199,13

DEFPUSHBUTTON «Send Text»,ID_SEND_TXT,149,27,60,15

PUSHBUTTON «Send ICO», ID_SEND_ICO,149,45,60,15

PUSHBUTTON «Send WAV», ID_SEND_WAV,149,65,60,15

PUSHBUTTON «Exit», IDCANCEL, 149,85,60,15

Текст приложения-клиента (12r.asm)

szDescription db (WSADESCRIPTION_LEN + 1) dup(?)

szSystemStatus db (WSASYS_STATUS_LEN + 1) dup(?)

mov r9d,offset DialogProc

invoke DialogBoxParam,IMAGE_BASE,IDC_DIALOG,HWND_DESKTOP

invoke RtlExitUserProcess,NULL

DialogProc proc hWnddlg:qword,msg:qword,wParam:qword,lParam:qword

local saddr:SOCKADDR_IN;sizeof(saddr)=10h

wmDESTROY:cmp serverSocket,INVALID_SOCKET

invoke shutdown,serverSocket,SD_BOTH

invoke closesocket,serverSocket

or serverSocket,INVALID_SOCKET

wmUSER_1:cmp serverSocket,INVALID_SOCKET

invoke shutdown,serverSocket,SD_BOTH

invoke closesocket,serverSocket

; Create a stream socket for internet use

@@: invoke socket,AF_INET,SOCK_STREAM,IPPROTO_TCP

mov saddr.sin_family,AF_INET

invoke htonl,INADDR_LOOPBACK

mov saddr.sin_addr.S_un.S_addr,eax

invoke htons,12343; convert port number into network byte order first

mov saddr.sin_port,ax; адрес порта

or eax,eax;if (bind (serverSocket, (struct sockaddr*)&saddr, sizeof(saddr)) == 0)

; перевести сокет в состояние «слушать»

invoke listen,serverSocket,256

jnz break;if (listen (serverSocket, 256) == 0)

; ждем запроса от клиента

mov addrSize,sizeof saddr

invoke accept,serverSocket

jz break;if (clientSocket == INVALID_SOCKET) break;

; запрос пришел — посылаем информацию

invoke recv,clientSocket,,1024,0

;recv is for use with a stream socket

; #1 socket == socket descriptor

; #2 buffer == address of the memory block to store the incoming data.

; #3 len == the size of the memory block

; #4 flags == flags specifying the behavior of the function. There are two flags you can use:

; MSG_PEEK Peek at the incoming data. The data is copied into the buffer but is not

;removed from the input queue.

; MSG_OOB Process out-of-band data. This flag is usually used when FD_OOB notification

;is received. If the call is successful, it returns the number of bytes read from the socket. If it

;is unsuccessful, the value SOCKET_ERROR is returned. If the return value is 0, the remote socket

jnz @b;if (len <= 0) break

; выводим строку символов

invoke SetDlgItemText,hWnddlg,IDC_OUTPUT

cmp serverSocket,INVALID_SOCKET

invoke shutdown,serverSocket,SD_BOTH

invoke closesocket,serverSocket

@@: invoke socket,AF_INET,SOCK_STREAM,IPPROTO_TCP; Create a stream socket for internet use

cmp serverSocket,INVALID_SOCKET

mov saddr.sin_family,AF_INET

invoke htonl,INADDR_LOOPBACK

mov saddr.sin_addr.S_un.S_addr,eax

invoke htons,12344; convert port number into network byte order first

or eax,eax;if (bind (serverSocket, (struct sockaddr*)&saddr, sizeof(saddr)) == 0)

invoke listen,serverSocket,256

jnz break;if (listen (serverSocket, 256) == 0)

mov addrSize,sizeof saddr

invoke accept,serverSocket

jz break;if (clientSocket == INVALID_SOCKET) break;

invoke GlobalAlloc,GPTR,FSize

invoke recv,clientSocket,,1024,0

jmp @b;if (len <= 0) break;

@@: invoke CreateIconFromResourceEx,p,FSize,TRUE,30000h,256,256,LR_DEFAULTCOLOR

invoke SendDlgItemMessage,hWnddlg,ID_ICON,STM_SETIMAGE,IMAGE_ICON,eax

cmp serverSocket,INVALID_SOCKET

invoke shutdown,serverSocket,SD_BOTH

invoke closesocket,serverSocket

@@: invoke socket,AF_INET,SOCK_STREAM,IPPROTO_TCP; Create a stream socket for internet use

mov saddr.sin_family,AF_INET

invoke htonl,INADDR_LOOPBACK

mov saddr.sin_addr.S_un.S_addr,eax

invoke htons,12345; convert port number into network byte order first

or eax,eax;if (bind (serverSocket, (struct sockaddr*)&saddr, sizeof(saddr)) == 0)

invoke listen,serverSocket,256

jnz break;if (listen (serverSocket, 256) == 0)

mov addrSize,sizeof saddr

invoke accept,serverSocket

jz break;if (clientSocket == INVALID_SOCKET) break;

invoke GlobalAlloc,GPTR,FSize

invoke recv,clientSocket,,1024,0

jmp @b;if (len <= 0) break;

;»RIFF»+(File size)+(File Type Header)+(Format chunk marker)+(Length of format data) = 14h

invoke waveOutOpen,&hWaveOut,WAVE_MAPPER,,0,0,WAVE_ALLOWSYNC

; Подготавливаем заголовок для вывода

mov ecx,(sizeof WAVEHDR)/8

;»RIFF»+(File size)+(File Type Header)+(Format chunk marker)+(Length of format data)+

;(Type of format)+(Number of Channels)+(Sample Rate)+(Sample Rate*BitsPerSample*Channels/8)+

;(BitsPerSample*Channels/8)+(Bits per sample)+(“data” chunk header)+(Size of the data section)=2Ch

mov [rdx].WAVEHDR.lpData,rax ;адрес блока данных

mov [rdx].WAVEHDR.dwBufferLength,eax ;размер блока данных

invoke waveOutPrepareHeader,hWaveOut,,sizeof WAVEHDR

; Запускаем проигрывание блока

invoke waveOutWrite,hWaveOut,&lpwiocb,sizeof WAVEHDR

@@: test lpwiocb.dwFlags,WHDR_DONE

invoke waveOutUnprepareHeader,hWaveOut,&lpwiocb,sizeof WAVEHDR

invoke waveOutClose,hWaveOut

;———————————————————-

@0: invoke shutdown,clientSocket,SD_BOTH

invoke closesocket,clientSocket

;This function closes a socket. Every resource of the socket will be released

break: cmp serverSocket,INVALID_SOCKET;if (serverSocket != INVALID_SOCKET)

invoke shutdown,serverSocket,SD_BOTH

invoke closesocket,serverSocket

mov serverSocket,INVALID_SOCKET

wmINITDIALOG:;mov hWnd,rcx

invoke MessageBox,hWnddlg,,,MB_ICONEXCLAMATION or MB_YESNO

;активировать библиотеку сокетов

invoke WSAStartup,WINSOCK_VERSION

;—————————————————

wmCOMMAND:cmp r8d,BN_CLICKED shl 16 + IDCANCEL

wmCLOSE:invoke EndDialog,,0

;————————————————————————

szWin db «Socket Sender»,0

Error1 db «The server is not running.»,10,«Run?»,0

szAppName db «Socket Reciever»,0

serverSocket dq INVALID_SOCKET

rc-файл (08r.rc)

IDC_DIALOG DIALOG 0,0,212,140

STYLE 0x0004 | DS_CENTER | WS_CAPTION | WS_MINIMIZEBOX |

WS_SYSMENU | WS_VISIBLE | WS_OVERLAPPED | DS_MODALFRAME | DS_3DLOOK

CAPTION «Socket Reciever»

CONTROL «»,-1,«BUTTON»,BS_GROUPBOX, 2, —1, 207, 24

CONTROL «»,IDC_OUTPUT,«STATIC»,WS_BORDER | WS_TABSTOP | ES_AUTOHSCROLL,5,7,199,13

DEFPUSHBUTTON «Exit»,IDCANCEL,149,27,60,15

CONTROL 1,ID_ICON,«STATIC»,WS_CHILDWINDOW | SS_ICON,5,23,128,128

в аттаче ASM-/RC-/EXE-файлы

Благодарности

Огромное спасибо rmn за подсказки, замечания и предоставленную программу

Вложения:

Mikl___

Супермодератор

Команда форума

- Публикаций:

-

14

- Регистрация:

- 25 июн 2008

- Сообщения:

- 3.465

09. Mutexes. Блин #2. Более удачный, хотя и не последний вариант

Пока только текст, но выводится без ошибок, вариант с передачей картинок и WAV-файлов будет позже (хотя есть вероятность, что механизм мьютексов не предназначен для такого интенсивного обмена сообщениями, но буду пробовать

)…

Вложения:

Mikl___

Супермодератор

Команда форума

- Публикаций:

-

14

- Регистрация:

- 25 июн 2008

- Сообщения:

- 3.465

09. Mutexes. Блин #3. Передача картинок (неудачная реализация)

Для эксперимента были созданы иконки размером 16×16, 32×32, 64×64, 128×128, 256×256

Результат передачи текстовой строки и иконки 16×16

Результат передачи иконки 32×32

Результат передачи иконки 64×64

Результат передачи иконки 128×128

Результат передачи иконки 256×256

Передача идет полубайтами+задержки для синхронизации. Картинка передана без искажений. Передача иконки 256×256 заняла примерно 42 минуты (2513036/60000 = 41,88393(3)). Видно, что нужно менять алгоритм и увеличивать скорость передачи.

Size of

Resource

(bytes)mSec Bytes/mSec текстовая строка 37

702

0,05270655 иконка 16×16 1128

20639

0,05465381 иконка 32×32 4264

81776

0,05214244 иконка 64×64 16936

323546

0,05234495 иконка 128×128 67624

543882

0,12433579 иконка 256×256 270376

2513036 0,10758939

who_know777 нравится это.

Mikl___

Супермодератор

Команда форума

- Публикаций:

-

14

- Регистрация:

- 25 июн 2008

- Сообщения:

- 3.465

14. Удаленный вызов процедур (Remote Procedure Call, RPC)

Огромное спасибо HoShiMin и f13nd за помощь оказанную при написании программы!

RPC технологии ― достаточно старые технологии. Наиболее яркие представители технологий RPC, это ― CORBA и DCOM. Главная идея RPC в том, чтобы сделать вызов удаленных систем похожим на вызов функций внутри программы. Вся механика удаленных вызовов прячется от программиста. Обычные вызовы функций внутри процессов обрабатывались на вызывающей стороне в Proxy, а на стороне системы, выполняющей функцию, в Dispatcher. Наблюдается своеобразный ренессанс RPC, наиболее яркие представители которого: Google ProtoBuf, Thrift, Avro. Теперь программист явным образом создает сервис (Service) или клиента (Client), вызывающего сервис. Сервис ― набор операций (Operation), каждая из которых на входе принимает запрос (Request) и выдает ответ (Response). Клиент явным образом посылает (Sent) запрос, сервис явным образом получает (Receive) его и отвечает (Sent), высылая ответ. Клиент получает (Receive) ответ и на этом вызов завершался.

В процессе RPC выполняются следующие шаги:

- Клиент, заглушка клиента и один экземпляр времени выполнения RPC выполняются на клиентском компьютере.

- Клиент запускает процесс-заглушку клиента, передавая параметры обычным способом. Клиентская заглушка хранится в собственном адресном пространстве клиента. Он также просит локальную среду выполнения RPC отправить обратно на заглушку сервера.

- На этом этапе RPC доступен для пользователя путем выполнения обычной локальной процедурной калибровки. RPC Runtime управляет передачей сообщений между сетью через клиент и сервер. Он также выполняет работу по повторной передаче, подтверждению, маршрутизации и шифрованию.

- После завершения серверной процедуры он возвращается к заглушке сервера, которая упаковывает (маршаллы) возвращаемые значения в сообщение. Затем заглушка сервера отправляет сообщение обратно на транспортный уровень.

- На этом этапе транспортный уровень отправляет сообщение с результатом клиентскому транспортному уровню, который возвращает сообщение клиентской заглушке.

- На этом этапе клиентская заглушка демаршаллизирует (распаковывает) возвращаемые параметры в результирующем пакете, и процесс выполнения возвращается вызывающей стороне.

Характеристики RPC

- Вызываемая процедура находится в другом процессе, который находится на другом компьютере.

- Процессы не разделяют адресное пространство.

- Параметры передаются только по значениям.

- RPC выполняется в среде серверного процесса.

- Он не предлагает доступ к среде вызывающей процедуры.

RpcStringBindingCompose

Функция RpcStringBindingCompose создает дескриптор привязки строки.

RPC_STATUS RpcStringBindingCompose(

Параметры

- ObjUuid ― Указатель на строковое представление UUID объекта, заканчивающееся нулем.

- ProtSeq ― Указатель на строковое представление последовательности протокола, заканчивающееся нулем.

- NetworkAddr ― Указатель на строковое представление сетевого адреса, заканчивающееся нулем. Формат сетевого адреса связан с последовательностью протокола.

- endpoint ― Указатель на строковое представление endpoint, заканчивающееся нулем. Формат и содержимое endpoint связаны с последовательностью протокола. Например, endpoint, связан с последовательностью протокола ncacn_np, представляет собой имя канала в формате pipepipename.

- Options ― Указатель на строковое представление параметров сети, заканчивающееся нулем. Строка параметра связана с последовательностью протокола.

- StringBinding — возвращает указатель на строковое представление дескриптора привязки, заканчивающееся нулем.

Укажите значение NULL, чтобы RpcStringBindingCompose не возвращал параметр StringBinding. В этом случае приложение не вызывает RpcStringFree.Возвращаемые значения

Значение hex Описание RPC_S_OK 0

Успешный вызов функции RPC_S_INVALID_STRING_UUID 6A9 недопустимое строковое представление UUID RpcBindingFromStringBinding

Функция RpcBindingFromStringBinding возвращает дескриптор привязки из строкового представления дескриптора привязки.

RPC_STATUS RpcBindingFromStringBinding(

RPC_BINDING_HANDLE *Binding

Параметры

- StringBinding ― Указатель на строковое представление дескриптора привязки.

- Binding ― возвращает указатель на дескриптор привязки сервера.

Возвращаемые значения

Значение hex Описание RPC_S_OK 0

Успешный вызов функции RPC_S_INVALID_ARG 57

Аргумент недействителен RPC_S_INVALID_STRING_BINDING 6A4 Привязка строки недействительна RPC_S_PROTSEQ_NOT_SUPPORTED 6A7 Последовательность протоколов не поддерживается на этом хосте RPC_S_INVALID_RPC_PROTSEQ 6A8 Последовательность протокола недействительна. RPC_S_INVALID_ENDPOINT_FORMAT 6AA Недопустимый формат endpoint. RPC_S_INVALID_NET_ADDR 6AB Недействительный сетевой адрес. RPC_S_STRING_TOO_LONG 6CF Слишком длинная строка. RPC_S_INVALID_NAF_ID 6E3 Недопустимый идентификатор семейства сетевых адресов. Функция RpcStringFree освобождает строку символов, выделенную библиотекой времени выполнения RPC.

RPC_STATUS RpcStringFree(

Параметры

- String ― Указатель на указатель на строку символов, которую нужно освободить.

Возвращаемые значения

Значение hex Описание RPC_S_OK 0

Успешный вызов функции. Примечание

Приложение отвечает за однократный вызов RpcStringFree для каждой строки символов, выделенной и возвращенной вызовами других процедур библиотеки времени выполнения RPC.

NdrClientCall2

Функция NdrClientCall2 точка входа на стороне клиента для заглушки режима /Oicf.

CLIENT_CALL_RETURN RPC_VAR_ENTRY NdrClientCall2(

[in] PMIDL_STUB_DESC pStubDescriptor,

[in] PFORMAT_STRING pFormat,

Параметры

- [in] pStubDescriptor ― Указатель на сгенерированную MIDL структуру MIDL_STUB_DESC, которая содержит информацию об описании удаленного интерфейса.

- [in] pFormat ― Указатель на строку формата процедуры, сгенерированную MIDL, которая описывает метод и параметры.

…

Указатель на стек вызовов на стороне клиента.Возвращаемые значения

Возвращаемое значение удаленного вызова. Максимальный размер возвращаемого значения эквивалентен размеру регистра системы. MIDL переключается на заглушку режима /Os, если размер возвращаемого значения больше размера регистра. В зависимости от определения метода эта функция может вызвать исключение в случае сбоя сети или сервера.

Примечания

Функция NdrClientCall2 используется всеми клиентскими заглушками режима /Oicf. Функция NdrClientCall2 передает все [in] данные на удаленный сервер и после получения ответного пакета возвращает значение [out] клиентскому приложению.

NdrServerCall2

Функция NdrServerCall2 не предназначена для непосредственного вызова из приложения.Параметры

- pRpcMsg ― зарезервировано.

RpcServerUseProtseqEp

Функция RpcServerUseProtseqEp указывает библиотеке времени выполнения RPC использовать указанную последовательность протоколов в сочетании с указанной конечной точкой для получения удаленных вызовов процедур.

RPC_STATUS RpcServerUseProtseqEp(

Параметры

- Protseq ― указатель на строковый идентификатор последовательности протокола для регистрации в библиотеке времени выполнения RPC.

- MaxCalls ― длина очереди очереди для последовательности протокола ncacn_ip_tcp. Все другие последовательности протоколов игнорируют этот параметр. Используйте RPC_C_PROTSEQ_MAX_REQS_DEFAULT, чтобы указать значение по умолчанию.

- Endpoint ― указатель на информацию об адресе конечной точки, используемую при создании привязки для последовательности протоколов, указанной в параметре Protseq.

- SecurityDescriptor ― указатель на необязательный параметр, предоставленный для подсистемы безопасности. Используется только для последовательностей протоколов ncacn_np и ncalrpc. Все другие последовательности протоколов игнорируют этот параметр. Использование дескриптора безопасности на конечной точке для обеспечения безопасности сервера не рекомендуется. Этот параметр отсутствует в спецификации DCE для этого API.

Возвращаемые значения

Значение hex Описание RPC_S_OK 0

Успешный вызов функции RPC_S_PROTSEQ_NOT_SUPPORTED 6A7

Последовательность протоколов не поддерживается на этом хосте RPC_S_INVALID_RPC_PROTSEQ 6A8

Последовательность протокола недействительна. RPC_S_INVALID_ENDPOINT_FORMAT 6AA

Недопустимый формат endpoint. RPC_S_OUT_OF_MEMORY C0000017 Системе не хватает памяти. RPC_S_DUPLICATE_ENDPOINT 6CC

endpoint является дубликатом RPC_S_INVALID_SECURITY_DESC 53A

Недопустимый дескриптор безопасности. Примечания

Серверное приложение вызывает RpcServerUseProtseqEp для регистрации одной последовательности протокола в библиотеке времени выполнения RPC. При каждой регистрации последовательности протоколов RpcServerUseProtseqEp включает указанную информацию об адресе конечной точки.

Чтобы получать запросы на удаленный вызов процедур, сервер должен зарегистрировать хотя бы одну последовательность протоколов в библиотеке времени выполнения RPC. Серверное приложение может вызывать эту процедуру несколько раз, чтобы зарегистрировать дополнительные последовательности протоколов и конечные точки. Для каждой последовательности протокола, зарегистрированной сервером, библиотека времени выполнения RPC создает одну или несколько конечных точек, через которые сервер получает запросы удаленного вызова процедур. Библиотека времени выполнения RPC создает разные конечные точки для каждой последовательности протоколов. Однако каждый интерфейс в процессе доступен через любую конечную точку.

Для MaxCalls значение, предоставляемое приложением, является лишь подсказкой. Это значение может быть переопределено средой выполнения RPC или поставщиком сокетов Windows. Например, в Windows XP или Windows 2000 Professional значение ограничено 5. Значения больше 5 игнорируются и вместо них используется 5. В Windows Server 2003 и Windows 2000 Server это значение будет учитываться.

Приложения должны быть осторожны, чтобы передавать разумные значения в MaxCalls. Большие значения для Server, Advanced Server или Datacenter Server могут привести к использованию большого объема памяти невыгружаемого пула. Использование слишком малого значения также нежелательно, так как это может привести к тому, что пакеты TCP SYN будут встречены протоколом TCP RST с сервера, если очередь ожидания будет исчерпана. Разработчик приложения должен сбалансировать объем памяти и требования к масштабируемости при определении правильного значения для MaxCalls.

Если компьютер настроен на использование выборочной привязки, успешный возврат не гарантирует, что сервер создал конечные точки для всех сетевых интерфейсов, присутствующих на компьютере. Среда выполнения RPC может не прослушивать некоторые сетевые интерфейсы в зависимости от настроек выборочной привязки. Кроме того, если интерфейс еще не получил IP-адрес с помощью DHCP, сервер RPC не прослушивает сетевой интерфейс, пока ему не будет назначен DHCP-адрес. Успешный возврат означает, что сервер прослушивает по крайней мере один сетевой интерфейс; полный список дескрипторов привязки, через которые могут быть получены удаленные вызовы процедур, можно получить с помощью вызова функции

RpcServerInqBindings.

RpcServerRegisterIf

Функция RpcServerRegisterIf регистрирует интерфейс в библиотеке времени выполнения RPC.

RPC_STATUS RpcServerRegisterIf(

Параметры

- IfSpec ― генерируемая MIDL структура, указывающая интерфейс для регистрации.

- MgrTypeUuid ― Указатель на UUID типа для связи с параметром MgrEpv. Указание нулевого значения параметра (или нулевого UUID) регистрирует IfSpec с нулевым UUID.

- MgrEpv ― Вектор точек входа (EPV) подпрограмм менеджера. Чтобы использовать EPV по умолчанию, сгенерированный MIDL, укажите нулевое значение.

Возвращаемое значение

Возвращает RPC_S_OK в случае успеха.

Примечания

Сервер может зарегистрировать неограниченное количество интерфейсов в библиотеке времени выполнения RPC. Регистрация делает интерфейс доступным для клиентов, используя дескриптор привязки к серверу. Чтобы зарегистрировать интерфейс, код серверного приложения вызывает RpcServerRegisterIf. Для каждой реализации интерфейса, которую предлагает сервер, он должен зарегистрировать отдельный EPV менеджера.

При вызове RpcServerRegisterIf сервер предоставляет следующую информацию:

Спецификация интерфейса. Спецификация интерфейса — это структура данных, которую генерирует компилятор MIDL. Сервер указывает интерфейс с помощью параметра IfSpec.

UUID типа менеджера и EPV менеджера ― UUID типа менеджера и EPV менеджера определяют, какая подпрограмма менеджера выполняется, когда сервер получает запрос удаленного вызова процедуры от клиента. Сервер указывает UUID и EPV типа менеджера, используя параметры MgrTypeUuid и MgrEpv. Обратите внимание, что при указании UUID типа менеджера, отличного от nil, сервер должен также вызывать функцию RpcObjectSetType для регистрации объектов этого отличного от nil типа. Если вашему серверному приложению необходимо зарегистрировать интерфейс автоматического прослушивания или использовать функцию обратного вызова для аутентификации, используйте RpcServerRegisterIfEx.

RpcServerListen

Функция RpcServerListen сигнализирует библиотеке времени выполнения RPC прослушивать удаленные вызовы процедур. Эта функция не повлияет на интерфейсы автоматического прослушивания; используйте RpcServerRegisterIfEx , если вам нужна эта функциональность.

RPC_STATUS RpcServerListen(

unsigned int MinimumCallThreads,

Параметры

- MinimumCallThreads ― подсказка для среды выполнения RPC, указывающая минимальное количество потоков вызовов, которые должны быть созданы и поддерживаться на данном сервере. Это значение является лишь подсказкой и интерпретируется по-разному в разных версиях Windows. В Windows XP это значение представляет собой количество ранее созданных потоков в каждом пуле потоков, которые создает среда выполнения RPC. Приложение должно указать один для этого параметра и отложить принятие решений о создании потока во время выполнения RPC.

- MaxCalls ― рекомендуемое максимальное количество одновременных удаленных вызовов процедур, которые может выполнить сервер. Чтобы обеспечить эффективную производительность, библиотеки времени выполнения RPC интерпретируют параметр MaxCalls как предлагаемый предел, а не как абсолютную верхнюю границу. Используйте RPC_C_LISTEN_MAX_CALLS_DEFAULT , чтобы указать значение по умолчанию.

- DontWait ― флаг, управляющий возвратом от RpcServerListen. Ненулевое значение указывает, что RpcServerListen должен вернуться сразу после завершения обработки функции. Нулевое значение указывает, что RpcServerListen не должен возвращаться до тех пор, пока не будет вызвана функция RpcMgmtStopServerListening и не будут завершены все удаленные вызовы.

Возвращаемые значения

Значение hex Описание RPC_S_OK 0

Успешный вызов функции RPC_S_ALREADY_LISTENING 6B1 Сервер уже в режиме прослушивания. RPC_S_NO_PROTSEQS_REGISTERED 6B2 Протокольные последовательности не зарегистрированы. RPC_S_MAX_CALLS_TOO_SMALL 6CE Максимальное значение вызовов слишком мало. RpcServerUnregisterIf

Функция RpcServerUnregisterIf удаляет интерфейс из реестра библиотеки времени выполнения RPC.

RPC_STATUS RpcServerUnregisterIf(

unsigned int WaitForCallsToComplete

Параметры

- IfSpec ― Интерфейс для удаления из реестра. Укажите нулевое значение, чтобы удалить все интерфейсы, ранее зарегистрированные со значением UUID типа, указанным в параметре MgrTypeUuid.

- MgrTypeUuid ― указатель на тип UUID вектора точки входа менеджера (EPV), который необходимо удалить из реестра. Значение MgrTypeUuid должно быть тем же значением, которое было предоставлено при вызове функции RpcServerRegisterIf, RpcServerRegisterIf2 или функции RpcServerRegisterIfEx. Укажите нулевое значение, чтобы удалить интерфейс, указанный в параметре IfSpec, для всех ранее зарегистрированных UUID типов из реестра. Укажите нулевой UUID, чтобы удалить EPV менеджера по умолчанию, сгенерированный MIDL, из реестра. В этом случае все EPV менеджера, зарегистрированные с UUID отличного от nil типа, остаются зарегистрированными.

- WaitForCallsToComplete ― флаг, указывающий, следует ли немедленно удалить интерфейс из реестра или дождаться завершения всех текущих вызовов. Укажите нулевое значение, чтобы игнорировать текущие вызовы и немедленно удалить интерфейс из реестра. Укажите любое ненулевое значение для ожидания завершения всех активных вызовов.

Возвращаемые значения

Значение hex Описание RPC_S_OK 0

Успешный вызов функции RPC_S_UNKNOWN_MGR_TYPE 6B4 Тип менеджера неизвестен. RPC_S_UNKNOWN_IF 6B5 Интерфейс неизвестен.

Вложения:

-

14.zip

- Размер файла:

- 246,5 КБ

- Просмотров:

- 43

-

Mikl___

Супермодератор

Команда форума

- Публикаций:

-

14

- Регистрация:

- 25 июн 2008

- Сообщения:

- 3.465

Атрибут ncalrpc

Ключевое слово ncalrpc определяет локальную межпроцессную связь как семейство протоколов для endpoint. Это ключевое слово является одним из допустимых имен семейств протоколов, которые должны использоваться с атрибутом endpoint.

endpoint(«ncalrpc:[port-name]»)

Параметры

port-name

Символьная строка, задающая порт связи (приложение, служба или экземпляр службы), который клиент использует для выполнения межпроцессных вызовов к серверу. Строка может содержать до 53 символов и не должна содержать символы обратной косой черты (). Имя компьютера не должно использоваться с ключевым словом ncalrpc .

Синтаксис строки локального межпроцессного порта, как и все строки портов, определяется реализацией транспорта и не зависит от спецификации IDL. Компилятор MIDL выполняет ограниченную проверку синтаксиса, но не гарантирует правильность спецификации endpoint. Некоторые классы ошибок могут сообщаться во время выполнения, а не во время компиляции.Атрибут endpoint

Атрибут [endpoint] указывает известный порт или порты (endpoint связи), на которых серверы интерфейса прослушивают вызовы.

endpoint(«protocol-sequence:[endpoint-port]» [ , …] )

Параметры

последовательность протоколов

Задает символьную строку, представляющую допустимое сочетание протокола RPC (например, ncacn), транспортного протокола (например, tcp) и сетевого протокола (например, ip).Список допустимых последовательностей протоколов

Microsoft RPC поддерживает следующие последовательности протоколов.

Константа Значение Описание ncacn_nb_tcp Протокол TCP, ориентированный на подключение NetBIOS Только клиент: MS-DOS, клиент Windows 3.x и сервер: Windows Server 2003, Windows XP, Windows 2000, Windows NT ncacn_nb_ipx Ориентированные на подключение NetBIOS через интернет-пакет Exchange (IPX) Только клиент: MS-DOS, клиент Windows 3.x и сервер: Windows Server 2003, Windows XP, Windows 2000, Windows NT ncacn_nb_nb Ориентированный на подключение пользовательский интерфейс NetBIOS (NetBEUI) Только клиент: MS-DOS, Windows 3.x Client and Server: Windows Server 2003, Windows XP, Windows 2000, Windows NT, Windows Me, Windows 98, Windows 95 ncacn_ip_tcp Протокол TCP/IP, ориентированный на подключение Только клиент: MS-DOS, Windows 3.x и клиент и сервер Apple Macintosh: Windows Server 2003, Windows XP, Windows 2000, Windows NT, Windows Me, Windows 98, Windows 95 ncacn_np Именованные каналы, ориентированные на подключение Только клиент: MS-DOS, Windows 3.x, Windows 95 Client and Server: Windows Server 2003, Windows XP, Windows 2000, Windows NT ncacn_spx Exchange пакетов, ориентированных на подключение (SPX) Только клиент: MS-DOS, Windows 3.x Client and Server: Windows Server 2003, Windows XP, Windows 2000, Windows NT, Windows Me, Windows 98, Windows 95 ncacn_dnet_nsp Транспорт DECnet, ориентированный на подключение Только клиент: MS-DOS, Windows 3.x ncacn_at_dsp Поставщик служб DSP AppleTalk, ориентированный на подключение Клиент: Apple Macintosh Server: Windows Server 2003, Windows XP, Windows 2000, Windows NT ncacn_vns_spp Транспорт масштабируемой параллельной обработки с ориентацией на подключение (SPP) Только клиент: MS-DOS, клиент Windows 3.x и сервер: Windows Server 2003, Windows XP, Windows 2000, Windows NT ncadg_ip_udp Datagram (без подключения) User Datagram Protocol/Internet Protocol (UDP/IP) Только клиент: MS-DOS, клиент Windows 3.x и сервер: Windows Server 2003, Windows XP, Windows 2000, Windows NT ncadg_ipx Datagram (без подключения) IPX Только клиент: MS-DOS, клиент Windows 3.x и сервер: Windows Server 2003, Windows XP, Windows 2000, Windows NT ncadg_mq Датаграмма (без подключения) через сервер очереди сообщений Майкрософт (MSMQ) Только клиент: Windows Me/98/95 Client and Server: Windows Server 2003, Windows XP, Windows 2000, Windows NT Server 4.0 с пакетом обновления 3 (SP3) и более поздних версий ncacn_http Протокол TCP/IP, ориентированный на подключение, с помощью Microsoft Internet Information Server в качестве прокси-сервера HTTP Только клиент: Windows Me/98/95 Client and Server: Windows Server 2003, Windows XP, Windows 2000 ncalrpc Вызов локальной процедуры Клиент и сервер: Windows Server 2003, Windows XP, Windows 2000, Windows NT, Windows Me, Windows 98, Windows 95 порт endpoint

Указывает строку, представляющую назначение endpoint для указанного семейства протоколов. Синтаксис строки порта зависит от каждой последовательности протоколов.

Атрибут [endpoint] указывает семейство транспорта, такое как протокол, ориентированный на подключение TCP/IP, протокол, ориентированный на подключение NetBIOS, или протокол, ориентированный на подключение с именованным каналом. Использование атрибута [endpoint] согласуется с другими методами добавления endpoint и не предоставляет дополнительные или специальные службы для endpoint; он просто предоставляет ярлык для вызова API.

Передача текста, картинок и музыки между приложениями практически мгновенная!

Текст приложения-сервера 14r.asm

RPC_C_LISTEN_MAX_CALLS_DEFAULT equ 1234

RPC_SERVER_INTERFACE struct

RpcProtseqEndpointCount dd ?,?

RPC_SERVER_INTERFACE ends

mov r9d,offset DialogProc

invoke DialogBoxParamA,IMAGE_BASE,IDC_DIALOG,HWND_DESKTOP

invoke RtlExitUserProcess,NULL

DialogProc proc hWnddlg:qword,msg:qword,wParam:qword,lParam:qword

wmINITDIALOG:mov hWnd,rcx

invoke MessageBoxA,hWnddlg,,,MB_ICONEXCLAMATION or MB_YESNO

;start Rpc Server And Listen———————————

invoke RpcServerUseProtseqEpA,,RPC_C_LISTEN_MAX_CALLS_DEFAULT,,0

or eax,eax;cmp eax,RPC_S_OK

@@: mov ecx,offset RPC_SampleInterface_v1_0_s_ifspec

invoke RpcServerRegisterIf,,0,0

or eax,eax;cmp eax,RPC_S_OK

mov edx,offset aUnableToRegist

; Start to listen for remote procedure

; calls for all registered interfaces.

; This call will not return until

; RpcMgmtStopServerListening is called.

@@: invoke RpcServerListen,1,;Recommended minimum number of threads.

RPC_C_LISTEN_MAX_CALLS_DEFAULT,;Recommended maximum number of threads

or eax,eax;cmp eax,RPC_S_OK

mov edx,offset aUnableToStartL

invoke MessageBoxA,hWnddlg,,,MB_ICONEXCLAMATION or MB_OK

mov ecx,offset RPC_SampleInterface_v1_0_s_ifspec

invoke RpcServerUnregisterIf,,0,0

or eax,eax;cmp eax,RPC_S_OK

mov edx,offset aUnableToUnregi

@0: mov r8d,offset szAppName

invoke MessageBoxA,hWnddlg,,,MB_ICONEXCLAMATION or MB_OK

;—————————————————

wmCOMMAND:cmp r8d,BN_CLICKED shl 16 + IDCANCEL

wmCLOSE:invoke EndDialog,,0

; Memory allocation function for RPC.

; The runtime uses these two functions for allocating/deallocating

; enough memory to pass the string to the server.

MIDL_user_allocate proc len:qword

invoke RtlAllocateHeap,hHeap,0

MIDL_user_free proc lpMem:qword

RPC_SampleInterface_sampleFunc proc handle_t:qword,size_:dword,buffer:qword

invoke SetDlgItemTextA,hWnd,IDC_TXT;,buffer

;——————————————————————

@@: cmp byte ptr[r8],CF_BITMAP

invoke CreateIconFromResourceEx,,,TRUE,30000h,256,256,LR_DEFAULTCOLOR

invoke SendDlgItemMessageA,hWnd,ID_ICON,STM_SETIMAGE,IMAGE_ICON,eax

;——————————————————————

;»RIFF»+(File size)+(File Type Header)+(Format chunk marker)+(Length of format data) = 14h

invoke waveOutOpen,&hWaveOut,WAVE_MAPPER,,0,0,WAVE_ALLOWSYNC

; Подготавливаем заголовок для вывода

mov ecx,(sizeof WAVEHDR)/8

;»RIFF»+(File size)+(File Type Header)+(Format chunk marker)+(Length of format data)+

;(Type of format)+(Number of Channels)+(Sample Rate)+(Sample Rate*BitsPerSample*Channels/8)+

;(BitsPerSample*Channels/8)+(Bits per sample)+(“data” chunk header)+(Size of the data section)=2Ch

mov [rdx].WAVEHDR.lpData,rax ;адрес блока данных

mov [rdx].WAVEHDR.dwBufferLength,eax ;размер блока данных

invoke waveOutPrepareHeader,hWaveOut,,sizeof WAVEHDR

; Запускаем проигрывание блока

invoke waveOutWrite,hWaveOut,&lpwiocb,sizeof WAVEHDR

@@: test lpwiocb.dwFlags,WHDR_DONE

invoke waveOutUnprepareHeader,hWaveOut,&lpwiocb,sizeof WAVEHDR

invoke waveOutClose,hWaveOut

RPC_SampleInterface_sampleFunc endp

;————————————————————————

szWin db «Remote Procedure Call Sender»,0

Error1 db «The server is not running.»,10,«Run?»,0

szAppName db «Remote Procedure Call Reciever»,0

endpoint db «{46E785FC-BCCC-46B8-B161-D6C90D391670}»,0; // Unique user-defined endpoint ID in a free form

Format db «Unable to setup protocol sequence»,0

aUnableToRegist db «Unable to register the interface»,0

aUnableToStartL db «Unable to start listening»,0

aUnableToUnregi db «Unable to unregister the interface»,0

RPC_SampleInterface_v1_0_s_ifspec label RPC_SERVER_INTERFACE

dd sizeof RPC_SERVER_INTERFACE;Length

GUID <8A4A7813h,0ADAAh,49BCh,{99h,6Ah,4Dh,47h,71h,5Fh,0CAh,40h}>

RPC_VERSION <1,0> ;RPC_VERSION MajorVersion: u16, MinorVersion: u16 +14

GUID <8A885D04h,1CEBh,11C9h,{9Fh,0E8h,8,0,2Bh,10h,48h,60h}> ;+20

RPC_VERSION <2,0> ;RPC_VERSION MajorVersion: u16, MinorVersion: u16 +28

dq RPC_SampleInterface_v1_0_DispatchTable;DispatchTable: *mut RPC_DISPATCH_TABLE +30

dd 0,0 ;RpcProtseqEndpointCount: u32 +38

dq 0 ;RpcProtseqEndpoint: *mut RPC_PROTSEQ_ENDPOINT +3C

dq 0 ;DefaultManagerEpv: *mut c_void +44

dq RPC_SampleInterface_ServerInfo;InterpreterInfo: *const c_void +4C

RPC_SampleInterface_v1_0_DispatchTable:

dq RPC_SampleInterface_table

RPC_SampleInterface_table:

;———————————————

RPC_SampleInterface_ServerInfo:

dq RPC_SampleInterface_StubDesc

dq RPC_SampleInterface_ServerRoutineTable

dq RPC_SampleInterface__MIDL_ProcFormatString

dq RPC_SampleInterface_FormatStringOffsetTable

RPC_SampleInterface_StubDesc:

dq RPC_SampleInterface_v1_0_s_ifspec

dq RPC_SampleInterface__MIDL_TypeFormatString

;——————————————

RPC_SampleInterface_ServerRoutineTable dq RPC_SampleInterface_sampleFunc

RPC_SampleInterface__MIDL_ProcFormatString:

RPC_SampleInterface_FormatStringOffsetTable:

RPC_SampleInterface__MIDL_TypeFormatString:

ресурсы (14r.rc)

IDC_DIALOG DIALOG 0,0,212,140

STYLE 0x0004 | DS_CENTER | WS_CAPTION | WS_MINIMIZEBOX |

WS_SYSMENU | WS_VISIBLE | WS_OVERLAPPED | DS_MODALFRAME | DS_3DLOOK

CAPTION «Remote Procedure Call Reciever»

CONTROL «»,-1,«BUTTON»,BS_GROUPBOX, 2, —1, 207, 24

CONTROL «»,IDC_TXT,«STATIC»,WS_BORDER | WS_TABSTOP | ES_AUTOHSCROLL,5,7,199,13

DEFPUSHBUTTON «Exit»,IDCANCEL,149,27,60,15

CONTROL 1,ID_ICON,«STATIC»,WS_CHILDWINDOW | SS_ICON,5,23,128,128

Текст приложения-клиента (14s.asm)

RPC_C_LISTEN_MAX_CALLS_DEFAULT equ 1234

RPC_CLIENT_INTERFACE struct

RpcProtseqEndpointCount dd ?,?

RPC_CLIENT_INTERFACE ends

mov qword ptr [rbp—8],LR_DEFAULTCOLOR

invoke LoadImageA,IMAGE_BASE,IDC_ICON1,IMAGE_ICON;,256,256,LR_DEFAULTCOLOR

mov r9d,offset DialogProc

mov qword ptr[rbp—10h],rax;30h-10h=+20h

invoke DialogBoxParamA,IMAGE_BASE,IDC_DIALOG,HWND_DESKTOP

invoke RtlExitUserProcess,NULL

DialogProc proc hWnddlg:QWORD,uMsg:QWORD,wParam:QWORD,lParam:QWORD

local szReadWrite:qword ;number of bytes actually read or write

local stringBinding:qword

wmSEND_WAV:mov ecx,offset wav_file

invoke CreateFile,,GENERIC_READ,FILE_SHARE_READ,0,OPEN_EXISTING,

invoke GlobalAlloc,GPTR,eax

invoke ReadFile,hFile,eax,FSize

invoke RPC_SampleInterface_sampleFunc,bindingHandle,FSize,p

invoke FindResource,0,,RT_ICON; find the resource

invoke SizeofResource,0,eax ; get its size

invoke GlobalAlloc,GPTR,eax

invoke LoadResource,0,hResource ; load the resource

invoke LockResource,eax;pResource

mov byte ptr[rdi],CF_BITMAP

invoke RPC_SampleInterface_sampleFunc,bindingHandle,,p

and qword ptr[rsp+30h],LR_DEFAULTCOLOR;LR_DEFAULTCOLOR=0

invoke CreateIconFromResourceEx,,FSize,TRUE,30000h;270376,TRUE,30000h

invoke SendDlgItemMessageA,hWnd,IDC_IMG1,STM_SETIMAGE,IMAGE_ICON

wmSEND_TXT:invoke GlobalAlloc,GPTR,256

mov byte ptr[rax],CF_TEXT

invoke GetDlgItemTextA,hWnddlg,ID_TXT,eax,256

invoke RPC_SampleInterface_sampleFunc,bindingHandle,eax,p

wmINITDIALOG:mov hWnd,rcx

invoke GetDlgItem,hWnddlg,IDC_IMG1

invoke SendMessageA,eax,STM_SETIMAGE,IMAGE_ICON,lParam

;setup Rpc——————————

movr qword ptr[rsp+20h],security

invoke RpcStringBindingComposeA,0,,0

mov edx,offset bindingHandle

invoke RpcBindingFromStringBindingA,stringBinding

invoke RpcStringFreeW,&stringBinding

;—————————————————-

invoke MessageBoxA,hWnd,,,MB_OK

wmCOMMAND:cmp r8d,BN_CLICKED shl 16 + ID_SEND_TXT

cmp r8d,BN_CLICKED shl 16 + ID_SEND_WAV

cmp r8d,BN_CLICKED shl 16 + ID_SEND_ICO

cmp r8d,BN_CLICKED shl 16 + IDCANCEL

wmCLOSE:invoke EndDialog,,0

mov ecx,offset bindingHandle

RPC_SampleInterface_sampleFunc proc bindingHandle:qword,bufferLength:dword,buffer:qword

lea rdx, RPC_SampleInterface__MIDL_ProcFormatString

lea rcx,RPC_SampleInterface_StubDesc ; pStubDescriptor

RPC_SampleInterface_sampleFunc endp

MIDL_user_allocate proc len:qword

invoke RtlAllocateHeap,hHeap,0

MIDL_user_free proc lpMem:qword

;—————————————

szWin db ‘Remote Procedure Call Reciever’,0

Error db «Unable to setup an RPC connection, exiting…»,0

endpoint db «{46E785FC-BCCC-46B8-B161-D6C90D391670}»,0; // Unique user-defined endpoint ID in a free form

security db «Security=impersonation static false»,0

RPC_SampleInterface__MIDL_ProcFormatString:

RPC_SampleInterface_StubDesc:

dq RPC_SampleInterface___RpcClientInterface; RpcInterfaceInformation

dq MIDL_user_allocate; pfnAllocate

dq MIDL_user_free; pfnFree

dq RPC_SampleInterface__MIDL_AutoBindHandle; IMPLICIT_HANDLE_INFO.pAutoHandle

dq 0 ; apfnNdrRundownRoutines

dq 0 ; aGenericBindingRoutinePairs

dq RPC_SampleInterface__MIDL_TypeFormatString; pFormatTypes

dd 8010274h ; MIDLVersion

dq 0 ; aUserMarshalQuadruple

dq 0 ; NotifyRoutineTable

RPC_SampleInterface___RpcClientInterface label RPC_CLIENT_INTERFACE

dd sizeof RPC_CLIENT_INTERFACE;Length struct;+0

GUID <8A4A7813h,0ADAAh,49BCh,{99h,6Ah,4Dh,47h,71h,5Fh,0CAh,40h}>

GUID <8A885D04h,1CEBh,11C9h,{9Fh,0E8h,8,0,2Bh,10h,48h,60h}>

dq 0; PRPC_DISPATCH_TABLE DispatchTable;+30h

dd 0,0; unsigned int RpcProtseqEndpointCount;+38h

dq 0; PRPC_PROTSEQ_ENDPOINT RpcProtseqEndpoint;+40h

dq 0; ULONG_PTR Reserved;+48h

dq 0; void const *InterpreterInfo;+50h

dd 0;unsigned int Flags;+5Ch

RPC_SampleInterface__MIDL_AutoBindHandle dq 0,0

RPC_SampleInterface__MIDL_TypeFormatString:

;——————————-

wav_file db ‘..Images3.wav’,0

ресурсы (14s.rc)

IDC_ICON1 ICON «..Imagesicon1.ico»

IDC_ICON2 ICON «..Imagesicon2.ico»

IDC_DIALOG DIALOG 0, 0, 212, 140

STYLE 0x0004 | DS_CENTER | WS_CAPTION | WS_MINIMIZEBOX |

WS_SYSMENU | WS_VISIBLE | WS_OVERLAPPED | DS_MODALFRAME | DS_3DLOOK

CAPTION «Remote Procedure Call Sender»

CONTROL «»,-1,«BUTTON»,BS_GROUPBOX, 2, —1, 207, 24

CONTROL «»,IDC_IMG1,«Static»,WS_CHILDWINDOW | WS_VISIBLE | SS_ICON,5,23,128,128

CONTROL «Write something and click ‘Send Text’»,ID_TXT,«EDIT»,WS_BORDER|WS_TABSTOP|ES_AUTOHSCROLL,5,7,199,13

DEFPUSHBUTTON «Send Text»,ID_SEND_TXT,149,27,60,15

PUSHBUTTON «Send ICO», ID_SEND_ICO,149,45,60,15

PUSHBUTTON «Send WAV», ID_SEND_WAV,149,65,60,15

PUSHBUTTON «Exit», IDCANCEL, 149,85,60,15

в аттаче ASM-/RC-/EXE-файлы

Mikl___

Супермодератор

Команда форума

- Публикаций:

-

14

- Регистрация:

- 25 июн 2008

- Сообщения:

- 3.465

15. DLL

Текст приложения-сервера (15s.asm)

ExeToDll PROTO :qword,:dword,:dword

DllToExe PROTO :qword,:dword,:dword

WinMain proc ;dummy:qword

and qword ptr [rbp—8],LR_DEFAULTCOLOR

invoke LoadImageA,IMAGE_BASE,IDC_ICON1,IMAGE_ICON;,0,0,LR_DEFAULTCOLOR

mov r9d,offset DialogProc

invoke DialogBoxParamA,IMAGE_BASE,IDC_DIALOG,HWND_DESKTOP

invoke RtlExitUserProcess,NULL

DialogProc proc hWnddlg:QWORD,uMsg:QWORD,wParam:QWORD,lParam:QWORD

local cdata:COPYDATASTRUCT

local szReadWrite:qword ;number of bytes actually read or write

wmINITDIALOG:invoke GetDlgItem,,IDC_IMG1

invoke SendMessageA,eax,STM_SETIMAGE,IMAGE_ICON,lParam

wmSEND_TXT:invoke GlobalAlloc,GPTR,256

invoke GetDlgItemTextA,hWnddlg,ID_TXT,eax,256

invoke ExeToDll,buffer,eax,CF_TEXT

; Отправить данные получателю

mov qword ptr[rsp+20h],SMTO_ABORTIFHUNG

mov qword ptr[rsp+28h],5000

invoke SendMessageTimeoutA,eax,WM_USER+1,hWnddlg

invoke FindResource,0,,RT_ICON; find the resource

invoke SizeofResource,0,eax ; get its size

invoke LoadResource,0,hResource ; load the resource

invoke LockResource,eax;pResource

;————————————————-