Содержание

- Проблемы безопасных каналов

- Значение безопасных каналов

- Выявление проблемы безопасного канала

- Устранение проблемы безопасного канала

- Сообщения об ошибках (WinHTTP. h)

- Remarks

- Управление изменениями в подключениях безопасного канала Netlogon, связанными с CVE-2020-1472

- Сводка

- Сроки выпуска обновлений для устранения уязвимости Netlogon CVE-2020-1472

- Руководство по развертыванию: развертывание обновлений и обеспечение соответствия

- Развертывание обновлений за 11 августа 2020 г.

- Обнаружение несоответствующих устройств с помощью события с кодом 5829

- Шаг 2b. ИСПРАВЛЕНИЕ

- Исправление событий с кодами 5827 и 5828

- Исправление события с кодом 5829

- Разрешение уязвимых подключений из сторонних устройств

- Шаг 3a. ВКЛЮЧЕНИЕ

- Переход в режим применения политик до этапа применения политик в феврале 2022 г.

- Шаг 3b. Этап применения политик

- Развертывание обновлений за 9 февраля 2022 г.

- Групповая политика «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon»

- Ошибки в журнале событий Windows, связанные с CVE-2020-1472

Проблемы безопасных каналов

Доменная инфраструктура Microsoft довольно сложна. Например, Active Directory (AD) использует общепринятым образом определяемую и работающую схему объектов и атрибутов в базе данных, требует сетевого подключения к одноранговым контроллерам домена (DC) для своевременного обновления элементов и корректной настройки конфигурации DNS, а также имеет другие взаимозависимости с сетевой средой

Каждый компьютер, присоединяемый к домену (клиентская рабочая станция, сервер или DC), требует подключения к DC для обеспечения выполнения обязательных требований по обслуживанию в домене AD. Для рабочих станций и серверов необходимо подключение к DC того домена, которому они принадлежат, а также к DC доменов-доверителей. DC одного домена должны иметь связь с DC доменов-доверителей и доверенных доменов. Кэшированные значения, определяющие междоменные соединения, описываются термином «безопасный канал домена». Существует два типа безопасных каналов: между членом домена и DC этого же домена; между DC домена-доверителя и DC доверенного домена.

Значение безопасных каналов

Почему нужно заботиться об исправности безопасного канала? Дело в том, что все службы, связанные с доменом, в той или иной степени используют безопасный канал. Нет доступа к групповой политике? Недоступен сетевой ресурс? Не удается зарегистрироваться в домене? Во всех этих случаях следует проверить работу безопасного канала. Конечно, подобные неисправности могут быть вызваны и другими причинами, но лишь немногие из них сложнее в диагностике и более широко распространены, чем проблемы безопасного канала.

Для чего нужен безопасный канал? Напрашивается ответ: «для всего, что связано с доменом». Все службы, связанные с доменом, должны иметь возможность обнаружения DC для отправки запроса. Это верно как для члена домена (например, рабочей станции или рядового сервера), так и для DC. Обеспечение доступности эффективно реагирующего DC — функция безопасного канала. Если с сервером нельзя связаться и отправить запрос, то службы не работают.

В частности, пользователь, подключающийся к сайту SharePoint, настроенному на работу с Kerberos, должен запросить билет Kerberos, предъявляемый серверу SharePoint для авторизации. Компьютер пользователя просматривает кэшированные данные о безопасном канале домена (кэш, обслуживаемый службой NetLogon), определяя целевой DC для отправки запроса на билет Kerberos. Если по какой-либо причине DC не отвечает, то запрос на билет не формируется, и аутентификация с использованием Kerberos при подключении к SharePoint не работает. В зависимости от архитектуры SharePoint, результатом может быть отказ в доступе к сайту – и все из-за проблемы безопасного канала.

Рассмотрим типовой мультидоменный сценарий. Предположим, что пользователь из домена A регистрируется в системе на компьютере B в домене B. Регистрация пользователя обрабатывается в соответствии с групповой политикой, и на DC домена А по протоколу LDAP посылается запрос с тем, чтобы определить, какая политика применима к пользователю А. Как компьютер B, принадлежащий домену B, узнает, куда отправлять сетевой трафик, чтобы выяснить применяемую политику домена А? Это возможно благодаря тому, что сведения о сетевом расположении домена и DC постоянно обновляются. Актуальность информации поддерживается службой NetLogon на каждом компьютере, присоединенном к домену Windows. NetLogon постоянно формирует список доступных DC и доменов (при наличии отношений доверия). На экране 1 приведен фрагмент журнала отладки NetLogon, иллюстрирующий этот непрерывный процесс. Вы можете просмотреть журнал отладки NetLogon на своем компьютере, следуя инструкциям, приведенным в статье Microsoft «Enabling debug logging for the NetLogon service» (http://support.microsoft.com/kb/109626).

.jpg) |

| Экран 1. Фрагмент журнала отладки NetLogon |

На верхнем уровне проблемы безопасного канала могут быть сведены к неполадкам сетевого подключения. Если проблемы с подключением носят перемежающийся характер, то все службы работают тогда, когда работает сеть. Постоянные проблемы подключения порождают ситуацию неисправного безопасного канала, что, в свою очередь, приводит к несовпадению общего секрета между компьютером и AD, в результате чего компьютер перестает быть доверенным. Совокупный эффект заключается в том, что никто не может войти в домен и получить доступ к доменным ресурсам.

На клиентском компьютере или рядовом сервере неисправность безопасного канала негативно отражается на аутентификации доступа к сетевым и прочим службам. На DC это может препятствовать репликации AD и вызывать препятствия для входа в систему и доступа, если проблема остается нерешенной.

Выявление проблемы безопасного канала

Лучший способ обнаружить проблему безопасного канала – задействовать функцию I_NetLogonControl2. I_NetlogonControl2 – это одна из функций, используемых службой NetLogon (она есть на любом компьютере с Windows любой версии) для поддержания сведений о доступных доменах и DC.

В распоряжении администратора есть три простых инструмента для вызова этой функции и быстрого получения информации о возможности подключения к определенному домену и DC: NLTest, PowerShell и WMI.

NLTest.exe. Утилита NLTest.exe была выпущена в комплекте средств поддержки Windows 2000 и Windows Server 2003 и включена по умолчанию в большинство более новых версий Windows. Параметр sc_verify вызывает I_NetlogonControl2, и вам остается указать проблемный домен.

Если проблема безопасного канала не исчезает, то есть если общий секрет на компьютере не совпадает с общим секретом в AD для этого компьютера, исправить ошибку поможет параметр sc_reset.

PowerShell. В PowerShell 2.0 добавлена команда PowerShell Test-ComputerSecureChannel, которая также вызывает I_NetLogonControl2, но обеспечивает минимум информации, возвращая ответ True, если безопасный канал домена исправен, а DC доступен, либо, в противном случае, ответ False.

Подобно NLTest.exe, команда Test-ComputerSecureChannel может применяться и для исправления ошибки с использованием ключа Repair.

WMI. С помощью класса win32_ntdomain инструментарий управления Windows (WMI) позволяет запросить все домены, о которых знает компьютер. WMI полезен в случаях, когда на тестируемом компьютере нельзя рассчитывать на средства PowerShell. Заметим, что в приведенном ниже примере (где Win32_NTDomain вызывается через команду PowerShell Get-WMIObject с использованием псевдонима GWMI) в качестве ответа возвращается только локальный домен, но может быть возвращен любой домен, связанный с локальным доменом отношениями доверия.

Заметим, что состояние OK в этом примере соответствует ответу True или False, возвращаемому командой Test-ComputerSecureChannel, и указывает на работоспособность или неработоспособность безопасного канала.

Устранение проблемы безопасного канала

Пользователям, обращающимся в службу поддержки Microsoft, высылается дополнительный пакет сбора данных. Вместо собственной команды PowerShell Test-ComputerSecureChannel в пакете используется WMI-класс Win32_NTDomain (вызываемый из PowerShell), что позволяет запускать тест даже на более старых операционных системах, таких как Windows XP и Windows 2003. Для иллюстрации применения теста ниже приведены два примера сценариев, которые можно самостоятельно запустить в окне PowerShell, см. листинг 1 и листинг 2.

В первом примере выполняется сбор информации о безопасном канале текущего домена, а также основных сведений о лесе. На экране 2 приведены результаты.

.jpg) |

| Экран 2. Результаты работы первого сценария |

Для выявления любой проблемы создается тест как сценарий PowerShell (файл. ps1), а к возвращаемому состоянию добавляется условный оператор ‘if’. Можно также указать имя домена, как показано в примере, показанном в Листинге 2.

В практике диагностики Microsoft этот сценарий превращен в простую функцию, которую можно использовать повторно.

Обнаружение проблем безопасного канала в корпоративной среде – сложная задача, зато их устранение может оказаться значительно проще. Надеюсь, эта статья предоставит вам удобные инструменты диагностики.

Листинг 1. Сценарий проверки безопасного канала

Листинг 2. Усовершенствованный сценарий проверки

Источник

Сообщения об ошибках (WinHTTP. h)

Значения ошибок, имена которых начинаются с «ERROR _ WinHTTP _ «, относятся к функциям WinHTTP. функции WinHTTP также возвращают Windows сообщения об ошибках, если это уместно.

Ошибка _ _ службы автоматического _ прокси-сервера WinHTTP _ _

Ошибка _ _ при автообнаружении WinHTTP _

Ошибка _ WinHTTP _ неверный _ _ Скрипт автоматического прокси _

Произошла ошибка при исполнении кода скрипта в файле автоматической настройки прокси-сервера (PAC).

Ошибка _ WinHTTP _ не удается _ вызвать _ после _ открытия

Ошибка _ WinHTTP _ не удается _ вызвать _ после _ отправки

Ошибка _ WinHTTP _ не может _ вызвать _ перед _ открытием

Ошибка _ WinHTTP _ не может _ вызвать _ перед _ отправкой

Ошибка _ WinHTTP _ не удается _ подключиться

Возвращается при сбое соединения с сервером.

Ошибка _ _ _ требуется сертификат проверки подлинности клиента WinHTTP _ _

Windows Server 2003 с пакетом обновления 1 и Windows XP с пакетом обновления 2 (SP2): Эта ошибка не поддерживается.

Ошибка _ WinHTTP _ _ сертификат клиента _ без _ доступа _ закрытый _ ключ

У приложения нет необходимых привилегий для доступа к закрытому ключу, связанному с сертификатом клиента.

Windows Server 2003 с пакетом обновления 1 и Windows XP с пакетом обновления 2 (SP2): Эта ошибка не поддерживается.

Ошибка _ WinHTTP _ _ сертификат клиента _ без _ закрытого _ ключа

Контекст для SSL-сертификата клиента не связан с закрытым ключом. Сертификат клиента мог быть импортирован на компьютер без закрытого ключа.

Windows Server 2003 с пакетом обновления 1 и Windows XP с пакетом обновления 2 (SP2): Эта ошибка не поддерживается.

Ошибка _ при _ _ _ _ переполнении размера заголовка фрагментированной кодировки WinHTTP _

Возвращается функцией WinHttpReceiveResponse при обнаружении условия переполнения в процессе синтаксического анализа фрагментированной кодировки.

Ошибка _ _ _ требуется сертификат проверки подлинности клиента WinHTTP _ _

Windows Server 2003 с пакетом обновления 1 и Windows XP с пакетом обновления 2 (SP2): Эта ошибка не поддерживается.

Ошибка _ _ подключения WinHTTP _

Подключение к серверу было сброшено или прервано, или обнаружен несовместимый протокол SSL. Например, служба WinHTTP версии 5,1 не поддерживает SSL2, если только клиент явно не включит ее.

_заголовок ошибки _ WinHTTP _ уже _ существует

Устаревшие больше не используется.

Ошибка _ при _ _ превышении числа заголовков WinHTTP _

Ошибка _ _ _ не _ найдена заголовок WinHTTP

Не удается найти запрошенный заголовок.

Ошибка _ _ _ переполнения размера заголовка WinHTTP _

Ошибка _ WinHTTP _ неправильное _ состояние обработчика _

Не удается выполнить запрошенную операцию, так как указанный обработчик находится в неправильном состоянии.

Ошибка _ WinHTTP _ неверный _ тип обработчика _

Для этой операции указан недопустимый тип обработчика.

Ошибка _ _ внутренней _ ошибки WinHTTP

Произошла внутренняя ошибка.

Ошибка _ WinHTTP _ Недопустимый _ параметр

Ошибка _ WinHTTP _ Недопустимый _ _ запрос запроса

Устаревшие больше не используется.

Ошибка _ WinHTTP _ Недопустимый _ _ ответ сервера

Не удается выполнить синтаксический анализ ответа сервера.

Ошибка _ WinHTTP _ Недопустимый _ URL-адрес

URL-адрес является недопустимым.

Ошибка _ _ при попытке входа WinHTTP _

Ошибка при попытке входа. При обнаружении этой ошибки обработчик запроса должен быть закрыт с помощью WinHttpCloseHandle. Перед повторной попыткой функции, вызвавшей эту ошибку, должен быть создан новый обработчик запроса.

Ошибка _ _ имя WinHTTP _ не _ разрешено

Не удается разрешить имя сервера.

Ошибка _ WinHTTP _ не _ инициализирована

Устаревшие больше не используется.

Ошибка _ _ операции WinHTTP _ отменена

Операция была отменена, как правило, из-за того, что обработчик, на котором был запущен запрос, был закрыт до завершения операции.

Невозможно задать запрошенный параметр, выполняется только запрос.

Ошибка _ WinHTTP _ вне _ _ дескрипторов

Устаревшие больше не используется.

Ошибка _ _ при перенаправлении WinHTTP _

Перенаправление завершилось сбоем, так как либо изменилась схема, либо все попытки перенаправления завершились неудачей (по умолчанию пять попыток).

Ошибка _ _ запроса повторной отправки WinHTTP _

Сбой функции WinHTTP. Нужная функция может быть выполнена повторно с тем же маркером запроса.

Ошибка _ _ _ переполнения очистки ответа WinHTTP _

Возвращается, когда входящий ответ превышает ограничение внутреннего размера WinHTTP.

Ошибка _ _ при выполнении скрипта WinHTTP _ _

При выполнении скрипта произошла ошибка.

Ошибка _ WinHTTP _ _ _ _ Недопустимый CN Secure CERT

Возвращается, если различающееся имя сертификата не соответствует переданному значению (что эквивалентно ошибке » _ _ CN _ без _ сопоставления» сертификата E ).

Ошибка _ _ _ _ Недопустимая дата безопасного сертификата WinHTTP _

Указывает, что требуемый сертификат не находится в течение срока действия при проверке по текущему системному времени или отметке времени в подписанном файле, а также в том, что срок действия цепочки сертификатов не вкладывается правильно (аналогично сертификату _ электронной почты с _ истекшим периодом действия или валидитипериоднестинг ошибке CERT _ e _ ).

Ошибка _ _ _ _ _ при попытке установить безопасный сертификат WinHTTP

Указывает, что отзыв не может быть проверен, так как сервер отзыва был отключен (что эквивалентно шифрованию _ _ отзыва _ E).

Ошибка _ при _ _ отзыве безопасного сертификата WinHTTP _

Указывает, что сертификат был отозван (эквивалентно шифрованию _ E _ REVOKE).

Ошибка _ при _ _ _ неправильном _ использовании безопасного сертификата WinHTTP

Указывает, что сертификат недействителен для запрошенного использования (аналогично _ _ неправильному _ использованию CERT E).

Ошибка _ при _ _ ошибке безопасного канала WinHTTP _

Указывает, что при возникновении ошибки в защищенном канале (эквиваленты кодам ошибок, которые начинаются с «с _ E _ » и «сек _ I», _ перечисленные в файле заголовка Winerror. h).

Ошибка _ _ безопасного _ сбоя WinHTTP

В сертификате SSL (SSL), отправленном сервером, обнаружена одна или несколько ошибок. Чтобы определить тип обнаруженной ошибки, проверьте _ состояние обратного вызова WinHTTP на _ _ _ наличие уведомления о сбое в функции обратного вызова состояния. Дополнительные сведения см. в разделе _ _ обратный вызов состояния WinHTTP.

Ошибка _ WinHTTP _ безопасный _ Недопустимый _ ЦС

Указывает, что цепочка сертификатов была обработана, но была прервана в корневом сертификате, который не является доверенным для поставщика доверия (эквивалентно CERT _ E _ унтрустедрут).

Ошибка _ WinHTTP _ безопасный _ Недопустимый _ сертификат

Указывает, что сертификат является недопустимым (аналогично таким ошибкам, как _ _ роль CERT e, CERT _ e _ пасленконст, CERT _ e _ Critical, CERT _ e _, CERT _ e _ иссуерчаининг, CERT _ e _ неправильный формат и _ _ цепочка сертификатов e).

Ошибка _ при _ завершении работы WinHTTP

Поддержка функции WinHTTP завершается или выгружается.

Ошибка _ при _ истечении времени ожидания WinHTTP

Истекло время ожидания запроса.

эта ошибка может быть возвращена в результате истечения времени ожидания TCP/IP независимо от значений времени ожидания, заданных в Windows служб HTTP.

Ошибка _ WinHTTP _ не _ удалось _ скачать _ Скрипт

Не удается скачать файл PAC. Например, сервер, на который ссылается URL-адрес PAC, может быть недоступен, или сервер вернул ответ 404 не найден.

Ошибка _ _ необработанного _ типа скрипта WinHTTP _

Тип скрипта не поддерживается.

Ошибка _ WinHTTP _ Нераспознанная _ схема

В URL-адресе указана схема, отличная от «http:» или «https:».

Ошибка _ не _ хватает _ памяти

Недостаточно памяти для завершения запрошенной операции.

Заголовок: Объявлено в файле Winerror. h

Ошибка _ недостаточного _ буфера

Размер (в байтах) буфера, предоставленного функции, недостаточно для того, чтобы он содержал возвращенные данные. Дополнительные сведения см. в разделе конкретная функция.

Заголовок: Объявлено в файле Winerror. h

Ошибка _ недопустимого _ маркера

Маркер, переданный в интерфейс прикладного программирования (API), был либо недействительным, либо закрытым.

Заголовок: Объявлено в файле Winerror. h

Ошибка _ больше _ нет _ файлов

Больше файлов не найдено.

Заголовок: Объявлено в файле Winerror. h

Ошибка _ больше _ нет _ элементов

Больше элементов не найдено.

Заголовок: Объявлено в файле Winerror. h

Ошибка _ не _ поддерживается

Необходимый стек протокола не загружен, и приложение не может запустить WinSock.

Заголовок: Объявлено в файле Winerror. h

сведения о Windows XP и Windows 2000 см. в разделе требования к времени выполнения на начальной странице WinHttp.

Источник

Управление изменениями в подключениях безопасного канала Netlogon, связанными с CVE-2020-1472

Сводка

Удаленный протокол Netlogon (другое название — MS-NRPC) — это интерфейс RPC, используемый только устройствами, подключенными к домену. MS-NRPC включает метод проверки подлинности и метод создания безопасного канала Netlogon. Эти обновления внедряют определенное поведение клиента Netlogon для применения безопасного удаленного вызова процедур (RPC) с помощью безопасного канала Netlogon между компьютерами участников и контроллерами домена (DC) Active Directory (AD).

Это обновление для системы безопасности устраняет уязвимость, принудительно внедряя безопасный RPC при использовании безопасного канала Netlogon в поэтапном выпуске, описанном в разделе Сроки выпуска обновлений для устранения уязвимости Netlogon CVE-2020-1472. Чтобы обеспечить защиту леса AD, все DC должны быть обновлены, так как они будут применять безопасный RPC с безопасным каналом Netlogon. Сюда относятся контроллеры домена только для чтения (RODC).

Дополнительные сведения об уязвимости см. в статье CVE-2020-1472.

Чтобы защитить среду и предотвратить сбои, выполните следующие действия:

Примечание. Шаг 1 по установке обновлений за 11 августа 2020 г. или более поздней версии поможет устранить проблему безопасности, связанную с CVE-2020-1472, в доменах Active Directory и отношениях доверия между ними, а также на устройствах Windows. Чтобы минимизировать риск возникновения проблемы безопасности для сторонних устройств, необходимо выполнить все указанные действия.

Предупреждение. Начиная с февраля 2022 г. режим применения политик будет включен на всех контроллерах доменов Windows, чтобы блокировать уязвимые подключения на несоответствующих устройствах. Тогда вы не сможете отключить режим применения политик.

ОБНОВЛЕНИЕ контроллеров домена (обновление за 11 августа 2020 г. или более поздней версии).

ПОИСК устройств, которые используют уязвимые соединения, путем мониторинга журналов событий.

ИСПРАВЛЕНИЕ несоответствующих устройств, использующих уязвимые соединения.

ВКЛЮЧЕНИЕ режима применения политик для исправления CVE-2020-1472 в своей среде.

Примечание. Если вы используете Windows Server 2008 R2 с пакетом обновления 1 (SP1), для успешной установки обновления, устраняющего эту проблему, требуется лицензия на расширенные обновления безопасности (ESU). Дополнительные сведения о программе расширенных обновлений безопасности см. в статье Вопросы и ответы по жизненному циклу: расширенные обновления безопасности.

Сроки выпуска обновлений для устранения уязвимости Netlogon CVE-2020-1472

Обновления будут выпущены в два этапа: начальный этап — обновления, выпущенные 11 августа 2020 г. и позже, и этап применения политик — обновления, выпущенные 9 февраля 2022 г. и позже.

Этап начального развертывания начинается с обновлений, выпущенных 11 августа 2020 г., и продолжается с последующими обновлениями до этапа применения политик. Эти и последующие обновления изменяют протокол Netlogon для защиты устройств с Windows по умолчанию, регистрируют события обнаружения несоответствующих устройств и добавляют возможность включения защиты для всех устройств, подключенных к домену, с явными исключениями. Этот выпуск:

Внедряет использование безопасного RPC для учетных записей компьютеров на устройствах с Windows.

Внедряет использование безопасного RPC для учетных записей доверия.

Внедряет использование безопасного RPC для всех контроллеров доменов (DC) Windows и других контроллеров доменов.

Включает новую групповую политику для разрешения несоответствующих учетных записей устройств (использующих уязвимые подключения безопасного канала Netlogon). Даже если DC работают в режиме применения политик или после этапа применения политик, разрешенным устройствам не будет отказано в подключении.

Раздел реестра FullSecureChannelProtection для включения режима применения политик DC во всех учетных записях компьютеров (этап применения политик обновит DC до режима применения политик DC).

Включает новые события в случае отказа учетных записей или ожидающегося отказа в режиме применения политик DC (с продолжением на этапе применения политик). Конкретные коды событий описаны ниже в этой статье.

Устранение рисков заключается в установке обновления на все DC и RODC, отслеживание новых событий и исправление проблем с несоответствующими устройствами, использующими уязвимые подключения безопасного канала Netlogon. Учетным записям компьютеров на несоответствующих устройствах может быть разрешено использовать уязвимые подключения безопасного канала Netlogon. Но следует их обновить для поддержки безопасного RPC для Netlogon и как можно скорее внедрить учетную запись для устранения риска атаки.

Выпуск за 9 февраля 2022 г. знаменует переход на этап применения политик. Теперь DC будут находиться в режиме применения политик независимо от значения раздела реестра режима применения политик. Для этого на всех устройствах с Windows и других устройствах требуется использовать безопасный RPC с безопасным каналом Netlogon или явным образом разрешить учетную запись, добавив исключение для несоответствующих устройств. Этот выпуск:

Внедряет использование безопасного RPC для учетных записей компьютеров на устройствах без Windows, если отсутствует разрешение от групповой политики «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon».

Запись журнала для события с кодом 5829 будет удалена. Так как все уязвимые подключения запрещаются, в журнале системных событий теперь будут отображаться только события с кодом 5827 и 5828.

Руководство по развертыванию: развертывание обновлений и обеспечение соответствия

(а) После устранения всех событий предупреждений можно включить полную защиту, развернув режим применения политик DC. (b) Все предупреждения следует устранить до обновления этапа применения политик от 9 февраля 2022 г.

Развертывание обновлений за 11 августа 2020 г.

Разверните обновления за 11 августа для всех соответствующих контроллеров домена (DC) в лесу, включая контроллеры домена только для чтения (RODC). После развертывания этого обновления исправленные DC:

Начнут применять безопасный RPC во всех учетных записях устройств с Windows, учетных записях доверия и всех DC.

Регистрируют события с кодами 5827 и 5828 в журнале системных событий, если подключения запрещены.

Регистрируют события с кодами 5830 и 5831 в журнале системных событий, если подключения разрешены групповой политикой «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon».

Регистрируют событие с кодом 5829 в журнале системных событий, когда разрешается уязвимое подключение безопасного канала Netlogon. Эти события следует исправить до настройки режима применения политик DC или до начала этапа применения политик 9 февраля 2022 г.

Обнаружение несоответствующих устройств с помощью события с кодом 5829

После применения к DC обновлений за 11 августа 2020 г. в журналах событий DC могут собираться события, чтобы определить, какие устройства в вашей среде используют уязвимые подключения безопасного канала Netlogon (называемые в этой статье несоответствующими устройствами). Отслеживайте исправленные DC для событий с кодом 5829. Эти события будут содержать важные сведения для определения несоответствующих устройств.

Чтобы отслеживать события, используйте доступные программы мониторинга событий или сценарий для отслеживания своих DC. Пример сценария, который можно адаптировать к своей среде, см. в разделе Сценарий для отслеживания кодов событий, связанных с обновлениями Netlogon для CVE-2020-1472

Шаг 2b. ИСПРАВЛЕНИЕ

Исправление событий с кодами 5827 и 5828

Поддерживаемые версии Windows, которые были полностью обновлены, по умолчанию не должны использовать уязвимые подключения безопасного канала Netlogon. Если одно из этих событий зарегистрировано в журнале системных событий для устройства с Windows:

Убедитесь, что на устройстве используется поддерживаемая версия Windows.

Полностью обновите устройство.

Для устройств без Windows, выступающих в роли DC, эти события регистрируются в журнале системных событий при использовании уязвимых подключений безопасного канала Netlogon. Если регистрируется одно из этих событий:

Рекомендация. Обратитесь к изготовителю устройства (OEM) или поставщику программного обеспечения, чтобы получить поддержку для безопасного RPC с безопасным каналом Netlogon

Если несоответствующий DC поддерживает безопасный RPC с безопасным каналом Netlogon, включите безопасный RPC на DC.

Если несоответствующий DC в настоящее время НЕ поддерживает безопасный RPC, обратитесь к изготовителю устройства (OEM) или поставщику программного обеспечения, чтобы получить обновление, поддерживающее безопасный RPC с безопасным каналом Netlogon.

Прекратите использование несоответствующего DC.

Уязвимость. Если несоответствующий DC не может обеспечить поддержку безопасного RPC с безопасным каналом Netlogon до перевода DC в режим применения политик, добавьте DC с помощью групповой политики «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon», описанной ниже.

Предупреждение. Разрешение DC использовать уязвимые подключения с помощью групповой политики сделает лес уязвимым для атаки. Конечной целью должно быть исправление или удаление всех учетных записей из этой групповой политики.

Исправление события с кодом 5829

Событие с кодом 5829 создается, если на этапе начального развертывания разрешено уязвимое подключение. Такие подключения будут запрещены в режиме применения политик DC. Для этих событий нужно обратить внимание на имя компьютера, домен и версии ОС, идентифицированные для определения несоответствующих устройств, и на способы их исправления.

Способы исправления несоответствующих устройств:

Рекомендация. Обратитесь к изготовителю устройства (OEM) или поставщику программного обеспечения, чтобы получить поддержку для безопасного RPC с безопасным каналом Netlogon:

Если несоответствующее устройство поддерживает безопасный RPC с безопасным каналом Netlogon, включите безопасный RPC на устройстве.

Если несоответствующее устройство в настоящее время НЕ поддерживает безопасный RPC с безопасным каналом Netlogon, обратитесь к изготовителю устройства или поставщику программного обеспечения, чтобы получить обновление, разрешающее включить безопасный RPC с безопасным каналом Netlogon.

Прекратите использование несоответствующего устройства.

Уязвимость. Если несоответствующее устройство не может обеспечить поддержку безопасного RPC с безопасным каналом Netlogon до перевода DC в режим применения политик, добавьте устройство с помощью групповой политики «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon», описанной ниже.

Предупреждение. Разрешение учетным записям устройств использовать уязвимые подключения с помощью групповой политики подвергнет эти учетные записи AD риску. Конечной целью должно быть исправление или удаление всех учетных записей из этой групповой политики.

Разрешение уязвимых подключений из сторонних устройств

Используйте групповую политику «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon», чтобы добавить несоответствующие учетные записи. Это следует рассматривать только в качестве краткосрочного решения, пока несоответствующие устройства не будут исправлены, как описано выше. Примечание. Разрешение уязвимых подключений для несоответствующих устройств следует предоставлять с осторожностью, учитывая неизвестное влияние на безопасность.

Создание групп безопасности для учетных записей, которым будет разрешено использовать уязвимый безопасный канал Netlogon.

В групповой политике выберите «Конфигурация компьютера» > «Параметры Windows» > «Параметры безопасности» > «Локальные политики» > «Параметры безопасности»

Если имеется группа администраторов или любая другая группа, не созданная специально для использования с этой групповой политикой, удалите ее.

Добавьте группу безопасности, созданную специально для использования с этой групповой политикой, в дескриптор безопасности с параметром «Разрешить». Примечание. Параметр «Запретить» соответствует поведению без добавления учетной записи, то есть учетным записям будет запрещено создавать уязвимые безопасные каналы Netlogon.

После добавления групп безопасности групповая политика должна реплицироваться на каждый DC.

Периодически отслеживайте события 5827, 5828 и 5829, чтобы определить, какие учетные записи используют уязвимые подключения безопасного канала.

При необходимости добавляйте эти учетные записи компьютеров в группы безопасности. Рекомендация. Используйте группы безопасности в групповой политике и добавляйте учетные записи в группу, чтобы это участие реплицировались в рамках обычной репликации AD. Это позволит избежать частого обновления групповой политики и задержек репликации.

После исправления всех несоответствующих устройств вы можете перевести свои DC в режим применения политик (см. следующий раздел).

Шаг 3a. ВКЛЮЧЕНИЕ

Переход в режим применения политик до этапа применения политик в феврале 2022 г.

После исправления всех несоответствующих устройств путем включения безопасного RPC или разрешения уязвимых подключений с помощью групповой политики «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon» присвойте разделу реестра FullSecureChannelProtection значение 1.

Примечание. Если вы используете групповую политику «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon» убедитесь в репликации и применении групповой политики ко всем DC до настройки раздела реестра FullSecureChannelProtection.

После развертывания раздела реестра FullSecureChannelProtection контроллеры домена (DC) будут находиться в режиме применения политик. Этот параметр требует, чтобы все устройства, использующие безопасный канал Netlogon, отвечали одному из следующих условий:

Использование безопасного RPC.

Внимание! Сторонние клиенты, не поддерживающие безопасный RPC с подключениями безопасного протокола Netlogon, будут запрещены после развертывания раздела реестра режима применения политик DC, что может нарушить службы рабочей среды.

Шаг 3b. Этап применения политик

Развертывание обновлений за 9 февраля 2022 г.

Развертывание обновлений, выпущенных 9 февраля 2022 г. и позднее, включит режим применения политик DC. Режим применения политик DC — это состояние, при котором все подключения Netlogon должны использовать безопасный RPC или учетная запись должна быть добавлена в групповую политику «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon». В этот момент раздел реестра FullSecureChannelProtection больше не нужен и больше не будет поддерживаться.

Групповая политика «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon»

Рекомендуется использовать группы безопасности в групповой политике, чтобы участие реплицировались в рамках обычной репликации AD. Это позволит избежать частого обновления групповой политики и задержек репликации.

Путь политики и имя параметра

Путь политики: «Конфигурация компьютера» > «Параметры Windows» > «Параметры безопасности» > «Локальные политики» > «Параметры безопасности»

Имя параметра: «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon»

Требуется перезагрузка? Нет

Этот параметр безопасности определяет, обходит ли контроллер домена безопасный RPC для подключений безопасного канала Netlogon для определенных учетных записей компьютеров.

Эту политику следует применить ко всем контроллерам домена в лесу, включив политику в OU контроллеров домена.

При настройке списка «Создание уязвимых подключений» (список разрешений):

Разрешить. Контроллер домена позволит определенным группам и учетным записям использовать безопасный канал Netlogon без безопасного RPC.

Запретить. Этот параметр соответствует поведению по умолчанию. Контроллер домена потребует, чтобы определенные группы и учетные записи использовали безопасный канал Netlogon с безопасным RPC.

Предупреждение. Включение этой политики предоставит доступ к вашим устройствам, подключенным к домену, и к вашему лесу Active Directory, что может подвергнуть их риску. Эту политику следует использовать в качестве временной меры для сторонних устройств при развертывании обновлений. После обновления стороннего устройства для поддержки использования безопасного RPC с безопасными каналами Netlogon следует удалить учетную запись из списка «Создание уязвимых подключений». Дополнительные сведения о риске настройки учетных записей с разрешением уязвимых подключений безопасного канала Netlogon см. на странице https://go.microsoft.com/fwlink/?linkid=2133485.

По умолчанию: Эта политика не настроена. Никакие компьютеры и учетные записи доверия не исключаются явным образом из обязательного применения безопасного RPC с подключениями безопасного канала Netlogon.

Эта политика поддерживается в Windows Server 2008 R2 с пакетом обновления 1 (SP1) и более поздних версиях.

Ошибки в журнале событий Windows, связанные с CVE-2020-1472

Существует три категории событий.

1. События, регистрируемые при отказе в подключении из-за попыток уязвимого подключения безопасного канала Netlogon:

Ошибка 5827 (учетные записи компьютеров)

Ошибка 5828 (учетные записи доверия)

2. События, регистрируемые при разрешении подключения, так как учетная запись была добавлена в групповую политику «Контроллер домена: разрешить уязвимые подключения безопасного канала Netlogon»:

Предупреждение 5830 (учетные записи компьютеров)

Предупреждение 5831 (учетные записи доверия)

3. События, регистрируемые в том случае, если подключение разрешено в исходном выпуске, но будет запрещено в режиме применения политик DC:

Предупреждение 5829 (учетные записи компьютеров)

Событие с кодом 5827 регистрируется, если запрещено уязвимое подключение безопасного канала Netlogon из учетной записи компьютера.

Источник

Win10 система подключения L2TP не удалось: Ошибка произошла ошибка обработки, поскольку уровень безопасности произошла ошибка обработки при инициализации переговоров с удаленным компьютером

Ошибка Описание: Когда соединение ××× является возвращение ошибка «Попытка L2TP-подключения не удалась, поскольку на уровне безопасности произошла ошибка при инициализации дескриптора переговоров с удаленным компьютером»

Операционная система: Win10 домашняя версия

××× набор:

Общие параметры: Настройка IP-адрес, который необходим для подключения к целевому серверу.

Параметры безопасности: ××× типа, как показано ниже

Написать картину

Сеть Вариант: Настройка его в свойстве IPv4 следующим образом:

Написать картину

Расширенные настройки Опция IP Отменено «Использовать шлюз по умолчанию в удаленной сети», а затем ссылку неправильно. Поскольку другая система WIN7 может связать ×××, только проблема системы Win10 можно проверить, насколько это возможно. Обратите внимание, что Win10 домашней версии нет локальной групповой политики безопасности, поэтому она либо DVP политики толчка группы. В противном случае, не существует хороший способ сделать стратегию.

Здесь мы хотим, чтобы увидеть, если служба запущена, и вы убедитесь, что услуга не включена, так что мы вызываем его вручную.

Написать картину

Но это не возможно. Почему бы вам не спросить волшебную MSDN в это время? (Blogger также рекомендуется для Windows, чтобы перейти к результатам запроса MSDN).

Здесь я нашел ответ в MSDN, прикрепленный к ссылке ниже:

https://support.microsoft.com/zh-cn/kb/929856

Поясню, что если это произойдет, большинство причин произойдет с уровнем шифрования, используемого на клиентском компьютере Windows, не соответствует уровень шифрования, используемый сервером ×××. Например, клиентский компьютер использует алгоритм шифрования RC4 40-битный или 56-битного, а сервер ××× поддерживает только 128-битные алгоритмы шифрования RC4, эта проблема будет происходить.

Решение клиента дает ему добавить запись реестра.

Добавить раздел реестра AllowL2TPWeakCrypto, используемый на клиентском компьютере, чтобы изменить шифрованные настройки маршрутизации и удаленного доступа.

-

Создание ключа реестра ALLOWL2TPWEAKCRYPTO и установить его на 1 значение.

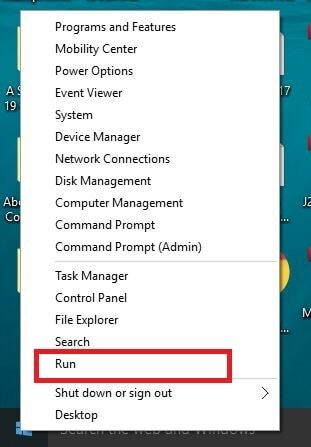

1. Нажмите «Пуск», нажмите «Запустить», «Введите REGEDIT», затем нажмите «ОК» 2. В редакторе реестра найдите и щелкните следующий подпунктер реестра:HKEY_LOCAL_MACHINESystemCurrentControlSetServicesRasmanParameters

3. В меню «Редактировать», укажите новый, а затем нажмите значение DWORD. 4. Введите allowl2tpweakcrypto и нажмите Enter. 5. В меню «Редактировать» нажмите «Изменить». 6. В поле «Значение данных» введите 1, а затем нажмите «ОК». 7. В меню «Файл» нажмите «Выйти», чтобы выйти из реестра реестра. -

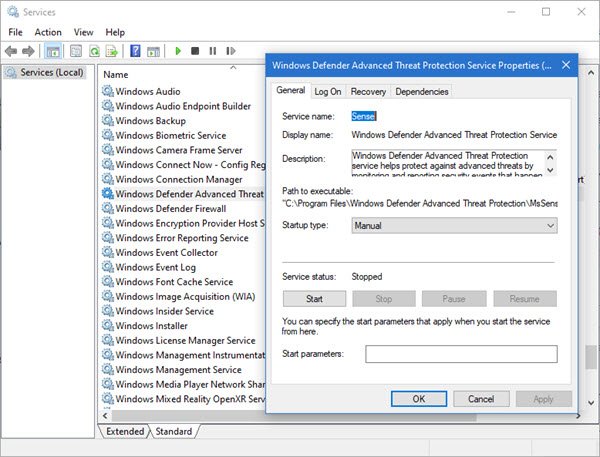

Перезапуск службы маршрутизации и удаленного доступа и службу диспетчера подключений удаленного доступа. Чтобы сделать это, выполните следующие действия:

- Нажмите кнопку Пуск, щелкните правой кнопкой мыши Мой компьютер и выберите команду Управление.

- Разверните узел Службы и приложения, а затем нажмите кнопку Службы.

- Маршрутизация и удаленный доступ, щелкните правой кнопкой мыши, а затем нажмите кнопку Остановить.

- Для диспетчера подключений удаленного доступа, щелкните правой кнопкой мыши и выберите Стоп.

- В диспетчере подключений удаленного доступа, щелкните правой кнопкой мыши, а затем нажмите кнопку Пуск.

- Маршрутизация и удаленный доступ, щелкните правой кнопкой мыши, а затем нажмите кнопку Пуск.

Обратите внимание, что первая операция модификации реестра для руководства реестра для резервного копирования реестра. Ниже это исходное значение я не изменял реестра:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesRasManParameters]

«AllowL2TPWeakCrypto»=dword:00000000

«AllowPPTPWeakCrypto»=dword:00000000

«KeepRasConnections»=dword:00000000

«Medias»=hex(7):72,00,61,00,73,00,74,00,61,00,70,00,69,00,00,00,00,00

«ServiceDll»=hex(2):25,00,53,00,79,00,73,00,74,00,65,00,6d,00,52,00,6f,00,6f,

00,74,00,25,00,5c,00,53,00,79,00,73,00,74,00,65,00,6d,00,33,00,32,00,5c,00,

72,00,61,00,73,00,6d,00,61,00,6e,00,73,00,2e,00,64,00,6c,00,6c,00,00,00

«ServiceDllUnloadOnStop»=dword:00000001

«MiniportsInstalled»=dword:0000ffff

(ps: AllowL2TPWeakCrypto )

Или другой способ изменить ссылку:

Метод 2 Moven с настройками шифрования на клиентском компьютере ×××

Изменение интенсивности шифрования максимума для использования в ××× подключения к клиентскому компьютеру. После этого, стандарт тройного шифрования данных (3DES) шифруется для установления соединения ×××. Для того, чтобы изменить шифрованные настройки клиентского компьютера ×××, выполните следующие действия:

- Нажмите кнопку Пуск, выберите пункт Выполнить, введите ncpa.cpl в поле Открыть и нажмите кнопку ОК.

- В ×××, щелкните правой кнопкой мыши и выберите пункт Свойства.

- Перейдите на вкладку Безопасность, нажмите кнопку Дополнительно (Custom Settings), а затем нажмите Настройки.

- В поле Encrypted Data, нажмите шифрование максимальной силы (если сервер отказывается разъединение), затем дважды нажмите кнопку ОК.

После перезагрузки, вы можете попробовать еще раз ×××. В нормальных условиях, она может быть решена, но блоггер черный или нет, то это еще не продолжает изменять реестр.

1. Расположение реестра HKEY_LOCAL_MACHINE System CurrentControlSet Services RASMAN Параметры

- В меню Правка выберите пункт Создать -> «Параметр DWORD»

- В поле Имя введите «ProhibitIpSec»

- В поле «Числовые данные», введите «1», а затем нажмите кнопку «OK»

(PS: «ProhibitIpSec» = DWORD: 00000000; функция протокола L2TP с помощью RAS [1 = Закрыть])

Написать картину

** Удалить реестр под названием «ProhibitIpSec», а затем нажмите кнопку Изменить, создать новый параметр DWORD (32) значение, название «ProhibitIpSec», значение 1. Это хорошо, чтобы перезагрузить компьютер после добавления.

иллюстрируют:

1. Данное решение является верным удалить ключевое значение существующего, а затем создать новый. Сразу после перезагрузки. Потому что иногда система обновляется, она не будет подключаться к ×××, особенно Win10 разработчиков предварительного просмотра, а в последнее время обновляется один раз в неделю. После каждого завершения обновления ×× даже.

2, есть еще одна ситуация такова, что после того, как система будет завершена, ключевое значение будет «ProhibitIpSec» в «ProhibitIpSec», это как раз разница между делом. В это время, он также удаляется, а затем добавляет его, это будет штраф после перезагрузки.

Содержание

- Исправлено: AnyConnect не смог установить соединение с указанным безопасным шлюзом —

- По какой причине AnyConnect не смогла установить соединение с указанным сообщением об ошибке безопасного шлюза?

- Решение 1. Отключение антивируса

- Решение 2. Остановите службу подключения к Интернету

- Решение 3. Отключите общий доступ к подключению к Интернету (ICS)

- Решение 4. Выберите опцию Подключиться к текущей сети в AnyConnect VPN.

- Решение 5. Попробуйте альтернативное соединение

- Не удалось инициализировать подсистему подключения в Cisco AnyConnect. Ошибка в Windows.

- Не удалось инициализировать подсистему подключения в ошибке Cisco AnyConnect

- 1. Зайдите в Центр обновления Майкрософт

- 2. Запустите средство устранения неполадок совместимости на Cisco AnyConnect

- 3. Отключите общий доступ к Интернету

- 4. Отредактируйте реестр

- Исправление: AnyConnect не смог установить соединение с указанным безопасным шлюзом.

- Что вызывает сообщение об ошибке «AnyConnect не смог установить соединение с указанным безопасным шлюзом»?

- Решение 1. Отключение антивируса

- Решение 2. Остановите службу подключения к Интернету

- Решение 3. Отключите общий доступ к подключению к Интернету (ICS)

- Решение 4. Выберите параметр Подключиться к текущей сети в AnyConnect VPN.

- Решение 5. Попробуйте другое подключение

- Cisco anyconnect не подключается windows 10

- Видео: How to install Cisco VPN client on Window 10 2022.

- Как исправить проблемы Cisco VPN в Windows 10

- 1: Ремонт установки

- 2. Разрешить VPN свободно общаться через брандмауэр

- 3: настроить реестр

- 4: выполнить чистую переустановку

Исправлено: AnyConnect не смог установить соединение с указанным безопасным шлюзом —

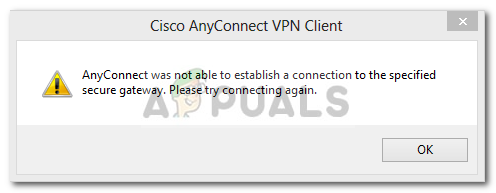

Сообщение об ошибке ‘AnyConnect не смог установить соединение с указанным безопасным шлюзом’Появляется, когда пользователи пытаются подключиться к VPN с помощью клиента AnyConnect. Эта проблема возникает из-за того, что VPN-клиент AnyConnect не может успешно выполнить процесс соединения с удаленным сервером, и на его пути существуют некоторые блокировки. Сегодня мы рассмотрим упомянутое сообщение об ошибке, включая причины сообщения об ошибке и различные решения, которые вы можете реализовать, чтобы избавиться от ошибки.

AnyConnect не смог установить соединение с указанным безопасным шлюзом

AnyConnect не смог установить соединение с указанным безопасным шлюзом

По какой причине AnyConnect не смогла установить соединение с указанным сообщением об ошибке безопасного шлюза?

Это может быть связано со многими причинами. Иногда это блокировка антивирусом или брандмауэром, а иногда это может быть вызвано плохим подключением к Интернету. Следующее будет основными причинами; упомянуть вкратце —

Чтобы обойти сообщение об ошибке, вы можете следовать решениям, приведенным ниже.

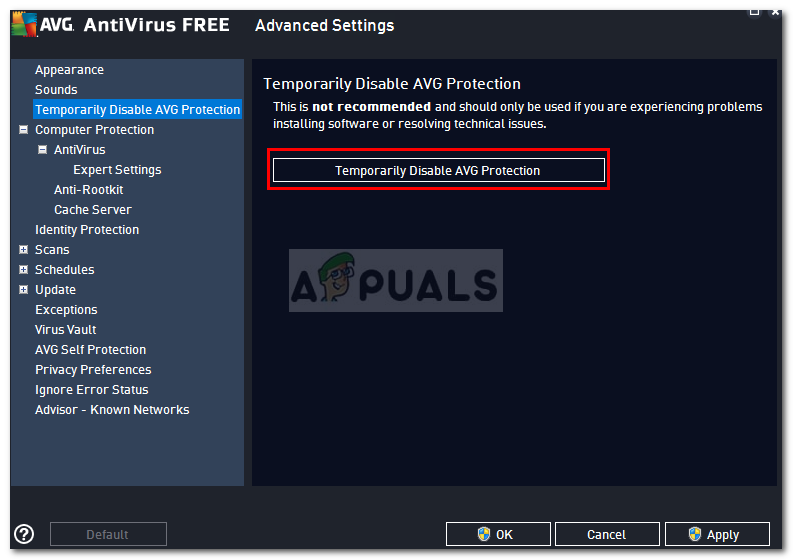

Решение 1. Отключение антивируса

Обо всем по порядку. Поскольку в большинстве случаев проблема вызвана антивирусной блокировкой, которая является распространенным сценарием. Поэтому, в таком случае, вы должны попытаться отключить любой сторонний антивирус, который вы установили в своей системе, а затем попытаться подключиться к VPN с помощью AnyConnect. Надеюсь, это изолирует проблему.

Отключить антивирус

Отключить антивирус

Решение 2. Остановите службу подключения к Интернету

Иногда служба ICS работает, что вызывает проблемы для клиента AnyConnect, чтобы соединиться с VPN. Вам придется отключить его, чтобы решить проблему. Вот как отключить службу:

Решение 3. Отключите общий доступ к подключению к Интернету (ICS)

Было несколько случаев, когда ICS был включен в Windows, тогда пользователи сталкивались с этой проблемой. Чтобы отключить ICS, следуйте инструкциям ниже:

Если ваша проблема была вызвана включением ICS, то это должно быть исправлено.

Решение 4. Выберите опцию Подключиться к текущей сети в AnyConnect VPN.

Иногда VPN-клиент Any Connect колеблется между разными сетями, поэтому вам нужно выбрать вариант подключения только к текущей сети. Это может решить проблему для вас. Вот как это сделать:

Решение 5. Попробуйте альтернативное соединение

Время от времени используемое вами интернет-соединение может иметь некоторые ограничения или работать неправильно, что является причиной проблемы. В таком случае вам придется использовать альтернативное соединение, например, WiFi или мобильную точку доступа, чтобы узнать, сможете ли вы подключиться к VPN.

Источник

Не удалось инициализировать подсистему подключения в Cisco AnyConnect. Ошибка в Windows.

Cisco AnyConnect – это больше, чем просто виртуальная частная сеть, поскольку она позволяет вашей рабочей силе работать из любого места, на любом устройстве и в любое время.

Это упрощает безопасный доступ к конечным точкам, обеспечивая безопасность, необходимую для обеспечения безопасности и защиты вашего бизнеса.

Некоторые из его основных функций и преимуществ включают в себя высокозащищенный доступ к сетевому предприятию из любого места и с любого устройства, лучшую видимость поведения пользователей и конечных точек по всему предприятию, комплексную защиту от угроз независимо от того, где они находятся, а также упрощенное управление и удобство использования на всех устройствах. в помещении и за его пределами, с одним агентом.

Хотя все эти функции и преимущества удивительны, при попытке соединения с AnyConnect Cisco вы можете столкнуться с некоторыми общими проблемами устранения неполадок.

Одна из таких распространенных проблем – когда вы получаете не удалось инициализировать подсистему соединения в ошибке Cisco AnyConnect, особенно при использовании операционной системы Windows.

Эта проблема возникает, когда выполняются следующие условия:

Microsoft подтвердила, что не удалось инициализировать подсистему подключения в Cisco AnyConnect ошибка в продуктах Microsoft, таких как Windows Server 2012 R2 Datacenter, Standard, Essentials и Foundation, Windows 8.1 Enterprise и Pro, Windows 8.1 и Windows RT 8.1.

Ознакомьтесь с некоторыми решениями, которые могут помочь вам обойти эту ошибку и устранить ее на своем компьютере.

Не удалось инициализировать подсистему подключения в ошибке Cisco AnyConnect

1. Зайдите в Центр обновления Майкрософт

Центр обновления Майкрософт поможет вам установить самое последнее накопительное обновление для системы безопасности Internet Explorer, поскольку уязвимость в SChannel делает возможным обход функций безопасности: 10 марта 2015 г. (MS15-031).

Если вы загружаете и устанавливаете обновления вручную, проверьте ссылки на скачивание в таблице «Подвержены уязвимости» в бюллетене по безопасности Microsoft MS15-018.

Если это не поможет, попробуйте следующее решение.

2. Запустите средство устранения неполадок совместимости на Cisco AnyConnect

Не удалось инициализировать подсистему подключения в Cisco AnyConnect ошибка обычно связана с недавним Центром обновления Windows, поэтому вы можете запустить средство устранения неполадок совместимости для решения проблемы, выполнив следующие действия:

Примечание. Для vpnagent.exe – локальной службы, которая поддерживает пользовательский интерфейс клиента – вам может потребоваться повторить эти шаги.

Это исправило не удалось инициализировать подсистему соединения в ошибке Cisco AnyConnect? Если нет, попробуйте следующее решение.

3. Отключите общий доступ к Интернету

Иногда не удалось инициализировать подсистему подключения в Cisco AnyConnect ошибка может произойти, потому что в вашей локальной сети включен общий доступ к подключению к Интернету (ICS).

Вот как это решить:

4. Отредактируйте реестр

Если вам не удалось инициализировать подсистему подключения в ошибке Cisco AnyConnect, вы можете исправить ее, внеся небольшое изменение в реестр, выполнив следующие действия:

Проверьте, можете ли вы подключиться.

Было ли какое-либо из этих решений исправить ошибку инициализации подсистемы подключения в Cisco AnyConnect? Дайте нам знать, оставив комментарий в разделе ниже.

Источник

Исправление: AnyConnect не смог установить соединение с указанным безопасным шлюзом.

Сообщение об ошибке « AnyConnect не смог установить соединение с указанным безопасным шлюзом » появляется, когда пользователи пытаются подключиться к VPN с помощью клиента AnyConnect. Эта проблема возникает из-за того, что VPN-клиент AnyConnect не может успешно выполнить процесс соединения с удаленным сервером, и на его пути есть некоторые блокировки. Сегодня мы рассмотрим указанное сообщение об ошибке, включая причины появления сообщения об ошибке и различные решения, которые вы можете реализовать, чтобы избавиться от ошибки.

Что вызывает сообщение об ошибке «AnyConnect не смог установить соединение с указанным безопасным шлюзом»?

Чтобы обойти сообщение об ошибке, вы можете следовать приведенным ниже решениям, но обязательно перезагрузите компьютер и приложение, прежде чем переходить к другим исправлениям.

Решение 1. Отключение антивируса

Перво-наперво. В большинстве случаев проблема возникает из-за блокировки антивируса, что является распространенным сценарием. Следовательно, в таком случае вы должны попытаться отключить любой сторонний антивирус, который вы установили в своей системе, а затем попытаться подключиться к VPN с помощью AnyConnect. Надеюсь, это решит проблему.

Решение 2. Остановите службу подключения к Интернету

Время от времени служба ICS работает, что вызывает проблемы для клиента AnyConnect при подключении к VPN. Вам нужно будет отключить его, чтобы решить проблему. Вот как отключить службу:

Решение 3. Отключите общий доступ к подключению к Интернету (ICS)

Было несколько случаев, когда, если в Windows был включен ICS, пользователи сталкивались с этой проблемой. Чтобы отключить ICS, следуйте приведенным ниже инструкциям:

Если ваша проблема была вызвана включением ICS, это должно было исправить ее.

Решение 4. Выберите параметр Подключиться к текущей сети в AnyConnect VPN.

Иногда клиентский VPN Any Connect колеблется между разными сетями, поэтому вам нужно выбрать вариант подключения только к текущей сети. Это может решить проблему для вас. Вот как это сделать:

Решение 5. Попробуйте другое подключение

Иногда используемое вами интернет-соединение может иметь некоторые ограничения или может работать неправильно, что является причиной проблемы. В таком сценарии вам придется использовать альтернативное соединение, такое как Wi-Fi или мобильная точка доступа, чтобы узнать, можете ли вы подключиться к VPN.

Источник

Cisco anyconnect не подключается windows 10

Видео: How to install Cisco VPN client on Window 10 2022.

Решение Cisco VPN работает довольно хорошо в Windows 10, если мы посмотрим на отчеты. Наиболее заметные проблемы появляются только после серьезных обновлений, которые могут сломать приложение. Они не распространены, но, с другой стороны, они делают клиент VPN полностью непригодным для использования. По крайней мере, так было в случае с Fall Creators Update и April Update.

Тем не менее, нет необходимости беспокоиться. Мы нашли некоторые подходящие шаги и зачислили их ниже, поэтому обязательно ознакомьтесь с ними.

Как исправить проблемы Cisco VPN в Windows 10

1: Ремонт установки

Начнем с ремонта установки. Многие сторонние приложения, как правило, ломаются после выполнения крупного обновления. Вот почему всегда рекомендуется переустанавливать их после установки обновления.

Еще лучше, если вы хотите избежать одной из многочисленных ошибок обновления / обновления, удаление является жизнеспособным выбором. Однако, если вы не удалили Cisco VPN до обновления, вместо переустановки, вы должны сначала попробовать восстановить текущую установку.

Если вы не знаете, как восстановить Cisco VPN, выполните действия, описанные ниже:

2. Разрешить VPN свободно общаться через брандмауэр

Обновления системы могут довольно часто изменять системные настройки и предпочтения на значения по умолчанию. Этот проступок, конечно, может повлиять и на настройки Защитника Windows. В таком случае есть вероятность, что многие сторонние приложения, которым требуется бесплатный трафик через брандмауэр, не будут работать. Включая клиент Cisco VPN.

Вот почему мы рекомендуем вам проверить настройки и убедиться, что приложение действительно разрешено в настройках брандмауэра Windows. Вот что вам нужно сделать:

3: настроить реестр

Как и многие другие решения для интеграции VPN, Cisco VPN поставляется со специальным связанным виртуальным сетевым адаптером. Отказ этого устройства является еще одним распространенным явлением, и он сопровождается кодом ошибки 442. Первое, что вы можете сделать, если эта ошибка возникает, это проверить драйвер виртуального адаптера в диспетчере устройств.

Вот где это можно найти:

Теперь, если это не решит проблему, вы можете попробовать настройку реестра, которая, кажется, полностью ее устраняет. Это требует административного разрешения для внесения изменений в Реестр. Кроме того, мы настоятельно рекомендуем действовать осторожно, поскольку неуместное вмешательство в реестр может привести к системному отказу.

Выполните следующие действия, чтобы настроить реестр и восстановить Cisco VPN:

4: выполнить чистую переустановку

Выполните следующие действия, чтобы выполнить чистую переустановку и исправить Cisco VPN в Windows 10:

Если это не помогло, попробуйте связаться со службой поддержки, поскольку они, скорее всего, помогут вам наилучшим образом.

Вот и все. Если у вас есть какие-либо альтернативные решения, которыми вы хотите поделиться с нами, не стесняйтесь сделать это в разделе комментариев ниже.

Источник

by Vlad Constantinescu

Vlad might have a degree in Animal Husbandry and Livestock Management, but he’s currently rocking anything software related, ranging from testing programs to writing in-depth reviews about them…. read more

Updated on December 22, 2020

- Cisco AnyConnect is a popular business VPN solution that lets users access corporate resources remotely from any supported device.

- However, sometimes it may face certain technical difficulties. The connection subsystem initialization failure error is by far one of the most common issues.

- Check out our Cisco Hub to discover more Cisco-related guides, news, and fixes.

- Visit our VPN Troubleshooting section to learn how you can fix more common VPN issues.

XINSTALL BY CLICKING THE DOWNLOAD FILE

Fortect is a tool that does not simply cleans up your PC, but has a repository with several millions of Windows System files stored in their initial version. When your PC encounters a problem, Fortect will fix it for you, by replacing bad files with fresh versions. To fix your current PC issue, here are the steps you need to take:

- Download Fortect and install it on your PC.

- Start the tool’s scanning process to look for corrupt files that are the source of your problem

- Right-click on Start Repair so the tool could start the fixing algorythm

- Fortect has been downloaded by 0 readers this month.

Cisco AnyConnect is more than just a VPN, as it empowers your workforce to be able to work from any location, on any device, and at any time.

However, this doesn’t mean that it’s free of errors. In fact, it has quite a few issues, but thankfully none of them is without a solution.

One of the most common problems is the failed to initialize the connection subsystem in Cisco AnyConnect error.

Apparently, it mostly occurs for Windows users, but it also happens in the following scenarios:

- Establishing VPN connections with Cisco AnyConnect Secure Mobility Client app on Windows 8.1, RT 8.1, or Windows Server 2012 R2

- After installing Windows update 3023607 on your computer

Microsoft has confirmed that the failed to initialize connection subsystem in Cisco AnyConnect error is related to Microsoft products.

Namely:

Windows Server 2012 R2 Datacenter, Standard, Essentials and Foundation, Windows 8.1 Enterprise and Pro, Windows 8.1, and Windows RT 8.1.

Check out some solutions that can help you work around this error and fix it on your computer.

Failed to initialize connection subsystem in Cisco AnyConnect error fix

Go to Microsoft Update

You can install the most recent cumulative security update for Internet Explorer directly from Windows’ built-in update tool.

Alternatively, you could download and apply the update manually.

However, if you choose the latter, you should check the Affected Software table in Microsoft’s Security Bulletin MS15-018 for download links.

If this didn’t do the trick, move on to our next suggested fix.

Run compatibility troubleshooter on Cisco AnyConnect

The failed to initialize connection subsystem in Cisco AnyConnect error usually has to do with a recent Windows Update.

Having issues while installing Cisco AnyConnect? Check out our guide and learn how to bypass them easily.

However, you can also use Cisco AnyConnect’s proprietary troubleshooter tool to try and solve it.

All you have to do is follow these steps:

- Close Cisco AnyConnect

- Go to the Cisco AnyConnect Secure Mobility Client folder:

C:Program Files (x86)CiscoCisco AnyConnect Secure Mobility Client

- Right-click vpnui.exe

- Click Run compatibility troubleshooter

- Select Try recommended settings

- Go with the wizard’s suggestion (Windows 8 compatibility)

- Click Test Program to open the program

- Close

Note: For vpnagent.exe – the local service that supports the client user interface – you may need to repeat these steps.

Disable Internet Connection Sharing

Use the registry editor

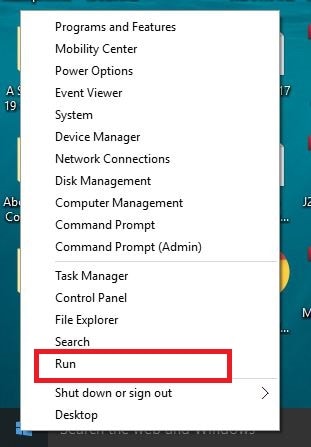

If you have the failed to initialize connection subsystem in Cisco AnyConnect error, you can fix it by making a small edit to the registry using the steps below:

- Right-click Start

- Select Run

- Type regedit

- Press Enter

- Go to HKEY_CURRENT_USERSoftwareMicrosoftWin

- Create a new key called GlobalOfflineUser

- Give it 1 as the value

- Restart your computer and load the VPN

Check whether you are able to connect.

Conclusion

All things considered, if you encounter the failed to initialize the connection subsystem in Cisco AnyConnect error, there are ways to fix it.

We recommend you try our suggested methods one by one. We’re confident you’ll find one that eventually does the trick.

Which one of our suggested fixes worked best for you? Let us know by dropping a comment in the section below.

Your connection is not secure — websites you visit can find out your details:

- Your IP Address:

loading

Companies can sell this information, alongside your location and internet provider name, and profit from it by serving targeted ads or monitoring your data usage.

We recommend Private Internet Access, a VPN with a no-log policy, open source code, ad blocking and much more; now 79% off.

![]()

ИСПРАВЛЕНИЕ: Не удалось инициализировать подсистему подключения.

- Cisco AnyConnect — популярное решение VPN для бизнеса, которое позволяет пользователям получать доступ к корпоративным ресурсам удаленно с любого поддерживаемого устройства.

- Однако иногда могут возникнуть определенные технические трудности. Ошибка инициализации подсистемы подключения — безусловно, одна из самых распространенных проблем.

- Ознакомьтесь с нашими Cisco Hub чтобы узнать больше руководств, новостей и исправлений Cisco.

- Посетите наш Раздел устранения неполадок VPN чтобы узнать, как можно исправить более распространенные проблемы с VPN.

Cisco AnyConnect это больше, чем просто VPN, поскольку он дает вашим сотрудникам возможность работать из любого места, на любом устройстве и в любое время.

Однако это не означает, что в нем нет ошибок. На самом деле, у него довольно много проблем, но, к счастью, ни одна из них не остается без решения.

Одна из самых распространенных проблем — это не удалось инициализировать подсистему подключения в Cisco AnyConnect ошибка.

По всей видимости, это чаще всего происходит у пользователей Windows, но бывает и в следующих случаях:

- Установление VPN-соединений с приложением Cisco AnyConnect Secure Mobility Client в Windows 8.1, RT 8.1 или Windows Server 2012 R2

- После установки обновления Windows 3023607 на компьютер

Microsoft подтвердила, что не удалось инициализировать подсистему подключения в Cisco AnyConnect ошибка связана с продуктами Microsoft.

А именно:

Windows Server 2012 R2 Datacenter, Standard, Essentials и Foundation, Windows 8.1 Enterprise и Pro, Windows 8.1 и Windows RT 8.1.

Ознакомьтесь с некоторыми решениями, которые могут помочь вам обойти эту ошибку и исправить ее на вашем компьютере.

Не удалось инициализировать подсистему подключения в исправлении ошибки Cisco AnyConnect

Перейти в Центр обновления Майкрософт

Вы можете установить последнее накопительное обновление безопасности для Internet Explorer прямо из встроенного средства обновления Windows.

Кроме того, вы можете загрузить и применить обновление вручную.

Однако, если вы выберете последнее, вам следует проверить таблицу уязвимого программного обеспечения в Бюллетень по безопасности Microsoft MS15-018 ссылки для скачивания.

Если это не помогло, перейдите к следующему предлагаемому исправлению.

Запустите средство устранения неполадок совместимости на Cisco AnyConnect

Ошибка инициализации подсистемы подключения в Cisco AnyConnect обычно связана с недавним обновлением Windows.

Возникли проблемы при установке Cisco AnyConnect? Ознакомьтесь с нашим руководством и узнайте, как легко их обойти.

Однако вы также можете использовать собственный инструмент устранения неполадок Cisco AnyConnect, чтобы попытаться решить эту проблему.

Все, что вам нужно сделать, это выполнить следующие действия:

- Закройте Cisco AnyConnect

- Перейдите в папку Cisco AnyConnect Secure Mobility Client:

C: Program Files (x86) Cisco Cisco AnyConnect Secure Mobility Client

- Щелкните правой кнопкой мыши vpnui.exe

- Нажмите Запустить средство устранения неполадок совместимости

- Выбирать Попробуйте рекомендуемые настройки

- Воспользуйтесь предложением мастера (совместимость с Windows

- Нажмите Программа тестирования открыть программу

- Закрывать

Примечание: для vpnagent.exe — локальная служба, поддерживающая клиентский пользовательский интерфейс — возможно, вам придется повторить эти шаги.

Отключить общий доступ к подключению к Интернету

Используйте редактор реестра

Если у вас не удалось инициализировать подсистему подключения в ошибке Cisco AnyConnect, вы можете исправить ее, внеся небольшое изменение в реестр, выполнив следующие действия:

- Щелкните правой кнопкой мыши Начинать

- Выбирать Запустить

- Тип regedit

- Нажмите Входить

- Перейти к HKEY_CURRENT_USER Программное обеспечение Microsoft Win

- Создайте новый ключ под названием GlobalOfflineUser

- Дай это 1 как ценность

- Перезагрузите компьютер и загрузите VPN.

Проверьте, можете ли вы подключиться.

Заключение

Учитывая все обстоятельства, если вы столкнетесь с не удалось инициализировать подсистему подключения в Cisco AnyConnect ошибка, есть способы исправить.

Мы рекомендуем вам попробовать предложенные нами методы один за другим. Мы уверены, что вы найдете тот, который в конечном итоге поможет.

Какое из предложенных нами исправлений лучше всего подошло вам? Дайте нам знать, оставив комментарий в разделе ниже.

За последнюю неделю некоторые, наиболее часто связанные с нашими читателями, сообщали об ошибке ora-12641 Authentication Service не удалось инициализировать.ORA-12641: сбой при инициализации службы аутентификации. Причина: не удалось выполнить инициализацию службы аутентификации. Действие: Включите трассировку, чтобы определить окончательный сбой. Как упоминалось ранее, эта ошибка ORA-12641 вызывает общую ошибку, когда необходимо найти подходящую начальную точку трассировки для получения дополнительной информации.

Совет по Oracle Database от Дональда Бурлесона, 20 октября 2015 г.

Q: Когда я пытаюсь успешно внедрить SQL * Plus в рынок, я получаю сообщение об ошибке ORA-12641:

Ответ: Если вы действительно не предпочитаете службы безопасной аутентификации, у вас есть возможность исправить ошибку ORA-12641, просто полностью ослабив аутентификацию с помощью файла sqlnet.ora.

Если исправить, чтобы получить sqlnet.ora ($ ORACLE_HOME / network – admin / sqlnet.ora) Параметр SQLNET.AUTHENTICATION_SERVICES = ALL, замените его на SQLNET.AUTHENTICATION_SERVICES = NONE.

PrReason: Ошибка службы аутентификации во время инициализации.

Действие: Включите трассировку, чтобы определить точный сбой.

Как упоминалось ранее, эта ошибка ORA-12641 указывает на обычную ошибку, при которой необходимо убедиться, что соответствующая трассировка файла соответствует информации.

Убедитесь, что у кого-то есть правильный механизм безопасности; например, MS Windows 2000 использует последний стандартный процесс CRC, а не MD5.

Также ознакомьтесь с MOSC Note: 185897.1, руководством по устранению неполадок дляОшибка ORA-12641.

<время>

О Мехмете Салих Девечи

i Основатель учебного пособия по ИТ и ИТ SysDBASoft и сертифицированный эксперт по базам данных Oracle и SQL Server, Goldengate, Exadata Machine, Oracle Database Appliance Administrator с более чем десятилетним опытом работы в банковском деле, страховании, финансах, телефонии и многом другом. Клиенты в качестве консультанта, внутренние, возможно, внешние. Я выполнил более 200 операций, связанных с этим типом клиента, таких как установка, а также PoC, а также миграция и обновление Exadata, обновление базы данных Oracle и SQL Server, установка Oracle RAC, установка SQL Server AlwaysOn, миграция базы данных, восстановление проблем, восстановление из резервных копий, настройка производительности, периодические проверки работоспособности. Я выполнил более 2000 обратных репликаций с использованием Goldengate или SQL Server Replication Tool для баз данных DWH на многих клиентах. Если людям нужны Oracle DBA, SQL Server APPS dba, DBA, Exadata, Goldengate, EBS Консультации и обучение, вы, безусловно, будете использовать мою электронную почту для отправки, SQL Server DBA, APPS DBA, Exadata, Goldengate, EBS и Ubuntu DanÄ Åmanlä ± k и EÄŸitim i§in [защищенная электронная почта] электронная почта atabilirsiniz.

Иногда появляется ошибка «ORA-12641: ошибка вспомогательной аутентификации, выполняется инициализация».

ORA-12641: службе проверки подлинности не удалось инициализировать SQLnet

Файл local.ora для этой, в свою очередь, базы данных ($ ORACLE_HOME / NETWORK / ADMIN для каждого sqlnet.ora) содержал следующую запись:

SQLNET.AUTHENTICATION_SERVICES = (ВСЕ)

Чтобы решить эту проблему снова, измените настройку SQLNET.AUTHENTICATION_SERVICES = (ALL) или SQLNET.AUTHENTICATION_SERVICES = (NTS) на SQLNET.AUTHENTICATION_SERVICES равно (NONE) когда дело доходит до sqlnet.ora в $ ORACLE / _HENTICATION_SERVICES в разделе rrr ORACLE / _HENTICATION_SERVICES) Каталог = ADMIN.

SQLNET.AUTHENTIFICATION_SERVICES = (ВСЕ)

SQLNET. (НЕТ)

Do authentication_services подразумевает Если вы хотите узнать больше о RMAN, прочтите следующие статьи.

О Мехмете Салих Девечи

Я являюсь основателем SysDBASoft IT and IT Tutorial в качестве сертифицированной базы данных Oracle и SQL Server, Goldengate, Exadata Machine, Oracle Database Appliance Administrator с более чем 10-летним опытом работы. Имею сертификаты специалистов OCP, oca, OCE RAC. Я работал более чем в одном банке, страховании, финансах, телекоммуникациях и других сферах. Клиенты в качестве консультанта, внутреннего или внешнего. Аварийное извлечение, восстановление из резервной копии, оптимизация производительности, периодический контроль работоспособности. Я выполнил более 2000 репликаций таблиц с использованием Goldengate или SQL Server Replication Tool для баз данных DWH на многих клиентах. Если у вас уже есть с, то есть Oracle DBA, SQL Server APPS dba, DBA, Exadata, Goldengate. Если вам нужно предложение EBS и обучение, вы можете отправить это электронное письмо на рынок по адресу: DBA, SQL Server DBA, APPS DBA, Exadata, Goldengate, EBS и Unix как DanÄ ± ÅmanlÄ ± k ve EÄŸitim için [электронная почта защищена] атабилирсиниз почтовая улитка.

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]()

![]() г.

г.